零信任是新一代網(wǎng)絡(luò)安全理念,并非指某種單一的安全技術(shù)或產(chǎn)品,其目標(biāo)是為了降低資源訪問過程中的安全風(fēng)險(xiǎn),防止在未經(jīng)授權(quán)情況下的資源訪問,其關(guān)鍵是打破信任和網(wǎng)絡(luò)位置的默認(rèn)綁定關(guān)系。

一、零信任安全模型的核心理念可以概括為以下幾點(diǎn):

1. 基于身份的訪問控制:不是網(wǎng)絡(luò)位置,而是實(shí)體的身份成為授權(quán)訪問的關(guān)鍵。所有用戶和設(shè)備在被允許訪問資源之前都必須經(jīng)過嚴(yán)格的身份驗(yàn)證和授權(quán)檢查。

2. 持續(xù)的信任評(píng)估:授權(quán)決策不再依賴于傳統(tǒng)靜態(tài)標(biāo)準(zhǔn),如用戶的地理位置或網(wǎng)絡(luò)內(nèi)部/外部。相反,零信任模型要求對(duì)用戶的行為和環(huán)境進(jìn)行連續(xù)監(jiān)控,并根據(jù)實(shí)時(shí)數(shù)據(jù)動(dòng)態(tài)調(diào)整訪問權(quán)限。

3. 動(dòng)態(tài)訪問管理:系統(tǒng)會(huì)不斷監(jiān)測(cè)用戶的行為、設(shè)備狀態(tài)和網(wǎng)絡(luò)環(huán)境,以便在任何必要時(shí)刻迅速調(diào)整訪問權(quán)限,確保只有合規(guī)的活動(dòng)能夠獲得所需資源的訪問。

4. 最小化權(quán)限原則:按照“只必需”的原則來分配權(quán)限,確保用戶和設(shè)備只能訪問完成特定任務(wù)所必須的最少資源。這有助于限制一旦發(fā)生安全事件時(shí)影響的范圍。

二、零信任安全模型的組成部分NIST 800-207標(biāo)準(zhǔn)文檔中提及的三類技術(shù)架構(gòu)具體如下:

1.SDP (軟件定義邊界):它主要用于控制從用戶端到業(yè)務(wù)應(yīng)用的訪問,即南北向訪問控制。這通常適用于遠(yuǎn)程辦公等場(chǎng)景,其中用戶需要從外部網(wǎng)絡(luò)訪問內(nèi)部資源。SDP確保只有經(jīng)過驗(yàn)證的用戶才能訪問應(yīng)用,無論他們的物理位置如何。

2.MSG (微隔離):這種架構(gòu)用于在數(shù)據(jù)中心內(nèi)部,即東西向的訪問控制。微隔離技術(shù)確保了數(shù)據(jù)中心內(nèi)的各個(gè)系統(tǒng)和應(yīng)用程序之間的通信是安全的,限制了潛在的橫向移動(dòng),從而降低了一個(gè)系統(tǒng)被破壞會(huì)影響到其他系統(tǒng)的風(fēng)險(xiǎn)。

3.IAM (增強(qiáng)型身份治理):聚焦于身份管理和認(rèn)證以及權(quán)限管理。增強(qiáng)型身份治理確保只有具備適當(dāng)憑證和權(quán)限的用戶才能訪問敏感資源。這包括多因素認(rèn)證、單點(diǎn)登錄、屬性基訪問控制等技術(shù)的應(yīng)用

三、零信任應(yīng)用場(chǎng)景

1. 遠(yuǎn)程辦公:隨著遠(yuǎn)程辦公的普及,當(dāng)員工需要在家中或其他地點(diǎn)訪問企業(yè)資源時(shí),零信任可以確保只有經(jīng)過身份驗(yàn)證和授權(quán)的用戶才能訪問網(wǎng)絡(luò)資源,無論他們身在何處。

2. 多云和混合云環(huán)境:組織可能使用來自不同云服務(wù)提供商的服務(wù),或者同時(shí)使用公有云和私有云。零信任策略可以幫助統(tǒng)一管理復(fù)雜的多云和混合云環(huán)境中的訪問權(quán)限,并確保數(shù)據(jù)安全。

3. 合作伙伴和第三方訪問:組織通常需要與合作伙伴、供應(yīng)商和其他第三方共享資源。零信任可以為這些外部實(shí)體分配臨時(shí)訪問權(quán)限,并限制其訪問范圍,防止數(shù)據(jù)泄露。

4. 內(nèi)外網(wǎng)混合辦公:為企業(yè)職場(chǎng)、分支提供內(nèi)外網(wǎng)一致的訪問體驗(yàn),解決內(nèi)網(wǎng)權(quán)限策略腐化、失效等安全問題,實(shí)現(xiàn)基于身份的訪問控制和動(dòng)態(tài)評(píng)估,減少安全運(yùn)維工作量、提升實(shí)際安全效果。

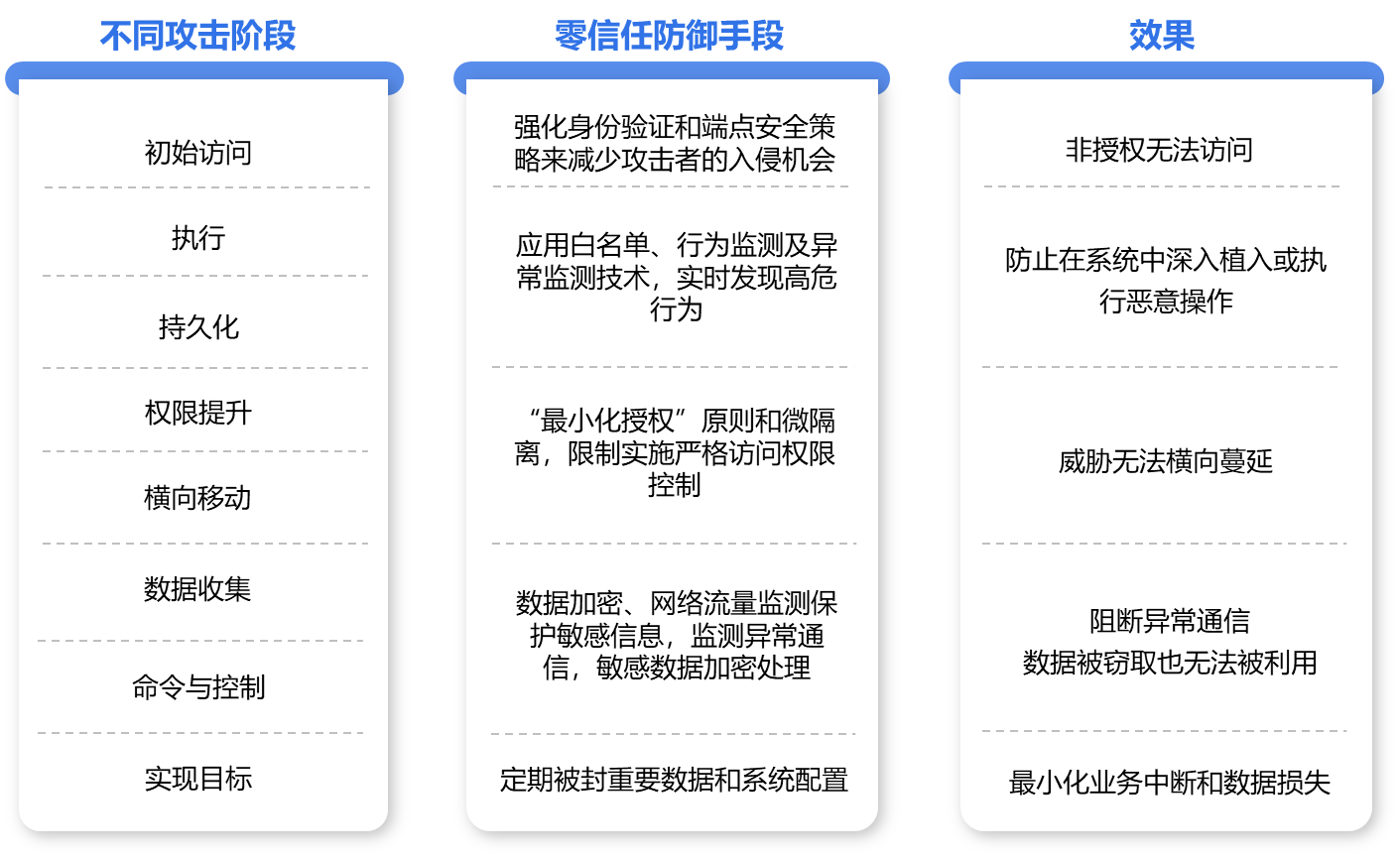

5. 攻防演練安全加固:在常態(tài)化安全攻防場(chǎng)景中,可以通過零信任收縮暴露面,事前安全加固、事中檢測(cè)及阻斷、事后溯源審計(jì),以此來提高攻擊者攻擊成本。

6. 終端數(shù)據(jù)防泄密:通過BYOD終端訪問研發(fā)、設(shè)計(jì)、制造、公文、財(cái)務(wù)等敏感數(shù)據(jù)時(shí),會(huì)帶來數(shù)據(jù)泄密風(fēng)險(xiǎn),可以通過零信任終端數(shù)據(jù)防泄密,來提高終端數(shù)據(jù)安全性。

四、零信任網(wǎng)絡(luò)的部署模式

實(shí)現(xiàn)零信任訪問控制的方式多樣,以適應(yīng)不同組織的獨(dú)特需求和現(xiàn)有資源。以下是幾種典型的零信任部署模式:

1. 本地部署(On-premises):在這種模式下,零信任網(wǎng)絡(luò)架構(gòu)被配置在公司自己的數(shù)據(jù)中心或內(nèi)部網(wǎng)絡(luò)環(huán)境中。這適合那些需要對(duì)安全基礎(chǔ)結(jié)構(gòu)有高度控制權(quán)的企業(yè)。不過,這可能需要較高的初始資金投入以及專業(yè)知識(shí),以便構(gòu)建和維護(hù)這個(gè)系統(tǒng)。

2. 云托管(Cloud-hosted):在這種模式下,零信任解決方案是部署在云服務(wù)提供商的基礎(chǔ)架構(gòu)上的。這種方案的優(yōu)勢(shì)在于其靈活性較高,能迅速適應(yīng)組織的變化和發(fā)展。與本地部署相比,云托管通常具有更低的起始成本和更簡便的維護(hù)程序。

3. 混合部署(Hybrid):混合部署結(jié)合了本地和云托管的特點(diǎn),通過兩者的優(yōu)勢(shì)來達(dá)成組織特定的安全目標(biāo)。根據(jù)組織的安全政策和資源狀況,可以靈活地在本地?cái)?shù)據(jù)中和云端之間進(jìn)行選擇和調(diào)整。

4. 軟件即服務(wù)(SaaS):基于零信任模型的身份和訪問管理(IAM)解決方案可以通過SaaS模式來實(shí)現(xiàn)。這種方式免除了企業(yè)自行維護(hù)底層基礎(chǔ)設(shè)施的需求,能夠迅速支援并實(shí)踐零信任策略。

選擇合適的部署模式時(shí),應(yīng)綜合考慮組織的具體需求、資源狀況和安全策略。例如,對(duì)于那些需要對(duì)基礎(chǔ)結(jié)構(gòu)擁有高度控制權(quán)的組織而言,本地部署可能更為理想;而如果追求易用性和靈活性,則云托管或SaaS方案可能更加適宜。最關(guān)鍵的是,所選的部署模式應(yīng)當(dāng)能夠滿足組織的網(wǎng)絡(luò)安全需求,并能隨時(shí)調(diào)整以應(yīng)對(duì)不斷演變的網(wǎng)絡(luò)威脅。

我們擁有專業(yè)的技術(shù)人員和優(yōu)質(zhì)的服務(wù)團(tuán)隊(duì),結(jié)合國內(nèi)外廠家:深信服、華為、Fortinet(飛塔)、思科、天融信、綠盟等為您的企業(yè)提供專業(yè)的零信任解決方案,為您節(jié)省成本、提升效率。

審核編輯 黃宇

-

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

10文章

3174瀏覽量

59904 -

數(shù)據(jù)安全

+關(guān)注

關(guān)注

2文章

681瀏覽量

29959

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

芯盾時(shí)代中標(biāo)寶雞市金臺(tái)醫(yī)院零信任安全認(rèn)證網(wǎng)關(guān)

芯盾時(shí)代參編的零信任體系行業(yè)標(biāo)準(zhǔn)即將施行

華為入選國際權(quán)威機(jī)構(gòu)零信任邊緣領(lǐng)域推薦廠商

芯盾時(shí)代參與編寫零信任相關(guān)標(biāo)準(zhǔn)

簡單認(rèn)識(shí)芯盾時(shí)代零信任業(yè)務(wù)安全平臺(tái)

芯盾時(shí)代入選《現(xiàn)代企業(yè)零信任網(wǎng)絡(luò)建設(shè)應(yīng)用指南》

芯盾時(shí)代參與《零信任體系身份認(rèn)證與訪問控制技術(shù)規(guī)范》標(biāo)準(zhǔn)編寫會(huì)議

Akamai將生成式AI嵌入零信任安全解決方案

以守為攻,零信任安全防護(hù)能力的新范式

芯盾時(shí)代參與的國家標(biāo)準(zhǔn)《網(wǎng)絡(luò)安全技術(shù) 零信任參考體系架構(gòu)》發(fā)布

芯盾時(shí)代中標(biāo)中國聯(lián)通某省分公司 以零信任賦能遠(yuǎn)程訪問安全

芯盾時(shí)代中標(biāo)江蘇省蘇豪控股集團(tuán) 零信任實(shí)現(xiàn)業(yè)務(wù)訪問的高安全性

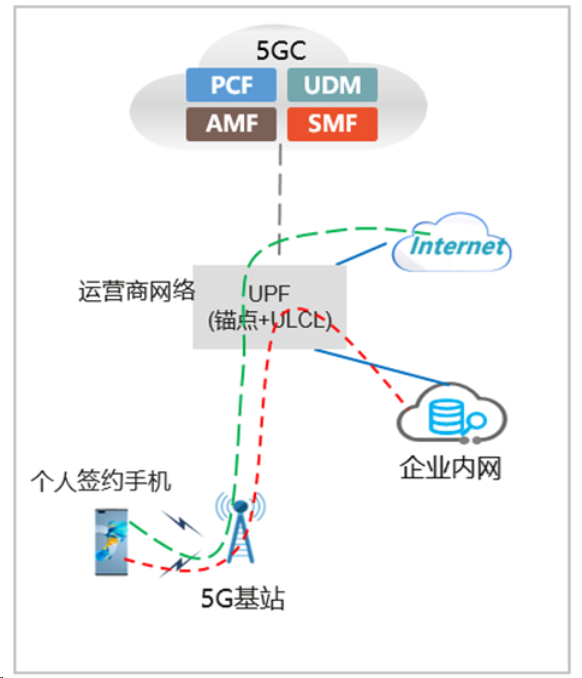

5G雙域?qū)>W(wǎng)+零信任的神奇魔法

芯盾時(shí)代中標(biāo)正川股份 零信任替換VPN更安全更便捷

什么是零信任?零信任的應(yīng)用場(chǎng)景和部署模式

什么是零信任?零信任的應(yīng)用場(chǎng)景和部署模式

評(píng)論