昨日,高通又有新動(dòng)作,宣布高通將支持WiFi聯(lián)盟的第三代安全套件“WiFi Protected Access(WPA3)”,采用業(yè)界最新的WiFi安全保護(hù)措施,并且今年夏天就會(huì)推出。

2018-05-18 09:14:40 1802

1802 一般常見(jiàn)的主流無(wú)線加密方式有:WEP、WPA/WPA2、WPA-PSK/WPA2-PSK

2018-03-29 22:06:50 1282

1282 密鑰建立協(xié)議,以提供更強(qiáng)大的保護(hù),并可提高工作場(chǎng)所WiFi網(wǎng)絡(luò)的安全性。 WPA3協(xié)議 WiFi聯(lián)盟表示,WPA3不僅能夠提供更安全的環(huán)境,更擁有超高的吞吐量,比現(xiàn)有WiFi快4-10倍,但推出將是漸進(jìn)的,并且需要用戶(hù)對(duì)路由器進(jìn)行更換。 WPA3協(xié)議帶來(lái)四大安全改善 1.更強(qiáng)大的加密算法;WP

2018-07-03 10:55:26 4959

4959 Uu接口上信令消息和IP包傳輸?shù)?b class="flag-6" style="color: red">安全性。

2)在AS安全設(shè)置完成后,UE和gNB將共享一個(gè)RRC完整性密鑰(KRRCint)、RRC加密密鑰(KRRCenc)和用戶(hù)平面加密密鑰(KUPenc

2023-05-10 15:38:50

和原來(lái)的802.11a/b/g標(biāo)準(zhǔn)一樣,802.11n高流通量標(biāo)準(zhǔn)擁有802.11i標(biāo)準(zhǔn)的魯棒安全(robustsecurity)。事實(shí)上,所有的DraftN產(chǎn)品都支持WPA2(Wi-Fi保護(hù)連接版本

2019-06-14 06:25:48

sta連接過(guò)程中,需要先設(shè)置ssid即將要連接的熱點(diǎn)的賬號(hào)(SSID就是這個(gè)用于用戶(hù)識(shí)別的的名字,也就是我們經(jīng)常說(shuō)到的wifi名。),然后設(shè)置加密模式。可選的有好多種,比如WEP安全加密方式和WPA安全加密方式。3、然后設(shè)置key即wifi的password。連接過(guò)程有三個(gè)階段:終端在連接..

2021-12-16 08:02:31

check),tkip 之所以被破解和這個(gè) mic 有很大關(guān)系。四次握手包中含有以上的哪些東西呢?客戶(hù)端的MAC地址, AP 的 BSSID, A-NONCE, S-NONE,MIC,最關(guān)鍵的PMK

2011-12-30 14:34:59

破解加密。Wi-Fi保護(hù)訪問(wèn)3(簡(jiǎn)稱(chēng)WPA3) Wi-Fi 聯(lián)盟(Wi-Fi Alliance)公布,預(yù)計(jì)於2018年內(nèi)推出新型安全強(qiáng)化驗(yàn)證協(xié)議WPA3。而新版協(xié)議並沒(méi)有打算要淘汰WPA2,因?yàn)橹T多廠

2019-09-18 09:05:06

,WIFIDirect(僅2.4G頻段支持)模式,支持TCP/UDP/HTTP/MQTT多種網(wǎng)絡(luò)傳輸協(xié)議,內(nèi)嵌mDNS、DNS-SD、DHCP服務(wù)包,支持個(gè)人、企業(yè)級(jí)的WPA2加密方式,可滿(mǎn)足多種高標(biāo)準(zhǔn)

2021-02-03 17:43:29

and DSSS無(wú)線安全:WPA2-Enterprise、WPA/ WPA2-PSK、TKIP、WEP主機(jī)接口:UART、SPI網(wǎng)絡(luò)協(xié)議:Wi-Fi Direct?、TCP、UDP、 IPv4、DHCP

2012-11-15 12:59:29

-PSK/WPA2-PSK認(rèn)證機(jī)制。當(dāng)我們進(jìn)入無(wú)線路由器設(shè)置界面,打開(kāi)無(wú)線安全設(shè)置,就會(huì)看到以下信息,如圖1。WPA(Wi-Fi Protected Access)是WIFI聯(lián)盟制定的安全性標(biāo)準(zhǔn),WPA2是第二個(gè)版本

2017-11-02 23:11:38

const怎么用?wifi路由器安全的加密方式有哪些?SPI總線四種工作方式是什么?

2021-11-12 08:01:41

1.啟動(dòng)wlan0root@M6708-T:/# ifconfig wlan0 up2.啟動(dòng)wpa服務(wù),需要一個(gè)wpa_supplicant.conf,路徑是 /etc

2022-11-02 16:48:25

。所以保護(hù)單片機(jī)的加密芯片就非常重要了。加密芯片的技術(shù)也隨著IT行業(yè)的技術(shù)革新不斷提升,客戶(hù)對(duì)于消費(fèi)類(lèi)電子產(chǎn)品對(duì)安全性能更高的要求,促使傳統(tǒng)的邏輯加密芯片正快速的被智能卡加密芯片替代。目前應(yīng)用在市場(chǎng)上

2018-09-07 10:39:17

一個(gè)好的安全加密芯片不但要有安全可靠,不可被破解的物理硬件,還要有可靈活設(shè)計(jì)的軟件。二者缺一不可,否則再好的硬件,會(huì)因?yàn)檐浖O(shè)計(jì)的限制,被破解。再好的軟件設(shè)計(jì)方案,也會(huì)因?yàn)椋布?b class="flag-6" style="color: red">安全程度不夠,被侵入

2018-03-01 10:42:06

對(duì)于嵌入式產(chǎn)品工程師和創(chuàng)業(yè)者來(lái)說(shuō),除了產(chǎn)品本身的技術(shù)優(yōu)勢(shì)之外,最需要考慮的是如何防止產(chǎn)品被克隆,我們花費(fèi)大量人力、物力、財(cái)力研發(fā)出的新產(chǎn)品,如果因?yàn)橹餍酒蚍桨副旧聿痪邆浞?b class="flag-6" style="color: red">破解功能,如果你這個(gè)方案

2017-06-09 16:59:25

的WPA2加密技術(shù)。(Wi-FiProtectedAccess,Wi-Fi保護(hù)訪問(wèn), “WPA2”支持“AES”加密方式。老的“WEP”加密方式,在安全上存在著若被第三者惡意截獲信號(hào)密碼容易被破解

2010-03-30 11:54:49

安全芯片能否保證芯片安全?就目前IP保護(hù)的實(shí)際情況來(lái)看,我還真不是很清楚IP擁有者和盜用者誰(shuí)比誰(shuí)更技高一籌。由于軟件加密只是增加破解難度,不能防止IP被復(fù)制,因此越來(lái)越多的設(shè)計(jì)采用硬件加密方式進(jìn)行

2009-10-10 14:42:26

因?yàn)槲乙呀?jīng)閱讀了很多線程并試圖找到解決方案但還沒(méi)有找到,所以我必須創(chuàng)建這個(gè)線程。

在 Windows 和 iOS 14 中,WPA2 TKIP 模式被警告存在風(fēng)險(xiǎn)。所以我想安裝 WPA2 AES 或

2023-05-12 08:24:01

,DSP、單片機(jī)通常的安全防護(hù)手段很少,更多的程序暴露在透明的Flash或EEPROM中,面對(duì)不斷發(fā)展的攻擊技術(shù)以及黑客之間的競(jìng)爭(zhēng),產(chǎn)品的破解時(shí)間和成本越來(lái)越低,相對(duì)于產(chǎn)品仿制者獲得的巨大利益,有時(shí)其

2010-09-14 14:24:35

WMA3500R1N 無(wú)線AP模塊使用,可以成倍擴(kuò)大無(wú)線信號(hào)的覆蓋范圍,有效減少無(wú)線覆蓋區(qū)域內(nèi)的盲點(diǎn)。支持64/128位WEP數(shù)據(jù)加密,同時(shí)支持WPA/WPA-PSK、WPA2/WPA2-PSK、802.1x安全

2010-12-24 10:39:16

就是為安全性而生的,所以在沒(méi)有付出巨大代價(jià)的前提下,是沒(méi)有可能破解LKT4100的。 LKT4100的價(jià)格,低于市場(chǎng)同類(lèi)產(chǎn)品,性能遠(yuǎn)遠(yuǎn)優(yōu)于采用邏輯加密芯片的加密芯片,安全性遠(yuǎn)遠(yuǎn)高于邏輯加密芯片。

2010-11-01 13:39:27

狗、USB攝像頭等USB 2.0從屬設(shè)備安全性:WEP64 / 128,TKIP,AES,WPA,WPA2,WAPI模塊支持橋接模式、AP客戶(hù)端模式、網(wǎng)關(guān)模式。模塊只需要一個(gè)外部3.3V電源供電即可正常工作

2018-05-21 11:12:30

802.11i安全協(xié)議,以及IEEE 802.11e標(biāo)準(zhǔn)服務(wù)質(zhì)量的72M USB無(wú)線模塊,可以與其它符合該標(biāo)準(zhǔn)的無(wú)線設(shè)備互相聯(lián)通,支持zui新的64/128位WEP數(shù)據(jù)加密,支持WPA-PSK/WPA2

2020-10-26 16:46:02

,支持WPA-PSK/WPA2-PSK,WPA/WPA2安全機(jī)制。 TL8189FCB WiFi模塊是一款高性能、低功耗、體積小SDIO接口無(wú)線模組,基于瑞昱RTL8189FTV-VC主芯片研發(fā)生產(chǎn)。無(wú)線傳輸速率高達(dá)150M,是普通11B產(chǎn)品的10倍。`

2020-10-27 16:21:53

b/g/n 射頻、基帶和具有強(qiáng)大加密引擎的MAC,以實(shí)現(xiàn)支持256 位加密的快速、安全互聯(lián)網(wǎng)連接。CC3200 器件支持基站、訪問(wèn)點(diǎn)和WiFi 直連模式。 此器件還支持WPA2 個(gè)人和企業(yè)安全性以及

2019-06-11 07:44:41

`VI被加密環(huán)境加密,如何破解`

2016-08-10 09:30:35

1111111111。輸入密文開(kāi)啟WEP加密后只有知道這個(gè)密文的無(wú)線網(wǎng)卡才能夠連接到我們?cè)O(shè)置了WEP加密的無(wú)線設(shè)備上,這 二、SSID廣播基礎(chǔ): 那么鑒于上面提到的這些安全加密措施我們?cè)撊绾?b class="flag-6" style="color: red">破解呢?首先

2011-05-04 17:13:12

的ARM,DSP、單片機(jī)通常的安全防護(hù)手段很少,更多的程序暴露在透明的Flash或EEPROM中,面對(duì)不斷發(fā)展的攻擊技術(shù)以及黑客之間的競(jìng)爭(zhēng),產(chǎn)品的破解時(shí)間和成本越來(lái)越低,相對(duì)于產(chǎn)品仿制者獲得的巨大利益,有時(shí)

2010-06-11 10:11:27

不知道該如何是好啊!分這么幾點(diǎn)講吧!? 為什么加密:為什么呢?安全啊!誰(shuí)都不想光屁股在外面跑吧!? 加密干了什么,需求什么?? 加密相關(guān)計(jì)算公式? 加密配對(duì)綁定過(guò)程(密鑰計(jì)算)? 安全管理傳輸協(xié)議? NRF51822 加密硬件模塊介紹? NRF51822 和 IPhone4s 的空中數(shù)據(jù)分析

2016-06-23 11:26:44

是否可以連接到 WPA2 企業(yè)帳戶(hù)?

我想在停工期間使用我的 esp,但我唯一可以使用的 wifi 是 wpa2 企業(yè)版,需要用戶(hù)名以及 ssid 和密碼

2023-05-15 06:08:07

一個(gè)碩士論文 講stm32上加wpa加密的 挺好的基于微控制器的WPA技術(shù)研究與應(yīng)用.rar (3.22 MB )

2019-03-19 23:15:07

安全評(píng)估實(shí)施;- 智能汽車(chē)整車(chē)攻擊與防御技術(shù)研究;- 30%的時(shí)間自由研究。 職位要求:1.有較強(qiáng)的反匯編、逆向分析和滲透測(cè)試能力;2.能夠?qū)indows和linux平臺(tái)下的程序和協(xié)議進(jìn)行逆向分析

2017-08-17 17:27:37

了巨大的損失。加密和密鑰管理加密根本不是一項(xiàng)新技術(shù),但在過(guò)去,加密的數(shù)據(jù)存儲(chǔ)在服務(wù)器上,而服務(wù)器擺放在公司內(nèi)部,公司直接控制著它們。由于如今許多流行的業(yè)務(wù)應(yīng)用程序托管在云端,企業(yè)主管們要么需要依賴(lài)合同條文

2018-11-06 14:54:09

。這幾款I(lǐng)C的加密方式相同,都采用的是密鑰認(rèn)證的方式,同時(shí)這幾個(gè)芯片沒(méi)有采用安全設(shè)計(jì),一旦芯片被解剖,芯片內(nèi)部電路以及存儲(chǔ)的數(shù)據(jù)將一覽無(wú)余。另外這些芯片都是采用的密鑰認(rèn)證模式,客戶(hù)單片機(jī)里的程序是完整

2014-03-14 09:55:27

為止。現(xiàn)在的wifi一般加密都是:1、不啟用安全????2、WEP????3、WPA/WPA2-PSK(預(yù)共享密鑰)????4、WPA/WPA2 802.1X (radius認(rèn)證)1. 使用airmon-ng命令檢查網(wǎng)卡是否支持監(jiān)聽(tīng)模式root@kali:~# airmon-ng可以

2021-07-15 09:46:22

的無(wú)線連接,比如將圖片從手機(jī)A傳到手機(jī)B,藍(lán)牙耳機(jī)聽(tīng)歌等。出于安全考慮,兩個(gè)藍(lán)牙BR/EDR設(shè)備在進(jìn)行安全連接配對(duì)時(shí)可以協(xié)商一個(gè)1-16個(gè)字節(jié)的熵值作為加密密鑰,熵值越大表示越安全。 KNOB漏洞就出

2020-04-03 16:05:11

TEA方式的加密協(xié)議的程序代碼該怎樣去編寫(xiě)呢?

2022-01-20 07:32:05

驗(yàn)證或者在CPU與安全類(lèi)芯片的計(jì)算機(jī)過(guò)做對(duì)比實(shí)際意義上cpu端也是做了相同的加密解密或者是邏輯處理的工作。2、G7010/G7015 將MCU通過(guò)兩安全密鑰和制作商編號(hào)計(jì)算所得序號(hào)與芯片計(jì)算的序號(hào)相比較

2015-07-02 14:21:37

什么是wpa_spplicantwpa_supplicant本是開(kāi)源項(xiàng)目源碼,被谷歌修改后加入android移動(dòng)平臺(tái),它主要是用來(lái)支持WEP,WPA/WPA2和WAPI無(wú)線協(xié)議和加密認(rèn)證的,而實(shí)際上

2022-05-20 11:26:12

大神加密WiFi怎么破解密碼,WIFI 密碼破解不開(kāi)。

2019-01-09 20:11:46

瑞薩單片機(jī)是如何實(shí)現(xiàn)數(shù)據(jù)或程序的安全加密?

2015-02-04 17:01:30

的***大家使用517VPN,517VPN擁有全球各地IP,采用良好的加密協(xié)議,確保您更加安全的購(gòu)物,而且517VPN價(jià)格也十分的合理。4。更強(qiáng)的密碼也許最基本的要求是使用強(qiáng)密碼的任何在線帳戶(hù)。弱密碼使它簡(jiǎn)單

2016-02-23 11:11:06

破解,已經(jīng)逐步被淘汰。取而代之的是被證明最好的智能卡平臺(tái)。為提高智能卡芯片高安全性,要求選用的智能卡芯片具有國(guó)際安全認(rèn)證委員會(huì)的EAL4+以上的芯片,否則安全性也難以達(dá)到要求。凌科芯安公司的LKT系列

2014-03-11 10:10:01

的企業(yè)Neowine紐文微公司從2004年致力于加密IC的研發(fā)與生產(chǎn),目前有10余款加密芯片,每年都有新品推出,為客戶(hù)提供更安全,更優(yōu)越的產(chǎn)品。2:定制型加密芯片為每個(gè)客戶(hù)提供唯一型號(hào)加密芯片,同時(shí)

2018-07-20 16:24:42

嵌入式平臺(tái)安全啟動(dòng)介紹在嵌入式中的安全啟動(dòng),第一要素是需要對(duì)鏡像進(jìn)行保護(hù),保證鏡像的安全性,防止鏡像被破解和篡改。為了保護(hù)這些鏡像,需要對(duì)啟動(dòng)鏡像做加密或者簽名操作,如果鏡像被第三方修改或者遭到破壞

2021-12-17 07:09:20

的附加安全功能可以將AES密鑰存儲(chǔ)于存儲(chǔ)器中僅可通過(guò)硬件IP塊讀取的位置。這樣一來(lái),密鑰就無(wú)法被軟件提取。 當(dāng)黑客無(wú)法以物理方式訪問(wèn)嵌入式設(shè)備時(shí),配備附加安全功能和軟件加密算法的微控制器可以提供

2020-06-30 11:05:40

芯片作為信息產(chǎn)業(yè)的核心,其重要性不言而喻。但是長(zhǎng)久以來(lái)中國(guó)的芯片市場(chǎng)被國(guó)外企業(yè)壟斷,即使在政務(wù)、金融、民政、公安這樣的關(guān)鍵領(lǐng)域,我們也廣泛使用外國(guó)芯片,信息安全隱患巨大。需要運(yùn)用到商用密碼技術(shù)的安全

2022-08-12 10:32:12

在安全控制器過(guò)去30年的發(fā)展史中,開(kāi)發(fā)和測(cè)試了眾多安全特性——但是其中許多也被破解。相關(guān)理念和設(shè)計(jì),如果不是源于全面安全哲學(xué),就只能擁有非常短的安全壽命。對(duì)于客戶(hù)而言,選擇合適的芯片主要意味著在

2018-12-04 09:50:31

每個(gè)無(wú)線AP都有加密功能,如豐潤(rùn)達(dá)的W68AP支持無(wú)線MAC地址過(guò)濾、 WEP、WPA-PSK、WPA2-PSK、WPA/WPA2混合安全加密機(jī)制等多種加密方式。那么,這些看不懂的加密方式有

2016-07-21 16:55:02

互聯(lián)網(wǎng)上下載到破解軟件,在幾秒內(nèi)破解。目前處于正在被淘汰的過(guò)程中。

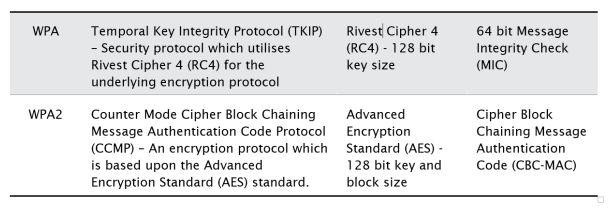

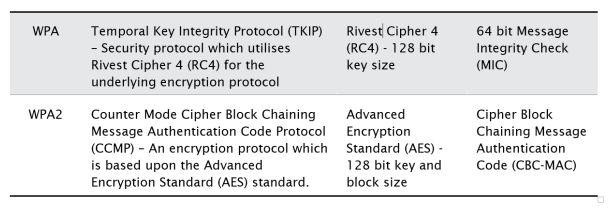

2、Wi-Fi當(dāng)前安全技術(shù)WPA/WPA2

為了使Wi-Fi技術(shù)從WEP可以被輕易破解這種被動(dòng)局面中解脫出來(lái),IEEE重新

2023-05-17 17:06:44

能滿(mǎn)足高端企業(yè)和***的加密需求,該方法多用于企業(yè)無(wú)線網(wǎng)絡(luò)部署。 七、WPA2 WPA2與WPA后向兼容,支持更高級(jí)的AES加密,能夠更好地解決無(wú)線網(wǎng)絡(luò)的安全問(wèn)題。 由于部分AP和大多數(shù)移動(dòng)

2020-11-27 16:51:52

的加密算法可能和WPA所采用的RC4相同。另外,密鑰的生命期就是SSL session的時(shí)間。 在WPA中,初始密鑰的交換機(jī)制和SSL的基本相同,用一個(gè)安全的通道傳輸,此安全通道是802.1x協(xié)議的一部分

2009-11-13 21:53:46

智能卡芯片平臺(tái),充分利用智能卡芯片本身的高安全性,老抗擊外部的各種攻擊手段。邏輯加密芯片,本身的防護(hù)能力很弱,大多數(shù)的解密公司都可以輕松破解,已經(jīng)逐步被淘汰。取而代之的是被證明最好的智能卡平臺(tái)。為了提高

2011-03-08 17:18:37

目前物聯(lián)網(wǎng)以及車(chē)聯(lián)網(wǎng)的發(fā)展以及產(chǎn)品的普及,讓大家開(kāi)始注意到了,對(duì)于數(shù)據(jù)加密的需求,開(kāi)始關(guān)于對(duì)于數(shù)據(jù)通信的安全和對(duì)于合法用戶(hù)的認(rèn)證 深圳市鼎恒創(chuàng)科技專(zhuān)注于固件保護(hù)和數(shù)據(jù)加密傳輸多年,相關(guān)負(fù)責(zé)人從事加密

2018-11-30 10:41:15

802.11e標(biāo)準(zhǔn)服務(wù)質(zhì)量的150 USB無(wú)線模塊,可以與其它符合該標(biāo)準(zhǔn)的無(wú)線設(shè)備互相聯(lián)通,支持zui新的64/128位WEP數(shù)據(jù)加密,支持WPA-PSK/WPA2-PSK,WPA/WPA2安全機(jī)制。`

2020-10-31 10:53:13

下兼容IEEE802.11B/G標(biāo)準(zhǔn),支持IEEE 802.11i安全協(xié)議,以及IEEE 802.11e標(biāo)準(zhǔn)服務(wù)質(zhì)量,其極高的兼容性,能夠快速、方便的與無(wú)線設(shè)備互相聯(lián)通,支持zui新的64/128位WEP數(shù)據(jù)加密,支持WPA-PSK/WPA2-PSK,WPA/WPA2安全機(jī)制。`

2020-10-28 17:30:25

你好,我想知道WPA/WPA2混合模式是否支持SOFTAP,以下設(shè)置:cyw89342fw_bcmdhd_rsdb.bin(釋放89359_p8.2)bcmdhd 1.363.43(釋放

2018-08-15 00:04:44

[WICED-SK-2.2.1]當(dāng)安全設(shè)置是WEP、WPA-AES或WPA2-TKIP時(shí),我不能使用WPS連接AP。這是為WPS設(shè)計(jì)的還是一個(gè)bug?以上來(lái)自于百度翻譯 以下為原文

2018-08-14 04:24:45

前言:作者在調(diào)試ARM9板上WIFI驅(qū)動(dòng)時(shí),發(fā)現(xiàn)提供的wireless tools工具下的iwconfig,iwlist等等無(wú)法勝任,無(wú)法連接到WPA/WPA2等加密網(wǎng)絡(luò),這怎么辦?后來(lái)了解到有

2021-11-05 06:11:41

目前物聯(lián)網(wǎng)以及車(chē)聯(lián)網(wǎng)的發(fā)展以及產(chǎn)品的普及,讓大家開(kāi)始注意到了,對(duì)于數(shù)據(jù)加密的需求,開(kāi)始關(guān)于對(duì)于數(shù)據(jù)通信的安全和對(duì)于合法用戶(hù)的認(rèn)證 深圳市鼎恒創(chuàng)科技專(zhuān)注于固件保護(hù)和數(shù)據(jù)加密傳輸多年,相關(guān)負(fù)責(zé)人從事加密

2018-11-01 10:38:35

的標(biāo)準(zhǔn)協(xié)議。利用IEEE 802.1AE MACsec可以保障以太網(wǎng)LAN的安全。無(wú)線局域網(wǎng)更易于訪問(wèn)且無(wú)處不在,因而風(fēng)險(xiǎn)更高。WPA2為IEEE 802.11無(wú)線網(wǎng)絡(luò)提供安全性。常常用在無(wú)線工業(yè)物聯(lián)網(wǎng)

2018-10-22 16:52:49

支持高速I(mǎi)2C協(xié)議,最大支持3.4Mbit/s工作電壓:1.62V ~ 5.5V工作溫度:-25℃ ~ 85℃懂行的人才知道這才是真正的高安全、高性能、高性?xún)r(jià)比加密芯片!管腳定義:標(biāo)準(zhǔn)窄SOP8封裝

2015-12-10 12:11:41

,256Bytes/Page,支持頁(yè)擦字節(jié)寫(xiě) 支持高速I(mǎi)2C協(xié)議,最大支持3.4Mbit/s 工作電壓:1.62V ~ 5.5V 工作溫度:-25℃ ~ 85℃懂行的人才知道這才是真正的高安全、高性能

2015-11-30 11:26:08

寫(xiě)支持高速I(mǎi)2C協(xié)議,最大支持3.4Mbit/s工作電壓:1.62V ~ 5.5V工作溫度:-25℃ ~ 85℃懂行的人才知道這才是真正的高安全、高性能、高性?xún)r(jià)比加密芯片!管腳定義:標(biāo)準(zhǔn)窄SOP8封裝

2015-12-10 12:32:27

WLAN技術(shù)出現(xiàn)之后,“安全”就成為始終伴隨在“無(wú)線”這個(gè)詞身邊的影子,針對(duì)無(wú)線網(wǎng)絡(luò)技術(shù)中涉及的安全認(rèn)證加密協(xié)議的攻擊與破解就層出不窮。現(xiàn)在,因特網(wǎng)上可能有數(shù)以百計(jì)

2009-08-04 15:29:16 30

30 德國(guó)波鴻魯爾大學(xué)(RUB)安全硬件團(tuán)隊(duì)(Secure Hardware Group)研究人員用成本僅267美元的定制電路板,成功破解了用以保護(hù)藍(lán)光碟片和其他高清媒體安全的英特爾(微博)HDCP加密協(xié)議。

2011-11-30 08:55:50 818

818 介紹了WIFI技術(shù)中無(wú)線網(wǎng)絡(luò)面臨的安全問(wèn)題,對(duì)其常見(jiàn)的WEP,wPA安全技術(shù)進(jìn)行了比較,探討了WIFI的安全設(shè)置。

2012-02-14 17:02:46 100

100 思博倫通信在2017年9月14日宣布了其旗艦安全測(cè)試解決方案CyberFlood的更新版本,這是業(yè)界第一個(gè)支持TLS 1.3全新加密協(xié)議的安全測(cè)試解決方案,這在Web通信有了巨大的飛躍,為互聯(lián)網(wǎng)用戶(hù)

2017-09-21 16:34:10 958

958 據(jù)通用漏洞披露(CVE)所述,WPA2加密協(xié)議已經(jīng)被“KRACK”(密鑰重裝攻擊)技術(shù)攻陷,而這意味著在路由器制造商發(fā)布安全更新之前,用戶(hù)的無(wú)線網(wǎng)絡(luò)都將處于易受攻擊的狀態(tài)。

2017-10-17 14:19:37 908

908

KRACK漏洞,即密鑰重裝攻擊漏洞,是2017年10月16日由比利時(shí)研究人員Mathy Vanhoef(馬蒂·萬(wàn)赫弗)發(fā)布的WPA/WPA2協(xié)議安全問(wèn)題。該漏洞通過(guò)WPA/WPA2協(xié)議在實(shí)現(xiàn)上的缺陷,觸發(fā)密鑰的重安裝,可能使中間人攻擊者獲得解密無(wú)線數(shù)據(jù)包的能力。

2017-10-21 10:36:55 1156

1156 在你家中的 Wi-Fi 覆蓋范圍內(nèi)所傳輸?shù)馁Y料,都有可能被破解。 有安全研究人員發(fā)布他們?cè)?WPA2 加密協(xié)議上發(fā)現(xiàn)了多起漏洞,并且透過(guò)這些漏洞的組合,他們發(fā)布了一個(gè)概念驗(yàn)證攻擊 KRACK(代表 Key Reinstallation Attacks),并在 Github 設(shè)立了一個(gè) 入口 ,并建立了一個(gè)網(wǎng)站

2017-11-12 11:17:48 0

0 了,再拆開(kāi)一看,居然是一個(gè)用USB供電的發(fā)光二極管。對(duì)此安全專(zhuān)家表 示,崔先生當(dāng)時(shí)連接的是小販隨身攜帶的WiFi熱點(diǎn),所謂的萬(wàn)能WiFi密碼破解器純粹是騙人的,提醒市民不要上當(dāng)。 安全專(zhuān)家介紹說(shuō), 目前黑客破解WiFi的門(mén)檻提高了許多,一般需要

2017-12-05 05:29:52 1495

1495 隨著科技的進(jìn)步,網(wǎng)絡(luò)安全成了如今最大的關(guān)注點(diǎn)。在去年加密的WPA2協(xié)議被爆出安全漏洞,著實(shí)讓人憂(yōu)心,如今WiFi安全有救了,為了增強(qiáng)安全性, WiFi聯(lián)盟推出WPA3網(wǎng)絡(luò)協(xié)議,并且將在2018年應(yīng)用。

2018-01-10 15:05:09 1259

1259 ? 大規(guī)模使用的WPA2安全協(xié)議已經(jīng)使用十多年,WPA2安全協(xié)議被破解讓網(wǎng)絡(luò)安全成為人們?yōu)橹兩脑?huà)題。

2018-06-27 11:26:00 1465

1465 現(xiàn)在大規(guī)模使用的WPA2安全協(xié)議,已經(jīng)被破解了很長(zhǎng)時(shí)間,WiFi的安全性風(fēng)雨飄搖。終于,WiFi聯(lián)盟公布了WPA3加密協(xié)議,共改善了物聯(lián)網(wǎng)、加密強(qiáng)度、防止暴力攻擊、公共WiFi這四大安全性。終于可以放心使用WiFi上網(wǎng)了。想要享受最安全的WiFi網(wǎng)絡(luò),用戶(hù)手中的無(wú)線設(shè)備必須大換血。

2018-06-14 12:48:00 1468

1468 目前常見(jiàn)的Wi-Fi加密方式有WEP、WPA2和WPS(鏈接為各自的破解方式),不過(guò)有網(wǎng)友反映以往破解WPA2的方法耗時(shí)太長(zhǎng),而且不適用于所有WPS啟動(dòng)的接入點(diǎn)。而今天介紹的這種方法則更加省時(shí)省力。

2018-03-21 16:22:03 31007

31007 為此,WPA3進(jìn)行了全方位地升級(jí),包括密碼套件強(qiáng)度從AES 128bit提高到192bit、可謂設(shè)備分配不同密鑰、強(qiáng)化了設(shè)備連接公共Wi-Fi后的數(shù)據(jù)隱私性、可防止暴力破解等。

2018-06-28 07:41:00 2299

2299 所說(shuō)的WPA2協(xié)議,后者最早是在2004年推出的。在隨后的十余年里,WPA2協(xié)議時(shí)不時(shí)地會(huì)發(fā)生安全問(wèn)題,提醒人們不安全的WiFi網(wǎng)絡(luò)會(huì)帶來(lái)多么糟糕的結(jié)果。

2018-07-02 10:02:00 1977

1977 WPA代表Wi-Fi保護(hù)訪問(wèn),它是一系列旨在保護(hù)你的Wi-Fi傳輸?shù)?b class="flag-6" style="color: red">安全協(xié)議。 下一代的Wi-Fi安全性幾乎就取決于WPA3,它帶來(lái)了許多新功能用來(lái)保證傳輸數(shù)據(jù)的安全,無(wú)論是在家網(wǎng)絡(luò)是公共網(wǎng)絡(luò)。以下

2018-09-12 12:18:01 492

492 隨著智能手機(jī)的發(fā)展,移動(dòng)互聯(lián)網(wǎng)也迎來(lái)了蓬勃發(fā)展,不過(guò)每個(gè)月的那點(diǎn)流量面對(duì)著龐大的應(yīng)用需求顯然還是不夠用,于是就有了我們無(wú)論到什么地方都會(huì)先問(wèn)“有WIFI嗎”這種情況。不過(guò)

2018-09-13 17:03:06 1033

1033 據(jù)外媒報(bào)道,用于保護(hù)WiFi安全的WPA/WPA2加密協(xié)議漏洞曝光,該漏洞名稱(chēng)為“密鑰重裝攻擊”KRACK(Key Reinstallation Attacks),幾乎影響全部計(jì)算機(jī)、手機(jī)和路由器

2018-11-07 09:00:28 2041

2041 IEEE802.11i安全協(xié)議,以及IEEE802.11e標(biāo)準(zhǔn)服務(wù)質(zhì)量。它支持64/128位WEP上的新數(shù)據(jù)加密和WPA-PSK/WPA2-PSK、WPA/WPA2上的安全機(jī)制。該系統(tǒng)在硬件和軟件上實(shí)現(xiàn)了一些有效的機(jī)制,實(shí)現(xiàn)了性能的最大化。

2019-12-04 08:00:00 28

28 本文檔的主要內(nèi)容詳細(xì)介紹的是無(wú)線路由器密碼破解Beini破解wpa實(shí)戰(zhàn)教程詳細(xì)說(shuō)明。

2020-01-02 08:00:00 13

13 Firefox瀏覽器自74.0版本開(kāi)始,將完全放棄對(duì)加密協(xié)議TLS 1.0和TLS 1.1的支持。屆時(shí),瀏覽器將通過(guò)顯示“安全連接失敗”錯(cuò)誤頁(yè)面來(lái)阻止用戶(hù)訪問(wèn)不支持TLS 1.2或更高版本的網(wǎng)站。

2020-01-11 09:54:21 2041

2041 為了安全期間,曝露在身邊的WiFi信號(hào)都是經(jīng)過(guò)加密的。為了得到這些wifi密碼,除了向主人詢(xún)問(wèn)之外,那就是破解了。

2020-02-24 11:24:20 26287

26287 ,選擇高標(biāo)準(zhǔn)加密方式-WEP/WPA/WPA2,而WPA2需要采用加密標(biāo)準(zhǔn)(AES)的芯片組來(lái)支持,可見(jiàn)其安全性很靠譜。

2020-03-19 17:14:00 1126

1126 比利時(shí)大學(xué)的研究人員本周早些時(shí)候透露,發(fā)現(xiàn)用于保護(hù)絕大多數(shù)Wi-Fi連接(基于WPA2)的安全協(xié)議中斷。

2020-03-31 14:19:59 540

540 WPA當(dāng)前分為WPA,WPA2和最近發(fā)布的WPA3 3個(gè)版本,最初的WPA協(xié)議實(shí)現(xiàn)了IEEE 802.11i標(biāo)準(zhǔn)草案,并且由于有線等效保密(WEP)協(xié)議中的安全缺陷而引入了WPA協(xié)議。后續(xù)的WPA2協(xié)議實(shí)現(xiàn)了最終IEEE 802.11i標(biāo)準(zhǔn)的所有強(qiáng)制性要求,從而增加了該協(xié)議的整體安全性。

2020-09-07 10:01:12 19581

19581

傳統(tǒng)對(duì)稱(chēng)密鑰加密協(xié)議的加密和解密速度較快,但用戶(hù)無(wú)法進(jìn)行身份認(rèn)證,容易造成通信代理持有密鑰過(guò)多導(dǎo)致管理困難的問(wèn)題,而非對(duì)稱(chēng)密鑰加密協(xié)議可實(shí)現(xiàn)用戶(hù)的合法身份認(rèn)證,但密鑰復(fù)雜度高,使其在處理大容量

2021-03-12 14:48:51 14

14 前言:作者在調(diào)試ARM9板上WIFI驅(qū)動(dòng)時(shí),發(fā)現(xiàn)提供的wireless tools工具下的iwconfig,iwlist等等無(wú)法勝任,無(wú)法連接到WPA/WPA2等加密網(wǎng)絡(luò),這怎么辦?后來(lái)

2021-11-02 15:20:59 27

27

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論