WPA背景

WPA當前分為WPA,WPA2和最近發布的WPA3 3個版本,最初的WPA協議實現了IEEE 802.11i標準草案,并且由于有線等效保密(WEP)協議中的安全缺陷而引入了WPA協議。后續的WPA2協議實現了最終IEEE 802.11i標準的所有強制性要求,從而增加了該協議的整體安全性。

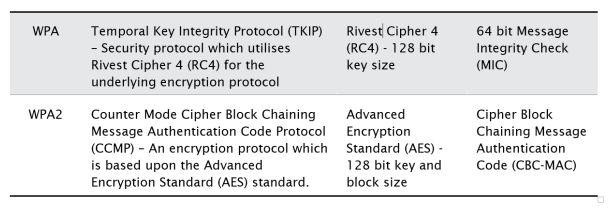

下表概述了兩種協議之間的主要安全區別:

WPA安全模式

處理對WPA網絡的身份驗證時,可以使用以下兩種安全模式:

個人:此模式使用預共享密鑰(PSK),類似于用于驗證網絡客戶端的密碼,所有客戶端都使用相同的PSK連接到網絡。

企業:此模式使用遠程身份驗證撥入用戶服務(RADIUS)服務器來處理對網絡的身份驗證,這允許每個用戶擁有單獨的憑據。

企業模式安全性的好處

企業模式安全性中使用的關鍵協議RADIUS是集中管理的AAA協議(身份驗證、授權、網絡憑據收集)。這意味著,與個人模式安全性相比,RADIUS能夠提供以下好處:

身份驗證:通過憑據驗證網絡客戶端,企業和個人模式安全性均通過使用共享密碼短語的個人安全性來執行身份驗證,而企業安全性則支持多種身份驗證方法,例如安全性。憑據、證書、網絡位置等。當客戶端使用自己的憑據連接到企業網絡時,這可以使用戶與眾不同,從而有助于用戶管理,網絡分析等。

授權:企業安全性允許用戶基于身份驗證期間授予的權限訪問資源,這是可能的,因為客戶端具有自己的一組憑據,因此在個人模式安全性中是不可能的。

網絡憑據收集:企業安全性允許跟蹤網絡使用情況和用戶訪問的服務,從而提供網絡內的可審核性。

由于企業模式允許用戶擁有自己的網絡憑據收集,因此在“個人”模式下使用預共享密鑰會帶來許多安全益處,其中包括:

可以隨時撤消單個用戶的訪問權限;

限制共享憑據的風險;

唯一的用戶加密密鑰,可防止用戶解密彼此的數據;

網絡的可審核性,因為網絡流量可以綁定到用戶。

相比之下,使用共享密碼的網絡會出現以下情況,但不限于以下風險:

前雇員:離開公司的前雇員仍然可以訪問網絡,因為他們知道PSK;

被盜/丟失的設備:被盜或丟失的設備有可能將網絡現有的PSK泄露給惡意人員;

密碼共享:員工可以將網絡密碼提供給客人和朋友,以方便使。

所以必須更改個人網絡的密碼,此更改將必須推送給用戶,從而影響所有用戶。但是,通過使用企業模式安全性,可以更輕松地補救上述風險。

使用企業模式安全性的其他顯著優勢包括:

防止惡意訪問點攻擊,因為客戶端和/或服務器可以相互驗證;

身份驗證數據的異構日志記錄在一個位置,以便于日志收集和監視;

粒度訪問控制配置,例如允許將某些用戶配置為訪問Internet,但不能配置公司資源,或者允許完全訪問等。

使用企業安全性可確保組織能夠實現可審核和安全的網絡的關鍵功能,并且應將其用于任何用于業務目的并且可以訪問公司系統的無線網絡。

企業模式安全性的缺點

盡管企業模式安全性有很多好處,但是在進行實際部署之前,應考慮一些潛在的缺點。遇到的缺點通常取決于部署的配置和大小,但是,這些缺點通常僅在初始部署階段持續存在。

在部署期間將遇到以下問題,并且在典型部署中影響最大:

與簡單的個人模式無線設置相比,企業模式需要設置RADIUS服務器。對于以前從未使用過該技術的IT管理員而言,如果部署足夠大,例如,如果部署需要災難恢復/故障轉移。

選擇適當的企業身份驗證方法還將影響初始設置期間所需的工作,要求將數字證書安裝到所有客戶端和身份驗證服務器(RADIUS)上的身份驗證方法將要求將證書推送到所有相應的設備。但是,僅身份驗證服務器需要證書的身份驗證方法將大大減少工作量,但是會犧牲安全性。

WPA企業架構

首先,了解802.1X標準的背景知識。在較高級別上,該標準定義了LAN和WAN網絡上的身份驗證機制。這包括有線和無線網絡,實際上是WPA企業安全模式真正實現的。因此,在此博客中,術語Enterprise模式和802.1X身份驗證可以寬松地互換。此外,盡管此博客文章關注無線網絡,但可以將概念擴展到包括有線網絡。

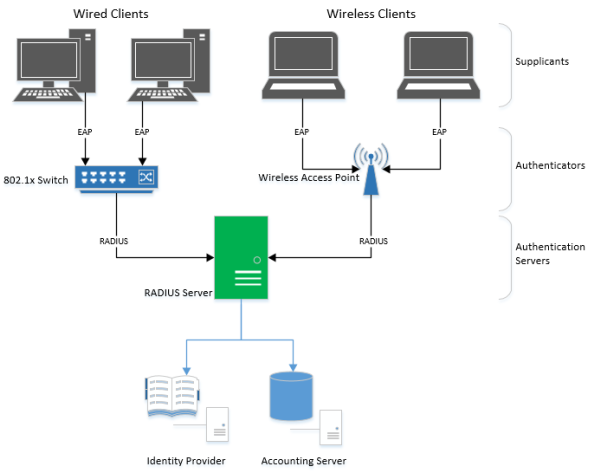

繼續采用企業模式安全性,RADIUS服務器用于執行所有身份驗證任務。客戶端通常與訪問點進行通信,該訪問點在客戶端和執行用戶身份驗證的身份驗證服務器之間透明地傳遞消息。

以下標準定義用于描述企業模式環境中的系統:

請求方:將連接到網絡的客戶端設備(例如Microsoft Windows筆記本電腦/臺式機)或移動設備(例如iOS和Android設備);

身份驗證器:能夠在請求方和身份驗證服務器之間傳遞消息的訪問點;

身份驗證服務器:運行遠程身份驗證撥入用戶服務(RADIUS)協議的服務器。該服務器用于執行用戶的身份驗證和驗證。

以下是RADIUS協議的常見實現:

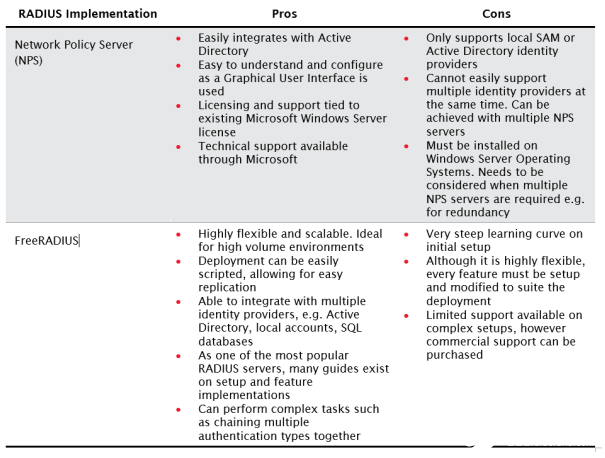

網絡策略服務器(NPS):這是Microsoft RADIUS協議的一種實現,它包含在Microsoft Windows Server 2008及更高版本中。在此之前,它被稱為Internet驗證服務(IAS);

FreeRADIUS:這是一個免費的RADIUS服務器,可以安裝在大多數操作系統上。 FreeRADIUS是高度可定制的,并且能夠與多種身份驗證類型一起使用;

請注意,這些不是唯一的RADIUS實現,并且存在許多供應商解決方案。供應商解決方案也可以與組織內的現有產品很好地集成在一起,因此應予以考慮。

下表概述了針對上述問題的已識別RADIUS解決方案的優缺點:

EAP身份驗證方法

對于無線企業模式網絡身份驗證,使用了可擴展身份驗證協議(EAP)框架(802.1X標準實際上定義了“EAP over LAN”網絡的封裝,稱為EAPOL),EAP框架未定義身份驗證的發生方式,而是定義了標準功能,從而允許開發符合這些標準功能的多種EAP方法。

最安全的EAP方法包含“外部”和“內部”身份驗證,“外部”身份驗證方法是創建安全隧道以安全傳輸身份驗證信息的過程。這是通過使用服務器和/或客戶端證書創建TLS隧道來完成的。 “內部”身份驗證方法執行身份驗證,此身份驗證在“外部”身份驗證方法創建的安全隧道內執行,以確保隱私和篡改保護。

最常見、最安全的EAP身份驗證方法如下:

EAP傳輸層安全性(EAP-TLS):同時要求請求方服務器和身份驗證服務器通過數字證書驗證彼此的身份。由于服務器驗證了客戶端,因此這被認為是最安全的方法,并且破壞用戶密碼不足以獲取對網絡的訪問權限。

EAP-TTLS:此方法使用TLS外隧道安全地執行身份驗證,TLS隧道是使用身份驗證服務器上的數字證書設置的,但是,客戶端無需具有數字證書。此方法支持基于舊密碼的內部身份驗證方法,例如MSCHAPv2

PEAP:與EAP-TTLS相似,它使用安全的加密TLS連接,并且只有客戶端必須驗證服務器。但是,PEAP會隧道化用于內部身份驗證的EAP方法。這允許基于傳統密碼的身份驗證方法,例如EAP-MSCHAPv2,但還允許安全地隧穿EAP-TLS等EAP方法。

盡管EAP-TLS被認為是最安全的EAP方法,但實現EAP-TLS卻是在便利性和安全性之間進行權衡。這是由于在生成證書并將證書推送到所有客戶端設備時需要進行管理。希望使用此EAP方法,因為它可以防止多種攻擊,主要是惡意訪問點,因為客戶端和服務器都必須相互驗證。

客戶端安全注意事項

在部署企業模式安全性之前,最好了解客戶端應實施的一些常見安全性配置選項。

Microsoft Windows和macOS操作系統中提供以下選項:

驗證服務器證書:要求客戶端在驗證之前驗證驗證服務器證書。如果證書尚未受信任,則會提示用戶接受證書。對于macOS系統,可以對身份驗證服務器證書進行硬編碼以使其可信。

驗證服務器名稱:限制客戶端僅連接到授權的身份驗證服務器。通過檢查身份驗證服務器證書中的公用名(CN),以查看其是否與該字段中列出的任何服務器匹配,來完成驗證。

啟用身份隱私:啟用身份隱私將阻止嘗試進行身份驗證時以明文形式發送任何用戶名。這通常是通過使用“匿名”身份來完成的,從而防止網絡內的信息泄露給攻擊者。

Microsoft Windows操作系統中提供以下選項:

受信任的根證書頒發機構:客戶端應信任將證書頒發給身份驗證服務器的根證書頒發機構(CA)。最安全的配置是確保僅對受信任的根CA進行顯式檢查,以防止使用帶有惡意訪問點的簽名證書的某些已知攻擊。

禁止用戶授權新服務器或CA:應啟用此選項以禁止用戶驗證新的任意證書。管理員應該對證書進行處理,以使其在日常使用中不產生警告,并且啟用該功能將防止用戶意外接受來自惡意訪問點的證書警告。

實施/遷移到WPA企業的建議

嘗試部署WPA企業模式安全網絡時,無論是升級到現有環境還是全新環境,都應牢記以下常規技術部署規則:

在測試環境中執行測試和初始部署;

如果在現有系統上執行測試,請始終先進行備份;

記錄以方便復制而采取的步驟;

確保在進行關鍵更改時流程到位,以便在發現問題(例如問題)時快速還原更改。還原失敗的部署,從而減少用戶的無線訪問。

企業模式無線網絡的部署遵循以下部署步驟:

研究和計劃:研究你的組織當前的無線網絡配置;組織想要達到什么安全態勢?為了達到理想的安全狀態,必須采取什么措施?

測試部署:將實施計劃部署為測試環境;

部署:將網絡部署到生產環境;

用戶遷移:將用戶從現有網絡無縫遷移到新網絡。

研究與計劃

研究和計劃的目的是確定當前網絡的功能,以便有效地計劃配置。

當前有哪些客戶端連接到網絡?這將有助于確定當前客戶端網絡本身支持哪些身份驗證方法。 Microsoft Windows 7和更低版本本身不支持EAP-TTLS,但是可以安裝允許此功能的軟件。此外,這將使你確定RADIUS服務器必須支持哪些身份驗證方法。

你的組織愿意支持哪些身份驗證類型?這將有助于確定所需的基礎架構,例如EAP-TLS將需要廣泛的公鑰基礎結構(PKI)來管理服務器和客戶端證書,而PEAP僅需要客戶端信任的服務器證書

哪個證書頒發機構(CA)將用于向RADIUS服務器/客戶端頒發證書?建議使用內部CA,因為所有客戶端都需要信任該CA。如果使用公共CA,則攻擊者可以從公共CA購買證書并偽裝成內部RADIUS服務器。

是否將支持自帶設備(BYOD)和訪客網絡?如果是這樣,則應允許使用適當的身份驗證方法。例如, EAP-TLS不適合作為唯一支持的身份驗證方法來實施。

有多少客戶端連接到當前的無線網絡?識別當前的網絡負載將有助于評估在高負載時間下RADIUS服務器是否會承受過度的壓力。如果是這樣,可能需要多個RADIUS服務器進行負載平衡。

網絡可以承受停機嗎?如果網絡停機不可接受,則應考慮處于故障轉移模式的多個RADIUS服務器。

測試部署

在大多數情況下,部署將包括以下內容:

測試和部署RADIUS服務器;

設置測試無線網絡。

部署新的RADIUS服務器時,請首先確保單個服務器實例正常工作。如果計劃了多個RADIUS服務器,則可以復制和復制第一個RADIUS服務器的配置。此外,在測試階段,可以將測試證書部署到RADIUS服務器和測試客戶端。但實際使用中,請確保始終使用有效的證書。

設置測試網絡時,請使用一次性/備用訪問點創建網絡,然后嘗試將客戶端連接到測試網絡,以確保測試設置按預期工作。

部署和用戶遷移

部署最終基礎架構;

更新現有或實施新的網絡配置以使用企業模式安全性;

將所需的無線配置文件推送給客戶端;

對于客戶端如何獲得適當的無線配置,制定可靠的計劃很重要。

如果Windows主機主要在組織內部使用并通過Active Directory進行管理,則可以通過Active Directory推出無線配置文件。對于Mac OS主機,可以使用“Apple Configurator”之類的軟件將無線配置文件推送到托管設備。對于Linux主機和非托管設備,例如網絡中的iOS和Android手機,客戶端可能需要設置自己的設備。在這種情況下,組織可以為這些系統提供詳細的配置指南,以使用戶安全連接。

總結

我希望這次深入的研究可以讓你理解使用WPA企業模式安全性優于個人模式安全性,盡管可能需要花一些時間來學習和部署用于此安全模式的基礎結構。

責編AJX

-

服務器

+關注

關注

12文章

9234瀏覽量

85641 -

WPA

+關注

關注

0文章

15瀏覽量

12368 -

WPA2

+關注

關注

0文章

6瀏覽量

7501

發布評論請先 登錄

相關推薦

一文讀懂EAP認證協議:保障網絡安全的利器

WPA與WPA2協議的安全區別、優缺點

WPA與WPA2協議的安全區別、優缺點

評論