據(jù)報道,知名SSH和Telnet工具PuTTY于4月18日暴露安全漏洞CVE-2024-31497,涉及版本0.68至0.80。僅需使用60個簽名,攻擊者即可還原私鑰。為應(yīng)對此風險,官方更新推出0.81版本,呼吁使用者盡快升級。

這一隱患由德國波鴻魯爾大學(xué)的Fabian B?umer與Marcus Brinkmann發(fā)現(xiàn),位于PuTTY的SSH身份驗證環(huán)節(jié)。該應(yīng)用采用NIST P-521曲線生成ECDSA nonces(臨時唯一加密數(shù)字),但由于生成方式固定,可能導(dǎo)致偏差。

攻擊者只需獲取數(shù)十條已簽名消息及公鑰,便可從中恢復(fù)私鑰,進而偽造簽名,實現(xiàn)未經(jīng)授權(quán)的服務(wù)器訪問。

此外,F(xiàn)ileZilla、WinSCP以及TortoiseGit等相關(guān)組件亦受到影響。目前,官方已發(fā)布PuTTY 0.81、FileZilla 3.67.0、WinSCP 6.3.3以及TortoiseGit 2.15.0.1以修復(fù)此問題。

官方強調(diào)CVE-2024-31497漏洞嚴重性,強烈建議用戶和管理員立即更新。所有使用ECDSA NIST-P521密鑰的產(chǎn)品或組件均受影響,應(yīng)及時刪除authorized_keys、GitHub存儲庫及其他相關(guān)平臺中的此類密鑰,防范未授權(quán)訪問及潛在數(shù)據(jù)泄露。

-

服務(wù)器

+關(guān)注

關(guān)注

12文章

9295瀏覽量

85858 -

安全漏洞

+關(guān)注

關(guān)注

0文章

151瀏覽量

16739 -

putty

+關(guān)注

關(guān)注

1文章

10瀏覽量

10523

發(fā)布評論請先 登錄

相關(guān)推薦

IP地址偽造和反偽造技術(shù)

對稱加密技術(shù)有哪些常見的安全漏洞?

物聯(lián)網(wǎng)系統(tǒng)的安全漏洞分析

如何使用 IOTA?分析安全漏洞的連接嘗試

漏洞掃描一般采用的技術(shù)是什么

漏洞掃描的主要功能是什么

esp32c3安全啟動文檔里的簽名,使用與計算的簽名和使用idf.py簽名有什么不同?

從CVE-2024-6387 OpenSSH Server 漏洞談?wù)勂髽I(yè)安全運營與應(yīng)急響應(yīng)

Git發(fā)布新版本 修補五處安全漏洞 包含嚴重遠程代碼執(zhí)行風險

Adobe修復(fù)35項安全漏洞,主要涉及Acrobat和FrameMaker

微軟修復(fù)兩個已被黑客利用攻擊的零日漏洞

LG智能電視被曝存四安全漏洞,影響超9萬臺設(shè)備

iOS 17.4.1修復(fù)兩安全漏洞,涉及多款iPhone和iPad

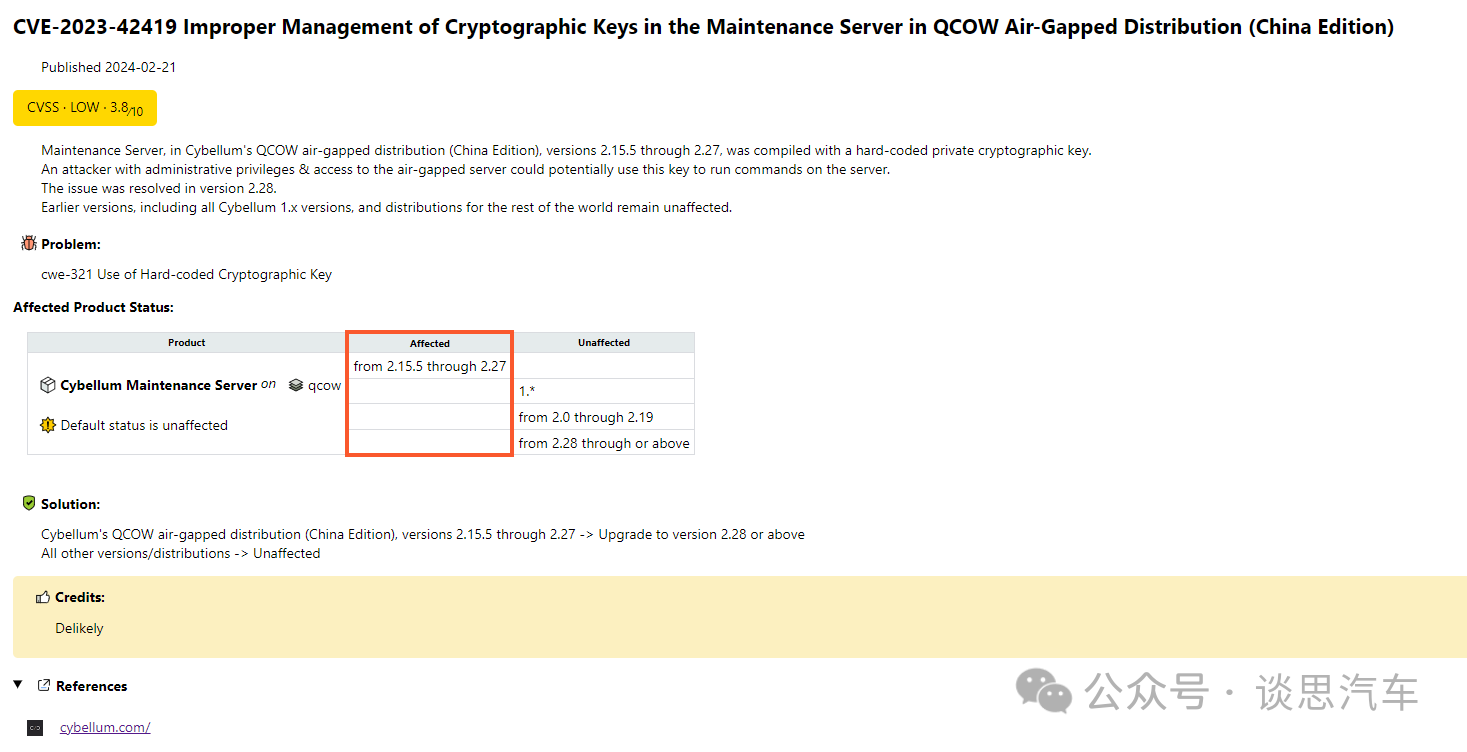

Cybellum汽車檢測平臺被曝漏洞,官方回復(fù)!全球汽車安全監(jiān)管持續(xù)升級

PuTTY等工具曝嚴重安全漏洞:可還原私鑰和偽造簽名

PuTTY等工具曝嚴重安全漏洞:可還原私鑰和偽造簽名

評論