如今,醫療設備的安全性變得極其重要,以確保與您的設備交互的客戶和患者,他們的健康和個人信息得到認真對待。在全球范圍內,監管機構越來越多地要求并驗證設備在產品發布前后盡可能安全。在美國,食品和藥物管理局(FDA)發布了指南,概述了醫療器械的要求,這些要求要求涉及器械開發和維護的多個方面。

安全漏洞

安全漏洞是一種編程錯誤(或缺陷或錯誤),它打開設備以受到某些意外的外部或內部應用程序的影響。每個產品都存在安全漏洞,包括醫療設備。通過認識到這一點并為這種必然性做好準備,嵌入式開發人員可以限制這些漏洞可能引入的風險和潛在損害。

識別和緩解這些潛在問題的過程中最重要的部分稱為常見漏洞和披露 (CVE)。CVE 最初定義于 1999 年,是產品中存在(或存在)的已知可利用安全問題的存儲庫。CVE 由 MITRE 公司和美國國家漏洞數據庫 (NVD) 共同發布和維護,該數據庫由美國國土安全部維護。從Heartbleed(CVE-2014-060)到Shellshock(CVE-2014-6271)再到URGENT/11(2019年發現的11個CVE),每個重大安全漏洞都被記錄為CVE。

這些 CVE 的發現要么是由于造成的損害(在事后分析時,發現了潛在的問題,要么是由于盡職盡責的工程師發現了潛在的漏洞利用。好消息是,大多數漏洞利用都是在不造成損害的情況下被發現的;壞消息是,一旦漏洞通過CVE過程傳達給世界,它很容易被全球黑客利用,因此時間至關重要。幸運的是,CVE 流程為產品或軟件開發人員提供了在全球公布漏洞之前修復漏洞的時間,以便他們可以迅速采取行動實施設備安全。

一旦發現 CVE,就會為其分配一個 CVE 標識 ID。如果 CVE 被確定為問題,NVD 會為其分配漏洞分數。這是一個介于 1 和 10 之間的數字;數字越大,受影響設備的漏洞就越嚴重。NVD 還包含有關該問題的任何其他已知信息,以及指向進一步描述該問題的相關站點的鏈接 - 以及可用的現有修復程序。

CVE 報告流程的主要好處是了解問題、潛在修復以及問題可能對您的產品造成的嚴重性和風險。安全漏洞可能會使您的設備、客戶和您自己面臨多種不良后果,包括:

丟失或修改患者關鍵數據,可能對患者或醫務人員造成傷害

泄露客戶或最終用戶數據,這可能導致身份盜用、違反 HIPAA 和其他嚴重后果

惡意行為者滲透設備,可能導致注入惡意軟件、禁用設備、感染醫院或臨床醫生網絡的其他部分等。

安全問題和產品設計

在開發盡可能安全的設備時,重要的是要考慮潛在安全問題的不同來源:

開發設備時社區已知的問題

設備發布后發現的問題

由于預防性開發技術不足,專門為設備編寫的軟件引入的問題

針對已知問題的設備保護

如前所述,黑客用來闖入設備的許多潛在漏洞已被全球安全社區所知,并且已經得到修復。不幸的是,醫療設備通過設備發布時已經修復的問題被利用。防止這種情況發生需要付出努力,但這種努力將節省時間,保護您的聲譽,并在發生漏洞利用時限制成本和潛在的法律風險。此外,監管機構要求設備開發人員在設備發布之前考慮這一點。在美國,這是FDA關于網絡安全管理上市前提交內容的指南的一部分。這是過程。

每個顯示為漏洞利用的 CVE 都可以在 NVD 和 CVE 數據庫中搜索 - 按組件名稱、CVE ID 或任何感興趣的關鍵字進行搜索。例如,假設您的設備使用某些 Linux 發行版。通過搜索 Linux 漏洞,您會發現許多問題;作為具體示例,請考慮 CVE-201911683。這是一個嚴重的嚴重性問題,不應該出現在您的產品中,因為它是眾所周知的,并且允許遠程拒絕服務攻擊或“未指定的其他影響”。查看此缺陷的條目,它在 Linux 內核版本 5.0.13 或更高版本中已解決,這意味著如果您的 Linux 內核是早期版本,則應在產品中升級到該版本。

對于產品中的開源組件,有許多工具可用于確定軟件中是否包含重要的 CVE,其中最重要的稱為 cve-check 。此工具會生成報告,其中包括哪些軟件包包含通過執行版本檢查在您使用的版本中未解決的 CVE。此信息可用于確定在將商品圖片視為完整之前是否需要采取任何先發制人的措施。

制造商不想進行這種檢查和更新,因為他們的首要任務是嘗試設計和開發產品。大多數設備制造商寧愿讓他們的工程師解決產品問題,而不是管理和維護Linux發行版。但是,開源提供的極端功能,穩定性和社區是有代價的(您想編寫SSL層還是使用世界各地設備中使用的SSL層?設備制造商必須承擔此任務,或者使用商業 Linux 發行版并要求其供應商負責為他們完成這項工作。

監控并確保解決已知漏洞并不是現階段唯一要考慮的事情。如果不加以解決,可能會導致您的設備被利用的其他一些問題包括:

訪問控制 – 您是否設計了定義可以訪問各種類型數據(用戶級別、管理級別、維護級別等)的角色的功能,并且是否確定只有授權角色才能訪問數據?與對設備的物理訪問相比,來自互聯網的更高級別的訪問控制是否難以訪問數據?設備的身份驗證方法是否難以利用?是否管理默認帳戶和密碼,使其無法在現場被利用?Linux 至少提供了兩種方法來管理訪問控制:1) 自由裁量 (DAC),標準的 Linux 訪問控制模型,以及 2),強制 (MAC),它更復雜、更安全——SELinux 包的一部分。

加密 – 存儲在您設備上的數據(內存和存儲中)以及您的設備與其他設備之間的傳輸,是否受到保護和加密,以便只有那些想要看到它的人才能破譯?許多允許外部參與者查看數據的潛在漏洞仍然需要適當的密鑰來解密數據。開發人員需要確保必須克服不同的機制來訪問密鑰,而不僅僅是訪問加密內存。

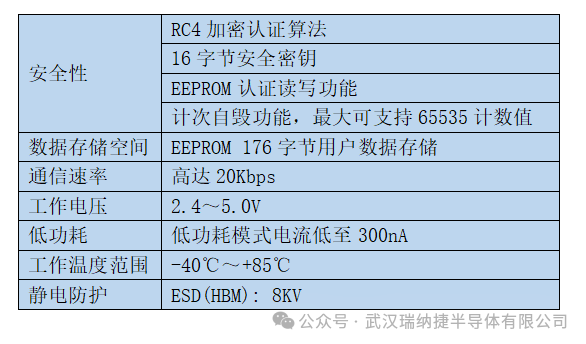

硬件安全協助 – 現代處理器的許多功能有助于確保設備和應用程序的安全性,但系統設計人員有責任利用它們。諸如TrustZone,加密加速,可信平臺模塊(TPM)等功能位于現代微處理器上,旨在加速和協助安全設計的開發。但是,如果您不使用這些功能,則僅在硬件中擁有這些功能是無用的。

保護未來的設備

一旦您的產品發布,您的工作就沒有完成,因為已知漏洞的數量是一個不斷變化的目標,每天都在增加。2019 年,創建了 12,174 個 CVE,每天超過 30 個。其中大多數都不是問題,而且,在那些問題中,許多不適用于您的設備,因為許多CVE是針對舊版本的開源組件報告的,或者將針對您不使用的組件。也就是說,即使針對 Linux 內核,2019 年也發布了 170 個 CVE,其中一些會導致針對您的設備的潛在漏洞利用。

雖然沒有辦法防止這種情況發生,但您需要知道它會發生,并且您需要確保您的設備已準備就緒。為將來準備設備的時間是在開發期間,以便您可以準備設備,以便在發現并修復新的漏洞(和重大產品缺陷)時進行更新。監管機構在這個問題上采取了比過去強硬得多的立場,并要求將管理計劃作為設備上市后計劃的一部分(在美國,如醫療器械網絡安全上市后管理指南中所述)。

需要管理的不僅僅是 CVE;例如,在2016年,一個通常被稱為Mirai僵尸網絡的漏洞通過接管網絡攝像頭和路由器等小型物聯網設備,并使用它們對美國和法國的Web基礎設施提供商執行分布式拒絕服務攻擊(DDoS攻擊),從而破壞了大部分互聯網。這些受感染設備的大多數所有者都不知道他們的系統已被感染,而Mirai(及其衍生產品)今天仍然是一個威脅。甚至今天制造的設備也容易受到它的影響,即使根本原因很簡單,就像嘗試訪問具有 64 個眾所周知的默認登錄名/密碼(例如用戶/用戶或用戶/密碼)的根級訪問帳戶一樣簡單。由于這些設備的大多數用戶不知道或無法更改這些簡單的默認值,因此Mirai僵尸網絡能夠控制這些系統。

在開發過程中應考慮許多因素,以使設備面向未來,但最重要的是能夠安全地更新系統。支持此方法的方法和設施很多且復雜,超出了本文的范圍。有關詳細信息(請參閱本文末尾),提供了涉及此重要主題的資源。

應用預防性開發技術

如果您使用 Linux 和其他開源軟件作為產品設計的一部分,那么當您發布設備時,您的設備中將存在您(或其他任何人)知道的漏洞。因此,您不僅希望在發布時消除盡可能多的已知漏洞,而且還必須假設,在某些時候,某些不良行為者將能夠未經授權訪問設備。發生這種情況時,您希望使他們盡可能難以利用該訪問權限獲利。對于掌握設備漏洞知識的堅定黑客來說,沒有完美的防御措施,但您希望讓他們盡可能困難地做到這一點。您無法保護自己免受正在使用的開源模塊中的缺陷的影響,但您可以控制自己的應用程序中的潛在缺陷。當然,您應該考慮上述技術來設計更好的保護,但是您的應用程序的開發方式呢?

如上所述,開源和應用軟件中的大多數漏洞都是由于反復發生的開發缺陷造成的。諸如 NULL 指針取消引用、釋放已釋放的內存、溢出固定長度緩沖區等都是黑客很容易利用的編碼錯誤來破壞您的設備。但是,有幾種方法可以用來提供幫助。具體技術超出了本文的范圍,但可以從以下地方開始尋找:

靜態(和動態)分析。您可能會看到的第一個靜態分析是來自編譯器的警告。令人驚訝的是,有多少組織在錯誤地急于發布某些東西時忽略了這個有價值的診斷工具。除此之外,開源社區提供了幾個有用的靜態分析工具,如cppcheck和clang,并且有許多商業解決方案可用。所有這些都將檢測代碼審查中容易遺漏的問題,并且只要管理這些工具的報告,您就可以防止應用程序中的幾個主要類別的潛在漏洞利用。

使用編碼標準。通常,MISRA 編碼標準 是這些標準的金牌標準,并為保護您的應用程序提供了許多經過深思熟慮的建議。雖然它的起源來自汽車行業和安全領域,但它沒有任何特定于汽車(或安全)的內容,任何希望保護其應用的設備制造商都應該考慮MISRA。請注意,大多數靜態分析工具也大大簡化了應用程序與MISRA規則的檢查。雖然還有其他可用的編碼標準,但MISRA將常識與良好實踐相結合,可以由各種規模的組織實施。

另一個有用的編碼標準來自卡內基梅隆大學軟件工程學院;已知 SEI 證書 C。這和MISRA之間有很大的重疊,但SEI標準超越了C和C++,延伸到Android,Java和Perl。

在開發安全軟件時,還有許多其他有用的信息來源需要考慮,但是如果您尚未使用上述技術,請從那里開始,并在擁有智能編碼標準和靜態分析范式后考慮擴展您的思維。

結論

在本文的開頭,我們討論了醫療設備中連接的激增,以及這種連接給我們的生活帶來的好處和安全風險。我們還討論了美國FDA等監管機構對這些設備內置和維護安全性的日益嚴格的審查。此外,我們還討論了如何在醫療設備的設計、開發和維護中克服這些挑戰。按照本文中的指導,您的產品將:

更難成功利用

在發布時防止已知和未知的攻擊

更新速度更快,以關閉任何新發現的漏洞

更安全,讓您的客戶確信即使出現問題,他們也受到保護。

最后一點特別重要。客戶知道,沒有設備是完全沒有錯誤的。他們想知道的是,您如何最大限度地減少缺陷及其影響,以及在不可避免地出現問題時做好的準備情況。本文中的方法不會阻止所有潛在的未來安全問題,但它們將使您處于有利地位,以便在這些問題出現時快速解決這些問題。

通過接近安全性并限制被利用的風險,您的設備將不易受到攻擊,更好地準備保護患者數據,并且更有可能順利獲得監管批準并改善全球患者的醫療結果。

審核編輯:郭婷

-

Linux

+關注

關注

87文章

11342瀏覽量

210140 -

開源

+關注

關注

3文章

3398瀏覽量

42644 -

MISRA

+關注

關注

0文章

21瀏覽量

6987

發布評論請先 登錄

相關推薦

醫療器械管理、病人身份識別等醫療領域,為什么離不開RFID標簽?

億緯鋰能通過醫療器械質量管理體系認證

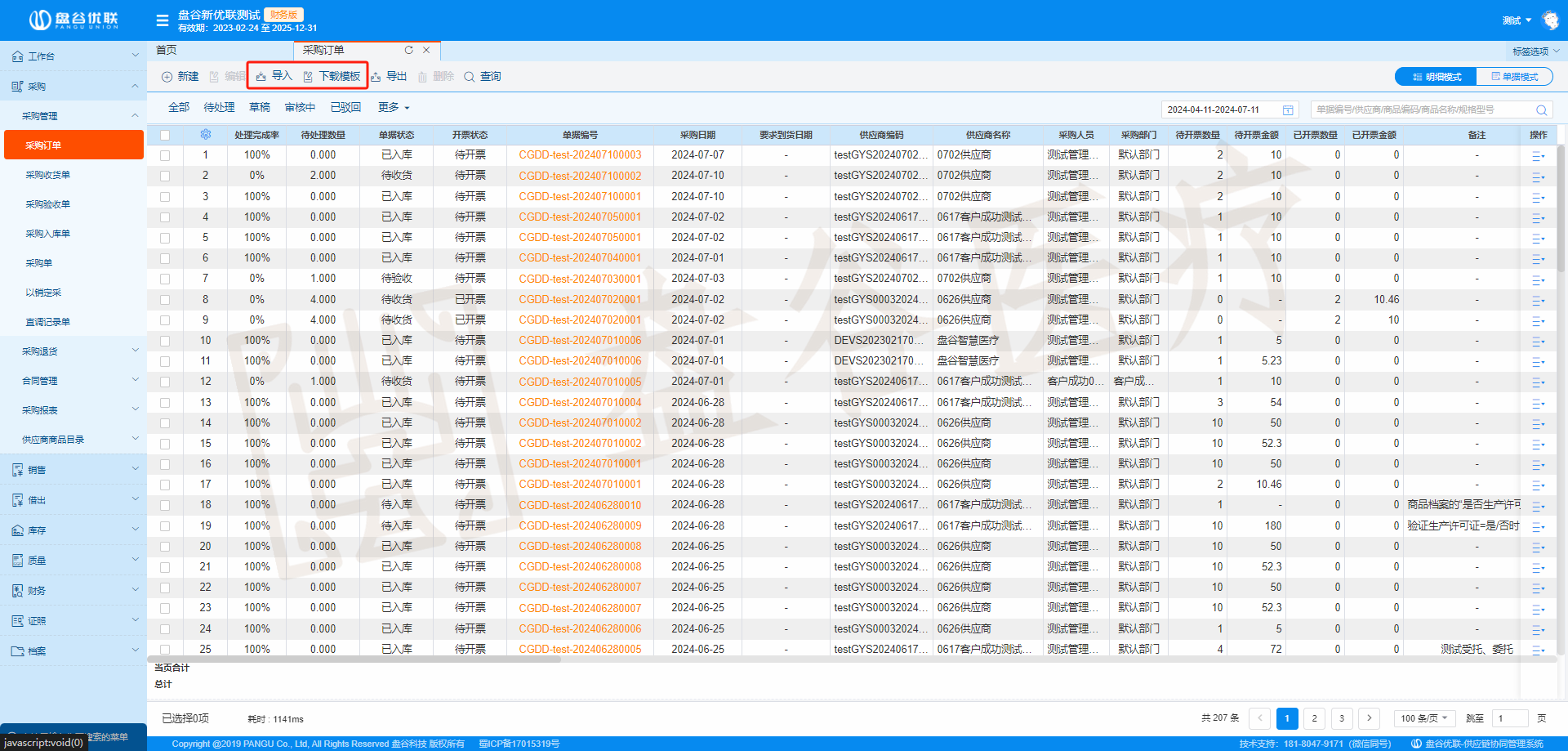

盤谷醫療器械進銷存系統各地區醫療器械協會認可

DEKRA德凱助力醫療器械高質量發展

醫療器械中電磁干擾的來源及影響

如何編制有源醫療器械設計開發流程?

FMEA在醫療器械風險分析中的應用

上海國際醫療器械展覽會2025年6月25日-27日舉辦

醫療器械密封性負壓測試儀評估

醫療器械安全與獲得監管部門批準

醫療器械安全與獲得監管部門批準

評論