arp攻擊原理

一般情況,arp攻擊得到主要目的是使網絡無法正常通信,主要包括一下兩種行為。

1.攻擊主機制造假的arp應答,并發送給局域網中除被攻擊之外的所有主機。arp應答中包含被 攻擊主機的IP地址和虛假的MAC地址。

2.攻擊主機制造假的arp應答,并發送給被攻擊的主機,arp應答中包含除被攻擊攻擊主機之外的所有主機的IP地址和虛假的MAC地址。

3.只要執行上訴arp攻擊行為中的一種就可以實現被攻擊主機和其他主機無法通信。

例如:如果希望被攻擊主機無法訪問互聯網,就需要對網關發送或被攻擊主機發送虛假的arp應答。當網關接受到虛假的ARP應答跟新ARP條目后,如果網關再發送數據給pcl時,就會發送到虛假的MAC地址導致通信故障。

4.某些arp病毒會向局域網中的所有主機發送ARP應答,其中包含網關IP地址和虛假的MAC地址。局域網中的主機收到ARP應答跟新ARP表后,就無法和網關正常通信,導致無法訪問互聯網。

ARP欺騙的原理

1.一般情況下,ARP欺騙并不是使網絡無法正常通信,而是通過冒充網關或其他主機使得到達網關或主機的流量通過攻擊進行轉發。通過轉發流量可以對流量進行控制和查看,從而控制流量或得到機密信息。

2.ARP欺騙發送arp應答給局域網中其他的主機,其中包含網關的IP地址和進行ARP欺騙的主機MAC地址;并且也發送了ARP應答給網關,其中包含局域網中所有主機的IP地址和進行arp欺騙的主機MAC地址。當局域網中主機和網關收到ARP應答跟新ARP表后,主機和網關之間的流量就需要通過攻擊主機進行轉發。冒充主機的過程和冒充網關相同。

arp攻擊怎么解決

相信絕大數的用戶對ARP病毒都不會陌生,如果本機遭受到ARP攻擊,電腦數據就會向指定地址傳送,一般最為明顯的現象就是電腦無故出現斷網的情況,并且網絡時連時斷,會成為擾亂局域網中其它電腦上網的罪魁禍首。那么ARP攻擊怎么解決?下面裝機之家分享一下Win7系統反ARP攻擊的方法,來看看吧。

方法/步驟:

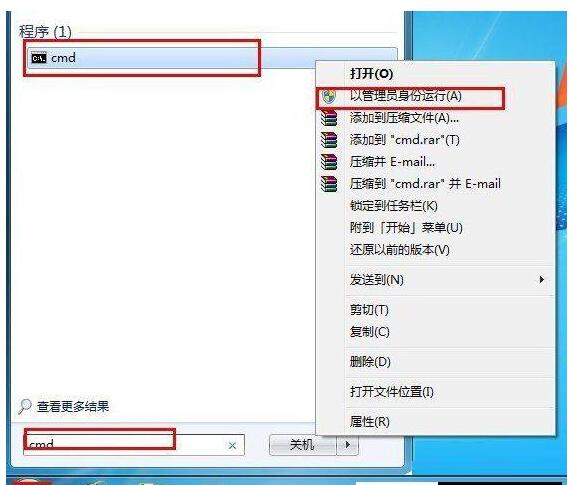

首選我們點擊“開始菜單”按鈕,搜索“CMD”,右擊“CMD”選擇以管理員身份運行,如下圖所示:

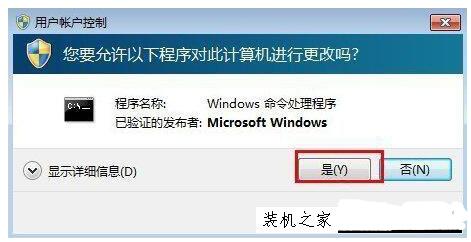

點擊“是”,如下圖所示:

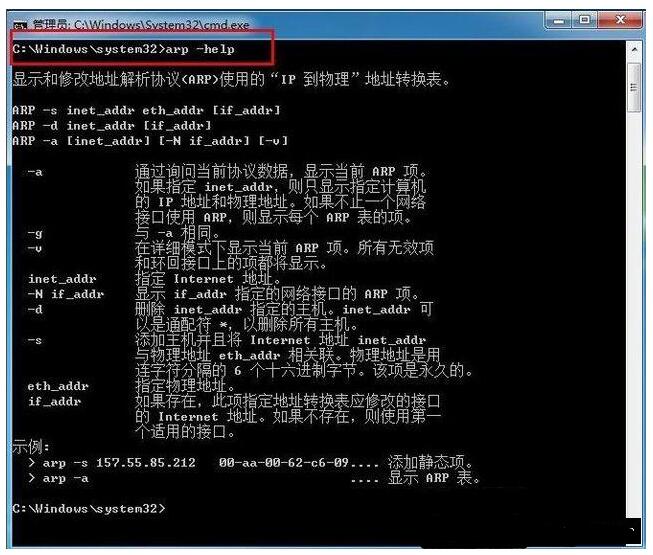

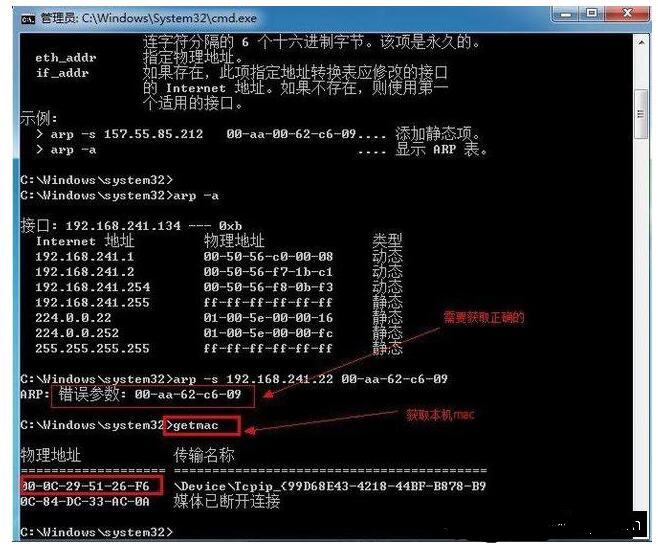

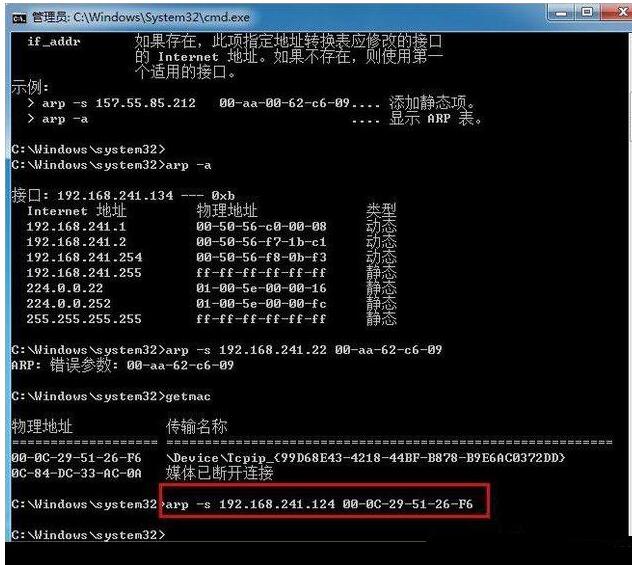

我們輸入命令“arp -help”,能夠查看所有ARP命令的用途。

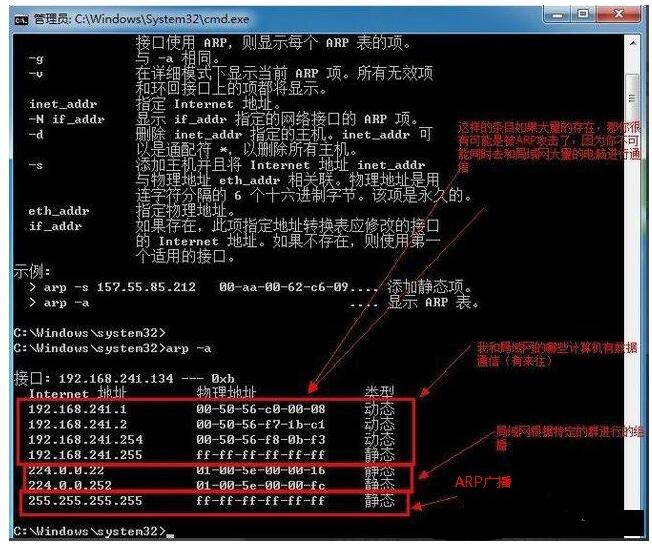

我們使用“ARP -A”命令,查看是否遭受到了ARP攻擊,如下圖所示。

添加MAC-IP的映射,本機IP對應本機MAC,命令如圖:

以上就是裝機之家分享的Win7系統反ARP攻擊的方法,方法十分簡單,按照以上步驟即可解決。

責任編輯:YYX

-

通信

+關注

關注

18文章

6065瀏覽量

136282 -

網關

+關注

關注

9文章

4582瀏覽量

51376 -

ARP

+關注

關注

0文章

50瀏覽量

14774

發布評論請先 登錄

相關推薦

網絡攻擊中常見的掩蓋真實IP的攻擊方式

DDoS服務器攻擊是怎么回事?

DDoS對策是什么?詳細解說DDoS攻擊難以防御的理由和對策方法

IP定位技術追蹤網絡攻擊源的方法

靜態 ARP 表項的潛在問題

ESP8266硬件地址無法解析ARP請求的原因?

可以通過ESP8266 SDK訪問ARP緩存嗎?

esp8266使用etharp_request() 的ARP請求異常怎么解決?

DDoS有哪些攻擊手段?

高防CDN是如何應對DDoS和CC攻擊的

如何手動往esp32 arp列表中添加自定義的arp綁定信息?

蘋果Mac設備易成為企業環境黑客攻擊目標

使用ntopng和NetFlow/IPFIX檢測Dos攻擊(下)

STM32F429能否通過設置源地址濾過將非業務主機的arp廣播報文濾掉?

隨機通信下多智能體系統的干擾攻擊影響研究

arp攻擊原理_arp攻擊怎么解決

arp攻擊原理_arp攻擊怎么解決

評論