該MAX34440是一個復雜的系統把守器,可以治理多達6個電源。將電源治理器把守用戶可編程過壓,欠壓閾值的電源輸出電壓,賡續搜檢。它也可以除夜幅度地電源輸出電壓向上或向下一?用戶可編程的程度。該包管

2011-04-14 09:57:48

目前針對FPGA按鍵模式討論的文章很少,因此本文專門探討FPGA有哪幾類按鍵模式?

2021-04-08 06:48:32

的實例進一步探討IO口的輸出模式;隨后介紹單片機的輸入電路;在此基礎上,結合IO口輸入與輸出模式的性質介紹標準雙向IO口和準雙向IO口的特點;最后分別對51單片機和STM32單片機的IO口結構進行講解,其中重點對STM32單片機的GPIO寄存器和工作原理進行介紹。

2021-11-26 06:04:43

CC攻擊是DDOS(分布式拒絕服務)的一種,相比其它的DDOS攻擊CC似乎更有技術含量一些。這種攻擊你見不到虛假IP,見不到特別大的異常流量,但造成服務器無法進行正常連接,聽說一條ADSL足以搞掂

2013-09-10 15:59:44

前言wifi攻擊包括wifi中斷攻擊,wifi密碼爆破,wifi釣魚等。本文章持續更新以上內容,先以wifi中斷攻擊為始,硬件為ESP8266(還買了一個無線網卡用作后續wifi密碼爆破),網上某寶

2022-01-18 08:03:56

任意虛擬內存位置的指針。

該方法使用來自遠程JavaScript的側通道和所謂的“Rowhammer”攻擊。

所謂的“Rowhammer”攻擊已經存在了幾年,但最近的研究表明,這種攻擊可能是從GPU發起的。

2023-08-25 06:41:57

機會被Voltage Glitch攻擊,如果系統在寫入SAU區域設置時,遭到攻擊,就有可能造成指令執行失敗,因而使得SAU的設置不正確,也就是設置 SAU Non-secure Region的起始地址

2023-08-25 08:23:41

攻擊,只有極少數經驗豐富且裝備精良的破解者才有可能成功破解。這會使很多潛在的破解者望而卻步。但一個信心堅定的破解者會嘗試用簡單的方法確定芯片是不是真的ASIC。最簡單的方法是觀察連接到電源,地,時鐘

2017-12-21 18:12:52

請問低功耗運行模式下,所有變量的運算是否無法運行,因為我用調試模式進入時,觀察所有變量值都已失真,可能只有外設操作是正常的

2023-08-30 07:13:53

300Gbps。另可定制最高達600Gbps防護。CC攻擊是什么?CC攻擊是 DDOS(分布式拒絕服務) 的一種,DDoS是針對IP的攻擊,而CC攻擊的是網頁。CC攻擊來的IP都是真實的,分散的。數據包都是

2018-01-05 14:45:29

實驗我們可以對 SYN Flood 攻擊有了進一步的理解。本文的主要目的只是探討技術,同時對網絡的一種學習。原作者: Linux碼農

2022-07-19 14:40:53

【作者】:黃瑋;梁洪亮;胡正名;楊義先;【來源】:《清華大學學報(自然科學版)》2009年S2期【摘要】:網絡電話(VoIP)網絡攻擊檢測算法的實現需要較多的計算資源支持,而現有的VoIP網絡攻擊

2010-04-24 09:27:24

arp攻擊如何處理最好的辦法就是劃分VLAN,劃成很多小段,為每個VLAN分配幾個可用IP.記錄每一段IP的物理位置.這樣子分配之后ARP就被限制在VLAN里的幾個電腦.其本上可以無視了. 或者直接

2009-03-12 09:10:56

頁面可能需要從幾十MB的數據庫中調用,這樣消耗情況就很明顯了,對于論壇來說,往往就需要很好的服務器才能穩定運行,因為論壇很難做到純靜態。隱藏服務器ip使用cdn加速能隱藏服務器的真實ip,導致攻擊者攻擊

2022-01-22 09:48:20

40Redis安裝及利用Redis未授權訪問漏洞的攻擊與預防

2020-03-31 11:32:58

的交互來判斷某個請求是否為攻擊行為,僅僅查看某個DNS數據報文是不可能區分是否為攻擊請求或者真實用戶請求的。因此傳統安全技術首要地工作就在于需要將缺乏會話交互的UDP一來一回請求轉換成為具有會話記錄

2019-10-16 15:28:36

項目名稱:小區人臉識別及社區精準治理試用計劃:本人在人臉識別領域有過多個項目的執行經驗,借用大華、海康攝像頭實現了小區精準治理的相關應用系統設計,目前已在多個地區獲得推廣使用,服務于小區內人員出入

2020-11-19 20:48:21

的所有主機,在包頭中含有目的主機的地址,正常情況下,只有地址與數據包的目標地址相同的主機才能接收數據包,但是當主機工作在監聽模式下,不管數據包中的目標地址是什么,它都可以接收。網絡監聽就是利用這一原理,將

2011-02-26 16:56:29

DDoS攻擊路由器依然成為新網絡攻擊模式,那路由器怎么設置才可以防止遭到DDoS攻擊呢,本文簡要做一個總結。現在32位系統的小編再教大家一招利用路由器的一些安全特性控制DDoS攻擊的小竅門

2013-07-17 11:02:27

的工作效率;還會造成變壓器噪聲增加,縮短變壓器的使用壽命。影響用電設備:諧波的存在會影響測量等精密期間的精度;使異步電動機效率降低;干擾通訊設備等。2 諧波治理的意義第一,治理諧波可以提高設備運行的可靠性

2017-11-10 10:27:08

的工作效率;還會造成變壓器噪聲增加,縮短變壓器的使用壽命。影響用電設備:諧波的存在會影響測量等精密期間的精度;使異步電動機效率降低;干擾通訊設備等。2、諧波治理的意義第一,治理諧波可以提高設備運行的可靠性

2017-08-09 11:34:56

意義的挑戰性課題,網絡攻擊追蹤技術的研究重點已逐漸轉為如何重構攻擊路徑,以及對攻擊源地址和攻擊路徑作出盡可能真實的定位。但目前已有的一些黑客攻擊源點追蹤和路徑發現技術都不同程度地存在一些問題[1-2

2009-06-14 00:15:42

摘要本文從產品功能和適用場所方面介紹了安科瑞三相不平衡裝置(ANANSPC)產品,闡述了其基本原理、市場需求前景并分析了其產品應用優勢。關鍵詞:安科瑞三相不平衡治理裝置ANANSPC基本原理

2019-02-18 13:06:47

可能會受到網絡攻擊,最終破壞整個電動汽車充電機制,包括遠程監控和客戶計費。“電動汽車現在已經成為標準。然而,他們的管理層很容易受到安全威脅,”卡洛斯 · 阿爾瓦雷斯商學院信息系統和網絡安全系副教授

2022-02-26 11:03:44

。 ③精密電子設備(包括電子式電能表)會被嚴重干擾,導致不能正常工作,甚至燒毀。 ④所有接于電網中的設備的損耗都會增加,溫升增加。含有電容器的設備受影響最為嚴重,甚至可能導致設備損壞以及電容器爆炸等事故

2017-08-03 16:47:39

目前,諧波治理有三種基本方法和措施。串聯諧振在治理時,可分為兩部分:變電站的集中管理和非線性電氣設備的就地分散處理。按照誰污染誰治理的原則,應該在非線性電氣設備處就地分散處理。但是,對于大量分散

2018-08-16 10:57:32

惡意軟件、勒索軟件、病毒、拒絕服務攻擊——這些威脅可能會讓企業陷入困境,這是因為其難以恢復。其他的情況可能根本無法恢復,但這并沒有阻止大多數行業把網絡安全當作事后諸葛亮。不幸的是,這是自第一個

2020-07-07 11:41:24

內核空間鏡像攻擊揭秘:ARM 硬件特性,竟能開啟安卓8終端的上帝模式?

2019-05-13 08:54:02

內的程序,這就是所謂單片機加密或者說鎖定功能。事實上,這樣的保護措施很脆弱,很容易被破解。單片機攻擊者借助專用設備或者自制設備,利用單片機芯片設計上的漏洞或軟件缺陷,通過多種技術手段,就可以從芯片中提取關鍵信息,獲取單片機內程序。 單片機攻擊技術解析 目前,攻擊單片機主要有四種技術,分別是:

2021-12-13 07:28:51

翻譯:為什么樹莓派不會受到 Spectre 和 Meltdown 攻擊

2019-05-09 13:05:54

CBC模式具備很強的抗COA攻擊能力,傳統密碼分析方法難以攻破,此時引入旁道攻擊成為一種較為理想的方法,如圖1所示。2 能量攻擊方法設計2.1 能量攻擊原理2.1.1 攻擊流程能量攻擊是最流行的旁道

2017-05-15 14:42:20

信息的價值,這使得高價值目標尤其會受到攻擊。在本文中,重點放在防止側信道攻擊的技術方面,側信道攻擊指的是這樣的攻擊,它依賴來自安全措施物理實施的信息、而不是利用安全措施本身的直接弱點。

2019-07-26 07:13:05

,以及使儀表硬化以防止磁性篡改攻擊。為檢測磁篡改,三個霍爾效應傳感器可檢測所有三個維度中強磁鐵的存在。當系統備用電源用完時,霍爾效應傳感器的平均電流消耗很低至關重要…

2022-11-10 07:46:28

,若發現ping 超時或丟包嚴重(假定平時是正常的),則可能遭受了流量攻擊。當然,這樣測試的前提是你到服務器主機之間的ICMP協議沒有被路由器和防火墻等設備屏蔽,否則可采取Telnet主機服務器

2019-01-08 21:17:56

不可能只攻擊一個目標。比如IP X.X.X.X 在DDoS了服務器A之后,可能又去CC攻擊了服務器B。在阿里云上,由于規模效應,有海量的IP同時在被防御,所有清洗數據進行了在線化分析,一個IP的行為特征

2018-11-28 15:07:29

對于串口通信程序的LabView不同編程模式之探討LabView支持多種串口通信技術,本文介紹的程序基于MScomm控件開發,具有易用和通信效率高的特點。通過對在簡單、狀態機、隊列處理器和生產者

2022-06-15 09:54:46

攻擊著可能從最簡單的操作開始,假如密鑰存儲在外部存儲器,攻擊者只需簡單地訪問地址和數據總線竊取密鑰。即使密鑰沒有連續存放在存儲器內,攻擊者仍然可以**外部代碼,確定哪個存儲器包含有密碼。引導

2011-08-11 14:27:27

,我應該永久禁用 JTAG 和 UART ROM 下載模式。但是我擔心的是,如果 OTA 更新將來可能使設備半磚化,我該如何合法地重新編程設備?通過 GPIO0 進入 DFU 是否仍然是內置 USB 串行/JTAG 的一個選項,即使在所有建議的 EFUSES 都按照安全啟動 V2 文檔被燒毀之后?

2023-03-01 06:54:03

沒預先設想好可能存在的風險,建立威脅模型分析評估,就容易造成使用上出現漏洞進而遭受有心人士攻擊導致損失。工業設備受到攻擊可能造成人員危險或者機密數據外泄,智能電網若遭黑客控制則會影響民生及各產業

2023-08-21 08:14:57

只是想知道,是否有可能通過配置寄存器關閉所有的LED?我問的原因是…Led非常適合于設置和運行,但是在一些應用中,每天運行很少閃爍的LED會非常煩人。如果通過軟件他們可以關閉,這將是美妙的…我試圖找出如果其中一種模式可以做到這一點。

2019-10-22 11:59:05

最新防攻擊教程 別人攻擊的使用方法 傳奇防御攻擊 傳奇攻擊方法超級CC 超級穿墻CC 穿金盾CC 穿墻CC攻擊器 防穿墻DDOS 傳奇網關攻擊 傳奇攻擊器 傳奇登陸攻擊器防范教程DDOS攻擊網站防范

2012-09-06 20:42:50

的浪費。 所以,不是只要出現諧波就必須治理,而是應該進行相關評估,當諧波達到影響電網及設備運行時,才必須進行治理。 諧波治理前的評估《電能質量公用電網諧波》(GB/T14549-93)目前正在修編,將

2018-07-26 15:30:54

為SQL的變量進行安全性驗證,過濾可能構成注入的字符。 第三、 禁止外部提交表單,系統禁止從本域名之外的其它域名提交表單,防止從外部跳轉傳輸攻擊性代碼。 第四、數據庫操作使用存儲過程 系統所有的重要

2012-02-09 17:16:01

,這需要能夠終止傳輸層協議,并且在整個數據流而不是僅僅在單個數據包中尋找惡意模式。 SSL終止 如今,幾乎所有的安全應用都使用HTTPS確保通信的保密性。然而,SSL數據流采用了端到端加密,因而

2010-06-09 09:44:46

需要應用的場合是:電能質量檢測與治理方面,例如電能質量檢測的應用界面的設計,電能的無功補償及其他方面的治理(SVG)。現在大概的方向是采用ARM芯片移植Linux操作系統采用QT軟件進行應用界面的設計,治理方面暫時還沒有確定下來采用何種芯片,對這些設計需要用的微處理器的選擇,存在困惑,麻煩專家給推薦點。

2018-06-21 14:48:33

嵌入式系統設計師學習筆記二十一:網絡安全基礎①——網絡攻擊網絡攻擊分為兩種:被動攻擊和主動攻擊被動攻擊:指攻擊者從網絡上竊聽他人的通信內容。通常把這類攻擊成為截獲。典型的被動攻擊手段:流量分析:通過

2021-12-23 07:00:40

想系統地做BI智能可視化分析,BI顧問卻建議先做數據治理?很多企業用戶在咨詢BI智能可視化分析時經常會遇到這種情況,那么,數據治理是否必要,是不是所有的數據可視化工具都能做數據治理?別的不清楚

2020-07-13 15:34:53

諧振可能使諧波電流放大幾倍甚至數十倍,會對系統,特別是對電容器和與之串聯的電抗器形成很大的威脅,經常使電容器和電抗器燒毀。(4)使繼電保護誤動作,電氣測量誤差過大。 諧波會導致繼電保護,特別是微機綜合

2019-06-17 05:00:07

異步電動機效率降低;干擾通訊設備等。2 、諧波治理的意義第一,治理諧波可以提高設備運行的可靠性,提高設備的使用壽命;第二,諧波的治理可以減少諧波對公共電網的污染;第二,治理諧波可以減少無功補償的諧振機率

2018-07-27 10:37:21

請求包率單值1小時(相對)有效請求(非CC攻擊或400錯誤的請求)個數在所有請求總數的占比95%[/tr][tr=transparent]有效請求流量率單值1小時(相對)有效請求(非CC攻擊或400錯誤

2018-07-11 15:16:31

解一下什么是高防服務器呢?高防服務器就是能夠幫助網站拒絕服務攻擊,并且定時掃描現有的網絡主節點,查找可能存在的安全漏洞的服務器類型,這些都可定義為高防服務器。高防服務器是指獨立單個防御60G以上的服務器

2019-05-07 17:00:03

借助統一建模語言,概括近十年來利用緩沖區溢出進行攻擊的攻擊模式,從預防、發現、抵御緩沖區溢出攻擊以及攻擊后的程序恢復等方面對目前有代表性的防御、檢測方法和攻

2008-12-18 16:42:32 7

7 本文探討了對Rijndael算法的各種攻擊,介紹了一種對Rijndael算法差分攻擊的JAVA實現,提出了幾種防范對Rijndael算法差分攻擊的方法。關鍵詞:Rijndael;JAVA; 差分攻擊Rijndael算法

2009-08-22 10:06:45 14

14 IPTV與互動電視主要技術模式的探討

廣電開展互動電視業務,可充分依托HFC網絡的優勢,開展廣播、點播及其它交換式業務。某些地市廣電建設了少量LAN小區,在這些地

2009-12-08 09:58:18 1010

1010 半導體器件芯片焊接失效模式分析與解決探討 半導體器件芯片焊接失效模式分析與解決探討 芯片到封裝體的焊接(粘貼)方法很多,可概括為金屬合金焊接法(或稱為低熔點焊接法)和樹脂

2011-11-08 16:55:50 60

60 含微網的配電網接線模式探討

2017-01-17 19:47:04 2

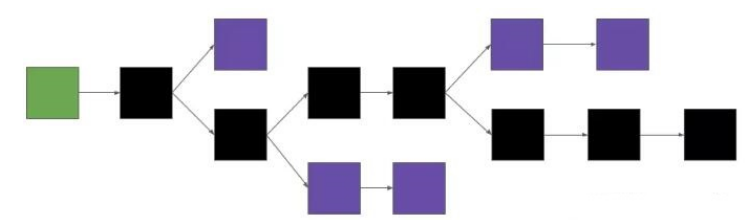

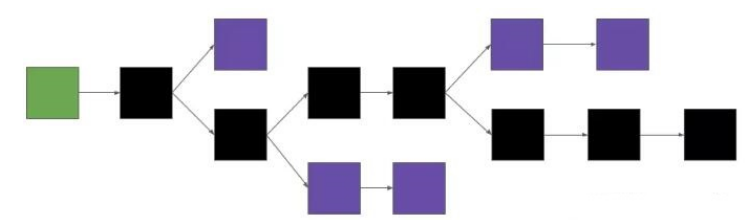

2 擁塞、入侵報警等不確定性。結合不確定圖的概念將攻擊圖擴展為可能攻擊圖(PAG),給出了可能攻擊圖的構建方法,同時基于可達概率提出了最大可達概率求解算法和最大攻擊子圖生成及最大可能攻擊路徑選取算法。實驗結果表明

2017-11-21 16:41:59 1

1 (PLC)等物理設備中存在的漏洞是信息攻擊實現跨域攻擊的關鍵,并給出了信息物理系統中漏洞的利用模式及影響后果;其次,建立風險評估模型,提出攻擊成功概率和攻擊后果度量指標。綜合考慮漏洞固有特性和攻擊者能力計算攻擊成功

2017-12-26 17:02:54 0

0 通過對已有網絡安全態勢評估方法的分析與比較,發現其無法準確反映網絡攻擊行為逐漸呈現出的大規模、協同、多階段等特點,因此提出了一種基于攻擊模式識別的網絡安全態勢評估方法。首先,對網絡中的報警數據進行

2017-12-26 18:45:40 0

0 就具有很大的破壞性。 ddos攻擊特性是分布式;在攻擊的模式改變了傳統的點對點的攻擊模式,使攻擊方式出現了沒有規律的情況,而且在進行攻擊的時候,通常使用的也是常見的協議和服務,這樣只是從協議和服務的類型上是很難對攻擊進行區分的。在

2017-12-28 11:38:00 33122

33122

DoS是DenialofService的簡稱,即拒絕服務,造成DoS的攻擊行為被稱為DoS攻擊,其目的是使計算機或網絡無法提供正常的服務。最常見的DoS攻擊有計算機網絡帶寬攻擊和連通性攻擊。DoS攻擊是指故意的攻擊網絡協議實現的缺陷或直接通過野蠻手段殘忍地耗盡被攻擊對象的資源。

2018-01-17 15:33:33 39557

39557 傳統計算機術語中,重放攻擊(Replay Attacks)又稱重播攻擊、回放攻擊,是指攻擊者發送一個目的主機已接收過的數據包,來達到欺騙系統的目的。重放攻擊在任何網絡通過程中都可能發生,是計算機世界黑客常用的攻擊方式之一。

2018-09-30 14:42:37 1853

1853 警惕新型攻擊模式(拾荒攻擊)無感知零手續費盜取數字資產關于區塊鏈系統這塊安全,也是我們做這塊項目考慮最多的一個領域和范圍,運營數字資產區塊鏈相關系統,安全和穩定是最重要的,所以作為資深的區塊

2018-10-17 11:15:05 180

180 在某個礦工的哈希算力超過其他所有礦工的哈希算力的總和時,51%挖礦攻擊就有可能發生。在這種情況下,這位占據主導地位的礦工可以支配和否決其他礦工開挖的區塊——他只要忽略其他礦工開挖的區塊,并且只在自己的區塊上開挖新的區塊就可以了。

2018-12-03 11:10:00 1620

1620 DoS攻擊有許多不同的方式和規模。由于并非所有設備和網絡都以相同的方式受到攻擊,因此那些試圖破壞的要具有創造性,要利用系統配置中的可能的各種漏洞的方式(進行攻擊)。

2019-01-09 10:36:59 9238

9238 在aelf中,我們相信區塊鏈的技術特征構成了下一代區塊鏈的支柱,但我們也相信治理和經濟模式構成了生態系統的靈魂,沒有它,你將只是一臺沒有生命的機器。本系列將介紹什么是治理、需要考慮的重要概念、常見的挑戰,最后介紹aelf如何處理這些問題。

2019-01-21 11:39:25 1864

1864 在區塊鏈的背景下,參與者有動機去鞏固權力并引導網絡走向對他們有利的方向。如果治理只發生在鏈外,那么治理過程可以被隱藏和不透明。這可能有利于現有的權力結構(核心開發人員和礦商),創造一種“去中心化的面紗”。鏈上治理有可能使治理過程更加透明和可訪問。

2019-03-04 11:34:39 809

809 加密貨幣交易所被黑客造成了大量的比特幣損失。交易所是2018年網絡犯罪的熱門目標。Mt. Gox是首個受到高度關注的加密貨幣交易所黑客攻擊,但此后許多主要交易所都遭到了黑客攻擊,包括Bitfinex、Bitstamp,最近新西蘭的加密貨幣交易所Cryptopia損失了9.4%的總資產。

2019-03-07 11:17:44 1177

1177 在區塊鏈領域中,安全方面的考慮壓倒了軟件中所有其他要考慮因素。如果實現不了安全, 其他任何方面做得再好也于事無補。

區塊鏈被證明分散的, 可信任的事務工作, 但許多區塊鏈的安全漏洞仍然存在。

安全漏洞存在于設計階段、編碼階段和操作階段。同樣,區塊鏈有可能受到黑客的攻擊。

2019-03-08 13:58:44 1255

1255 簡而言之,長程攻擊就是攻擊者創建了一條從創世區塊開始的長區塊鏈分支,并試圖替換掉當前的合法主鏈。該分支上可能存有和主鏈不同的交易和區塊,所以這種攻擊又被稱 替換歷史攻擊或歷史覆寫攻擊。

2019-05-08 10:54:53 3469

3469

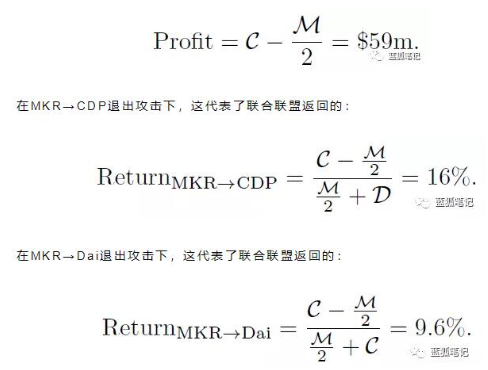

大約一個月前,碳鏈價值推出了一篇詳細講解MakerDAO機制和生態系統的文章《一文看懂:DeFi王冠MakerDAO》。在那篇文章中,我們闡明了一個邏輯:在市場回暖的時候,以太坊價格上升,人們

2019-05-31 10:26:55 1994

1994

區塊鏈的治理模式是區塊鏈進化過程中的重要組成部分。

2019-07-23 14:32:23 640

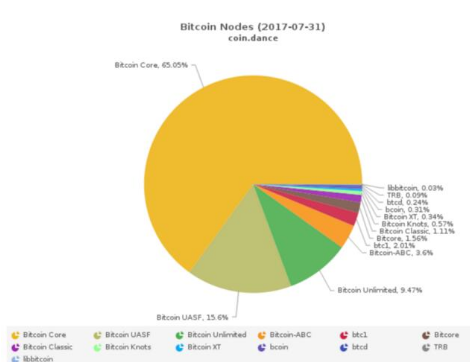

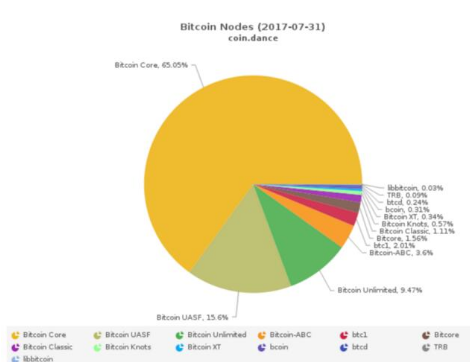

640 比特幣治理模式的重點是在網絡參與者之間達成共識,尤其是要在運營全節點的參與者之間建立共識。

2019-07-23 14:35:48 568

568 通過這種方式,我希望能列出比特幣被摧毀的所有可能性。 從技術上講,比特幣將會在網絡上運行一種稱作比特幣軟件的系統。很有可能,在未來的幾年里,它仍將是最重要的加密貨幣,除非由于貪婪或粗心大意,社區會自我毀滅。只有這一種極端的情況會導致比特幣毀滅。

2019-07-26 11:36:16 1476

1476 的所有行為都是非強制性的,當升級真正發生時,礦工仍可以選擇僅支持舊的協議,而對新協議視而不見。比特幣的這種治理方式并不是真正的意義的鏈上治理。

2019-08-07 14:27:06 1588

1588

根據歐盟的報告,5G網絡可能會由于信任單個供應商而增加了黑客攻擊的脆弱性。該聲明警告說,移動網絡運營商應考慮這一點,而不應過于依賴供應商。

2019-10-14 11:40:14 555

555 對共識系統執行51%攻擊的成本雖然很大,但它并非是無限的,因此51%攻擊的風險始終存在。此外,如果攻擊成功,想要在“協議內”實現恢復是非常困難的,而且往往是不可能的。

2019-10-24 10:43:42 676

676 區塊鏈治理的目的是為盡可能多的人的最大利益做出決策,同時最大程度地減少一小部分人以這種方式行事的機會:犧牲社區來滿足自己。

2019-10-31 11:17:54 382

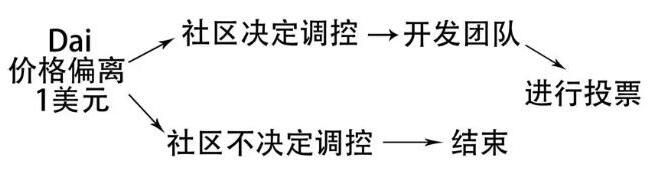

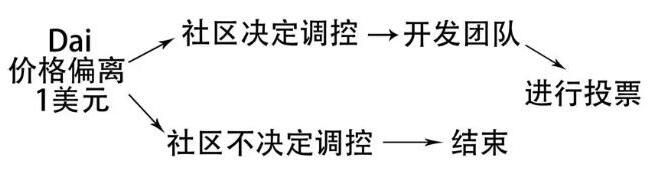

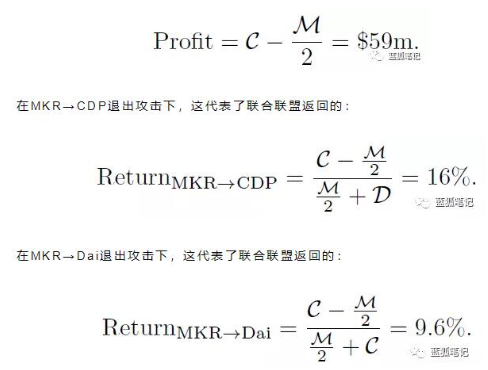

382 在DeFi領域,MakerDAO是很有影響力的項目。它通過去中心化的方式生成了穩定幣Dai。而Dai是迄今為止DeFi中使用最廣的去中心化穩定幣。

2019-11-13 11:28:00 599

599 Maker穩定幣Dai的安全性依賴于可信任的預言機來提供價格信息。這些是通過鏈上治理選擇的。因此,預言機的價格信息流可以通過MKR代幣持有人操控。

2019-11-20 14:39:07 634

634

本文探討的本質是區塊鏈項目的治理問題,早期創始成員是不是應該先拿到大部分預付報酬,還是應該在完成既定的路線圖之后才能拿到代幣。當然,以太坊是2015年時的項目,當時關于區塊鏈治理的關注不夠細致,可能并沒有考慮那么完善。

2019-12-30 09:06:28 500

500 區塊鏈的“弱中心化+權益激勵”治理思維,在非區塊鏈公司也是有跡可循。作為一家創新型企業,華為在不斷深化科技革新的同時,也從全新的視角設計并實踐組織治理模式。

2020-03-07 12:11:00 814

814 DGI(Data Governance Institute,數據治理研究所)認為,企業不僅需要管理數據的系統,更需要一個完整的規則系統以及規章流程。數據治理基本上涵蓋了企業所有與數據有關的內容,因此在整個企業范圍內,包括工作流程、涉及人員和使用的技術等等

2020-02-19 07:35:00 15048

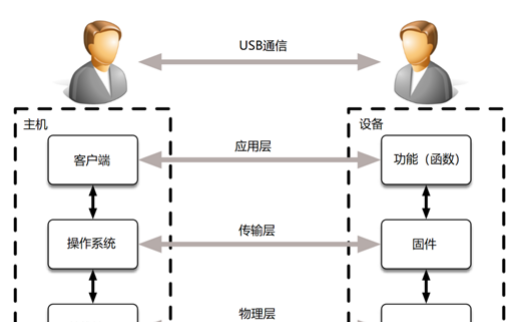

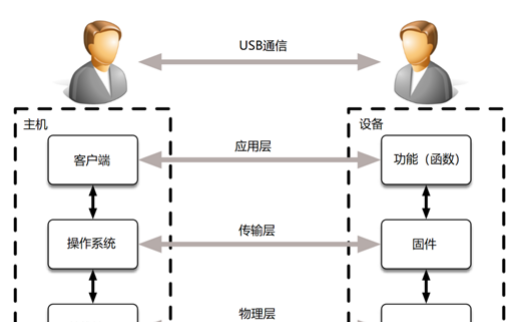

15048 本文,我將主要通過上圖的分類方式來探討針對USB的攻擊向量問題。最上層涉及到更多關于人類應用、業務的基本交互場景。傳輸層包括設備的固件、協議棧等。物理層則主要描述USB總線上的通信問題。

2020-03-15 17:09:12 2332

2332

在大數據時代,數據已成為企業和社會關注的重要戰略資源,對于海量、高速增長的數據資產,需要用新的治理模式才能激發數據活力、提升數據資產價值。本文旨在研究如何有效開展數據治理實踐工作,解決數據治理項目落地問題。

2020-08-24 15:09:35 4335

4335 圖生成算法 Generatnag,從而避免攻擊圖生成后可能存在的狀態爆炸問題。綜合分析影響網絡攻擊可行性的多方面因素,引入攻擊價值的概念,提岀一種基于攻擊價值的路徑生成算法 Buildnap,以消除冗余路徑。在此基礎上通過 PANAC模型定量分析基于入

2021-03-24 10:30:10 14

14 數據治理將要求對用戶權限及數據訪問進行多級管理。例如,您的銷售副總裁可能會決定所有銷售人員都應使用同一個的數據分析應用程序,但只應允許其查看自己的銷售情況和銷售機會。

2021-09-29 15:30:35 1060

1060 綠+波杰能從事諧波治理20余年,結合自己20多年的從業經驗,以及相關的資料、研究,綠+波杰能將諧波治理的基本方法進行了總結,與大家一同探討之。綠+波杰能常用的諧波治理的基本方法,有以下四種:

2022-03-01 16:09:21 9175

9175 摘要:各式各樣的電力電子裝置在運轉過程中都會產生諧波,污染電力系統,導致諧波危害越來越嚴重,成了電網大公害。基于此,本文探討了諧波產生的原因以及影響,針對當前諧波治理措施進行了總結。 關鍵詞:電子廠

2023-01-04 15:01:51 464

464 各式各樣的電力電子裝置在運轉過程中都會產生諧波,污染電力系統,導致諧波危害越來越嚴重,成了電網大公害。基于此,本文探討了諧波產生的原因以及影響,針對當前諧波治理措施進行了總結。

2023-01-04 15:02:41 2193

2193

等),微服務可觀測性能力(日志、監控、告警等)構建等。 華為云微服務治理專題主要探討運行時治理。我們首先從常見的故障模式開始。 擴容縮容 在擴容場景下,新啟動的微服務實例需要初始化數據庫連接、初始化緩存等,處理能

2023-01-18 17:44:25 424

424 等),微服務部署最佳實踐(滾動升級、灰度發布等),微服務可觀測性能力(日志、監控、告警等)構建等。 華為云微服務治理專題主要探討運行時治理。接下來我們探討故障處理的一般性原則。 故障識別 在用戶看來,故障場景和正常場景是非常容易

2023-01-18 18:19:41 297

297 測性能力(日志、監控、告警等)構建等。 ??微服務治理專題主要探討運行時治理。隔離倉是適用于大部分故障模式,簡單有效的治理策略,本章介紹隔離倉的原理和作用。 隔離倉的定義和作用 ??業務請求的處理都會占用系統

2023-01-18 19:41:14 356

356 據治理已經成為企業和政府管理中不可或缺的一部分,它可以提高組織對數據的控制和管理,確保數據質量和安全,促進組織數據的價值實現。但是,對于企業或政府來說,要構建一個有效的數據治理體系是一個復雜的任務。本文將探討企業或政府數據治理體系的構建。

2023-03-24 10:38:37 375

375 大閘蟹智慧化生態養殖與物聯網云平臺建設探討會議(水環境治理與水域循環經濟)北斗星空2022年3月4日下午,在湖南省長沙市北斗星空自動化科技有限公司會議室召開“大閘蟹智慧化生態養殖與物聯網云平臺建設

2022-03-08 09:40:31 298

298

指數級更多的請求,從而增加攻擊能力。它還增加了歸因的難度,因為攻擊的真正來源更難識別。DDoS攻擊可能會對在線業務造成毀滅性打擊,因此了解它們的工作原理以及如何快

2023-07-31 23:58:50 724

724

電子發燒友App

電子發燒友App

評論