一場(chǎng)規(guī)模空前的病毒攻擊事件在剛過(guò)去的這個(gè)周末突然出現(xiàn),全球150多個(gè)國(guó)家淪陷。中國(guó)也有近3萬(wàn)家機(jī)構(gòu)有計(jì)算機(jī)遭受影響,國(guó)內(nèi)眾多高校也紛紛中招。黑客則通過(guò)鎖定電腦文件來(lái)勒索用戶交贖金,而且只收比特幣。

什么是“勒索”病毒?

據(jù)360安全中心分析,此次校園網(wǎng)勒索病毒是由NSA泄漏的“永恒之藍(lán)”黑客武器傳播的。“永恒之藍(lán)”可遠(yuǎn)程攻擊Windows的445端口(文件共享),如果系統(tǒng)沒(méi)有安裝今年3月的微軟補(bǔ)丁,無(wú)需用戶任何操作,只要開(kāi)機(jī)上網(wǎng),“永恒之藍(lán)”就能在電腦里執(zhí)行任意代碼,植入勒索病毒等惡意程序。

目前,“永恒之藍(lán)”傳播的勒索病毒以O(shè)NION和WNCRY兩個(gè)家族為主,受害機(jī)器的磁盤文件會(huì)被篡改為相應(yīng)的后綴,圖片、文檔、視頻、壓縮包等各類資料都無(wú)法正常打開(kāi),只有支付贖金才能解密恢復(fù)。這兩類勒索病毒,勒索金額分別是5個(gè)比特幣和300美元,折合人民幣分別為5萬(wàn)多元和2000多元。

勒索病毒已經(jīng)出現(xiàn)新變種

14日,國(guó)家網(wǎng)絡(luò)與信息安全通報(bào)中心緊急通報(bào):監(jiān)測(cè)發(fā)現(xiàn),在全球范圍內(nèi)爆發(fā)的WannaCry勒索病毒出現(xiàn)了變種:WannaCry 2.0, 與之前版本的不同是,這個(gè)變種不能通過(guò)注冊(cè)某個(gè)域名來(lái)關(guān)閉變種勒索病毒的傳播,該變種傳播速度可能會(huì)更快。

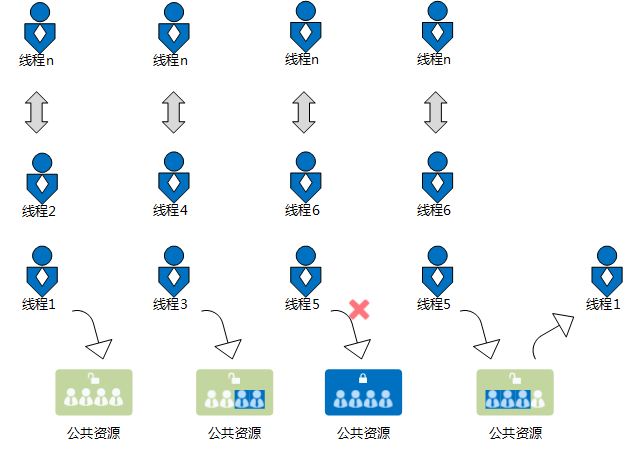

對(duì)于變種病毒的防范方法,專家說(shuō),“變種之前和變種之后的防護(hù)方法其實(shí)大同小異,最重要的是針對(duì)用戶的電腦打補(bǔ)丁,把漏洞修補(bǔ)。政府和企業(yè)用戶,不僅僅要解決單臺(tái)電腦的問(wèn)題,還要通過(guò)網(wǎng)絡(luò)策略的配置,來(lái)解決病毒的快速傳播問(wèn)題。一旦一臺(tái)電腦中毒,要把病毒控制在一臺(tái)電腦當(dāng)中做隔離,這時(shí)候就需要通過(guò)網(wǎng)絡(luò)的手段來(lái)控制病毒的快速傳播。”

突發(fā)全球爆發(fā)勒索病毒,對(duì)主機(jī)破壞嚴(yán)重

據(jù)國(guó)家互聯(lián)網(wǎng)應(yīng)急中心介紹,“WannaCry”病毒屬于蠕蟲(chóng)式勒索軟件,通過(guò)利用編號(hào)為MS17-010的Windows漏洞(被稱為“永恒之藍(lán)”)主動(dòng)傳播感染受害者。截至14日10時(shí)30分,國(guó)家互聯(lián)網(wǎng)應(yīng)急中心已監(jiān)測(cè)到約242.3萬(wàn)個(gè)IP地址遭受“永恒之藍(lán)”漏洞攻擊;被該勒索軟件感染的IP地址數(shù)量近3.5萬(wàn)個(gè),其中中國(guó)境內(nèi)IP約1.8萬(wàn)個(gè)。

“被該勒索軟件入侵后,用戶主機(jī)系統(tǒng)內(nèi)的照片、圖片、文檔、壓縮包、音頻、視頻、可執(zhí)行程序等幾乎所有類型的文件都將被加密,加密文件的后綴名被統(tǒng)一修改為 .WNCRY ,并會(huì)在桌面彈出勒索對(duì)話框,要求受害者支付價(jià)值數(shù)百美元的比特幣到攻擊者的比特幣錢包,且贖金金額還會(huì)隨著時(shí)間的推移而增加。”國(guó)家互聯(lián)網(wǎng)應(yīng)急中心博士、工程師韓志輝表示,目前,安全業(yè)界暫未能有效破除該勒索軟件的惡意加密行為,用戶主機(jī)一旦被勒索軟件滲透,只能通過(guò)專殺工具或重裝操作系統(tǒng)的方式來(lái)清除勒索軟件,但用戶重要數(shù)據(jù)文件不能完全恢復(fù)。

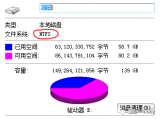

國(guó)家互聯(lián)網(wǎng)應(yīng)急中心博士、高級(jí)工程師高勝表示,該勒索軟件對(duì)于企業(yè)局域網(wǎng)或內(nèi)網(wǎng)的主機(jī)系統(tǒng)破壞性尤其嚴(yán)重。“由于大量?jī)?nèi)網(wǎng)主機(jī)沒(méi)有及時(shí)更新補(bǔ)丁或使用XP系統(tǒng),因此一旦有一臺(tái)主機(jī)被感染,將造成網(wǎng)內(nèi)大規(guī)模擴(kuò)散。”

病毒出現(xiàn)2.0變種 微軟發(fā)布補(bǔ)丁修復(fù)漏洞

昨天下午,北京市網(wǎng)信辦、市公安局、市經(jīng)信委聯(lián)合發(fā)布通知稱,有關(guān)部門監(jiān)測(cè)發(fā)現(xiàn),WannaCry勒索蠕蟲(chóng)出現(xiàn)變種WannaCry 2.0,建議立即進(jìn)行關(guān)注和處置。

變種WannaCry 2.0與之前版本的不同是,這個(gè)變種取消了所謂的“Kill Switch”,不能通過(guò)注冊(cè)某個(gè)域名來(lái)關(guān)閉變種勒索蠕蟲(chóng)的傳播。該變種的傳播速度可能會(huì)更快,該變種的有關(guān)處置方法與之前版本相同,建議立即進(jìn)行關(guān)注和處置。

通知稱,目前微軟已發(fā)布補(bǔ)丁MS17-010修復(fù)了“永恒之藍(lán)”攻擊的系統(tǒng)漏洞,請(qǐng)盡快為電腦安裝此補(bǔ)丁;對(duì)于XP、2003等微軟已不再提供安全更新的機(jī)器,建議升級(jí)操作系統(tǒng)版本,或關(guān)閉受到漏洞影響的端口,可以避免遭到勒索軟件等病毒的侵害。

通知還建議,一旦發(fā)現(xiàn)中毒機(jī)器,立即斷網(wǎng)。嚴(yán)格禁止使用U盤、移動(dòng)硬盤等可執(zhí)行擺渡攻擊的設(shè)備。盡快備份自己電腦中的重要文件資料到存儲(chǔ)設(shè)備上。及時(shí)更新操作系統(tǒng)和應(yīng)用程序到最新的版本。

中石油加油站受波及 超8成恢復(fù)第三方支付

從上周六開(kāi)始,全國(guó)多地的中石油加油站無(wú)法進(jìn)行網(wǎng)絡(luò)支付,只能進(jìn)行現(xiàn)金支付。中石油昨天確認(rèn),公司部分電腦受到比特幣勒索病毒爆發(fā)的影響。

昨天下午,中石油官方微博發(fā)布消息稱,5月12日22:30左右,因全球比特幣勒索病毒爆發(fā),公司所屬部分加油站正常運(yùn)行受到波及。病毒導(dǎo)致加油站加油卡、銀行卡、第三方支付等網(wǎng)絡(luò)支付功能無(wú)法使用,加油及銷售等基本業(yè)務(wù)運(yùn)行正常,加油卡賬戶資金安全不受影響。

5月13日1時(shí),為確保用戶數(shù)據(jù)安全和防止病毒擴(kuò)散,公司緊急中斷所有加油站上連網(wǎng)絡(luò)端口,并會(huì)同有關(guān)網(wǎng)絡(luò)安全專家連夜開(kāi)展處置工作,全面排查風(fēng)險(xiǎn),制定技術(shù)解決方案。

13日13時(shí),根據(jù)現(xiàn)場(chǎng)驗(yàn)證過(guò)的技術(shù)解決方案,開(kāi)始逐站實(shí)施恢復(fù)工作。截至14日12時(shí),公司80%以上加油站已經(jīng)恢復(fù)網(wǎng)絡(luò)連接,受病毒感染的加油站正在陸續(xù)恢復(fù)加油卡、銀行卡、第三方支付功能。

據(jù)悉,病毒是全國(guó)性的,疑似通過(guò)校園網(wǎng)傳播,十分迅速。目前賀州學(xué)院、桂林電子科技大學(xué)、桂林航天工業(yè)學(xué)院、寧波大學(xué),浙江中醫(yī)藥大學(xué)、浙江工商大學(xué)、浙江理工大學(xué)、大連海事大學(xué)、山東大學(xué)等眾多高校都受到了病毒攻擊。

中石油2萬(wàn)座加油站斷網(wǎng)

同樣受影響的還有中國(guó)石油加油站。14日,中國(guó)石油在其官網(wǎng)中發(fā)布公告稱,5月12日22點(diǎn)30分左右,因全球比特幣勒索病毒爆發(fā),公司所屬部分加油站正常運(yùn)行受到波及。病毒導(dǎo)致加油站加油卡、銀行卡、第三方支付等網(wǎng)絡(luò)支付功能無(wú)法使用。不過(guò),加油及銷售等基本業(yè)務(wù)運(yùn)行正常,加油卡賬戶資金安全不受影響。

中國(guó)石油14日下午表示,根據(jù)現(xiàn)場(chǎng)驗(yàn)證過(guò)的技術(shù)解決方案,開(kāi)始逐站實(shí)施恢復(fù)工作。80%以上加油站已經(jīng)恢復(fù)網(wǎng)絡(luò)連接,受病毒感染的加油站正在陸續(xù)恢復(fù)加油卡、銀行卡、第三方支付功能。

清華提前1個(gè)月屏蔽Windows漏洞

昨天下午,記者從北京多所高校了解到,在勒索病毒爆發(fā)后,包括清華、北大、人大、北師大、語(yǔ)言大學(xué)、北航、北郵、北工大、北化工等都采取了緊急措施,學(xué)校校園網(wǎng)在網(wǎng)絡(luò)出口和各樓宇主要網(wǎng)絡(luò)設(shè)備上均部署了對(duì)應(yīng)的防護(hù)策略,并提示學(xué)生為計(jì)算機(jī)安裝最新的安全補(bǔ)丁等。

清華大學(xué)相關(guān)部門5月13日發(fā)布通知稱,勒索病毒利用的漏洞正是4月份爆出的“永恒之藍(lán)”漏洞,由于清華4月15日緊急在校園網(wǎng)出口屏蔽了存在漏洞的多個(gè)Windows通信端口,最近的兩次全球大規(guī)模網(wǎng)絡(luò)安全疫情均未大面積危害清華網(wǎng)絡(luò)和校園網(wǎng)用戶。但由于本次爆發(fā)的勒索病毒正在以蠕蟲(chóng)方式傳播,一旦有師生在校外感染此病毒,將可能導(dǎo)致疫情蔓延校內(nèi)。為避免廣大師生遭受病毒危害,學(xué)校將繼續(xù)在校園網(wǎng)邊界加強(qiáng)防范。

人民大學(xué)網(wǎng)絡(luò)中心表示,已緊急關(guān)閉了相關(guān)端口,為學(xué)校網(wǎng)絡(luò)設(shè)置了第一道防線,目前校內(nèi)未發(fā)生感染案例。

誰(shuí)是病毒的幕后“元兇”?

歐洲刑警組織13日在聲明中表示,這波勒索病毒網(wǎng)絡(luò)攻擊在全球各地釀成嚴(yán)重的災(zāi)情“前所未有”,他們將展開(kāi)深入調(diào)查找出兇手。

韋恩萊特說(shuō),歐洲刑警組織和其他警察機(jī)構(gòu)還不知道誰(shuí)是幕后元兇,他們的第一個(gè)假設(shè)是這是刑事案子,目前正朝這個(gè)方向調(diào)查。

今年3月,“維基揭秘”網(wǎng)站披露了一批據(jù)稱是來(lái)自美國(guó)中情局的黑客工具,批評(píng)中情局對(duì)其黑客武器庫(kù)已經(jīng)失控,其中大部分工具“似乎正在前美國(guó)政府的黑客與承包商中未被授權(quán)地傳播”,存在“極大的擴(kuò)散風(fēng)險(xiǎn)”。

教你如何免遭勒索病毒之害

1、下載NSA武器庫(kù)免疫工具: http://dl.360safe.com/nsa/nsatool.exe

2、使用防病毒程序,不斷更新軟件補(bǔ)丁。

3、對(duì)電子郵件、網(wǎng)站和應(yīng)用保持警惕:在打開(kāi)不知名的電子郵件或?yàn)g覽他們不熟悉的網(wǎng)站時(shí),應(yīng)保持警惕,千萬(wàn)不要下載未經(jīng)官方商店認(rèn)證的應(yīng)用。

4、注意個(gè)人手機(jī)安全,安裝手機(jī)殺毒軟件,從可靠安全的手機(jī)市場(chǎng)下載手機(jī)應(yīng)用程序。

5、做好個(gè)人重要備份。個(gè)人的科研數(shù)據(jù)、工作文檔、照片等,根據(jù)其重要程度,定期備份到移動(dòng)存儲(chǔ)介質(zhì)、知名網(wǎng)盤或其他計(jì)算機(jī)中。

比特幣勒索病毒大規(guī)模爆發(fā)變種! 勒索病毒帶來(lái)的影響及防范方法 - 全文

比特幣勒索病毒大規(guī)模爆發(fā)變種! 勒索病毒帶來(lái)的影響及防范方法 - 全文

評(píng)論