在數字世界中,信息安全是至關重要的。隨著網絡技術的發展,保護數據免受未授權訪問和篡改的需求日益增長。邏輯異或(XOR)作為一種基本的二進制運算,在網絡安全中扮演著重要角色。

1. 數據加密

對稱加密算法 :在對稱加密中,發送方和接收方使用相同的密鑰進行數據的加密和解密。異或運算因其簡單和高效的特性,常被用于構建對稱加密算法。例如,簡單的異或加密算法通過將明文與密鑰進行異或運算來生成密文。由于異或運算的可逆性,接收方可以使用相同的密鑰再次進行異或運算以恢復原始數據。

流密碼 :流密碼是一種對稱加密技術,它生成一個密鑰流,然后與明文進行異或運算以產生密文。這種方法的優點是可以實現實時加密和解密,適用于需要快速處理大量數據的場景。

2. 哈希函數

數據完整性 :哈希函數是將任意長度的數據映射到固定長度的值的函數。在網絡安全中,哈希函數用于確保數據的完整性和驗證數據的一致性。異或運算在構建某些哈希函數中起著關鍵作用,例如SHA-1和SHA-256的內部處理步驟中就包含了異或運算。

3. 錯誤檢測和糾正

奇偶校驗 :在數據傳輸過程中,為了檢測錯誤,可以使用奇偶校驗位。通過將數據位進行異或運算并附加一個校驗位,可以檢測出單個位的錯誤。如果接收方收到的數據位異或運算結果與預期的校驗位不同,則可以確定數據在傳輸過程中發生了錯誤。

漢明碼 :漢明碼是一種用于錯誤糾正的編碼技術。它通過添加冗余位來檢測和糾正單個位的錯誤。在漢明碼的編碼和解碼過程中,異或運算被用來計算校驗位和檢測錯誤。

4. 密鑰交換協議

Diffie-Hellman密鑰交換 :Diffie-Hellman協議是一種允許兩個通信方在不安全的通道上協商一個共享密鑰的方法。在該協議中,異或運算可以用來將兩個方的私鑰與一個公共值進行異或,以生成共享的密鑰。

5. 網絡協議

TCP校驗和 :在傳輸控制協議(TCP)中,為了確保數據包的完整性,每個數據包都會計算一個校驗和。這個校驗和是通過將數據包的頭部和數據部分的所有字節進行異或運算得到的。接收方在接收到數據包后,會重新計算校驗和并與發送方提供的校驗和進行比較,以驗證數據包的完整性。

6. 隨機數生成

偽隨機數生成器 :在網絡安全中,生成高質量的隨機數對于加密密鑰的生成和許多其他安全機制至關重要。某些偽隨機數生成器(PRNG)使用異或運算來生成看似隨機的數列。

7. 密碼學協議

零知識證明 :在某些密碼學協議中,如零知識證明,異或運算被用來構建證明,使得一方可以證明某個陳述是正確的,而無需透露任何額外的信息。例如,一個用戶可以證明他知道一個密碼,而無需實際透露密碼本身。

8. 網絡安全工具

網絡掃描和入侵檢測系統 :在網絡掃描和入侵檢測系統中,異或運算可以用來檢測網絡流量中的異常模式。通過分析數據包的特定位模式,可以識別出潛在的攻擊或異常行為。

結論

邏輯異或作為一種基本的二進制運算,在網絡安全領域有著廣泛的應用。從數據加密到錯誤檢測,再到密鑰交換和隨機數生成,異或運算都是實現這些安全機制的關鍵工具。

-

數據

+關注

關注

8文章

7081瀏覽量

89181 -

二進制

+關注

關注

2文章

795瀏覽量

41688 -

網絡安全

+關注

關注

10文章

3176瀏覽量

59918 -

異或

+關注

關注

0文章

12瀏覽量

2753

發布評論請先 登錄

相關推薦

加密算法在網絡安全中扮演什么角色?

邏輯異或的常見誤區及解決方法

邏輯異或在編程中的使用

邏輯異或的定義和應用 邏輯異或與邏輯與的區別

如何配置 VLAN 以提高網絡安全

高端存儲在網絡安全方面的特點

IBM和微軟加強在網絡安全領域的合作

Quectel榮獲2024年Fortress網絡安全獎

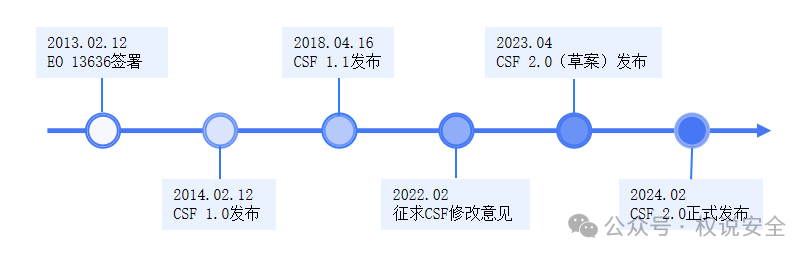

專家解讀 | NIST網絡安全框架(1):框架概覽

邏輯異或在網絡安全中的應用實例

邏輯異或在網絡安全中的應用實例

評論