工具介紹

一款無須借助dnslog且完全無害的JNDI反連檢測工具,解析RMI和LDAP協議實現,可用于內網滲透、甲方內網自查

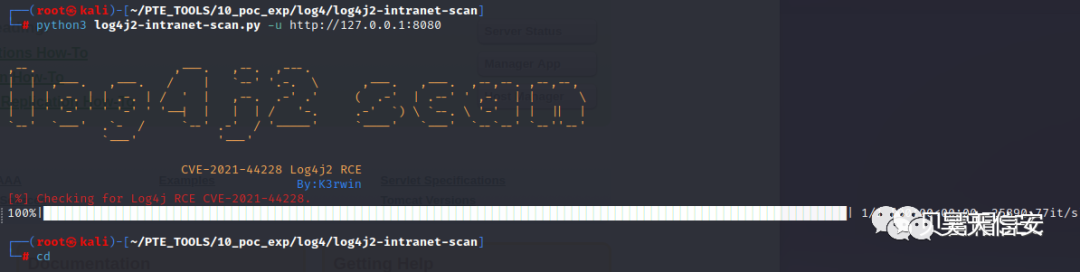

工具使用

$python3log4j2-intranet-scan.py-h usage: log4j2-intranet-scan.py [-h] [-u URL] [-c CRAW] [-p PROXY] [-l USEDLIST] [--request-type REQUEST_TYPE] [--headers-file HEADERS_FILE] [--run-all-tests] [--exclude-user-agent-fuzzing] [--wait-time WAIT_TIME] [--waf-bypass] [--test-CVE-2021-45046] [--server SERVER] [--disable-http-redirects] optional arguments: -h, --help show this help message and exit -u URL, --url URL Check a single URL. example('http://vultest.com/test.jsp') -c CRAW, --crawler CRAW use crawler,any values,like 1 -p PROXY, --proxy PROXY send requests through proxy -l USEDLIST, --list USEDLIST Check a list of URLs. --request-type REQUEST_TYPE Request Type: (get, post) - [Default: get]. --headers-file HEADERS_FILE Headers fuzzing list - [default: headers.txt]. --run-all-tests Run all available tests on each URL. --exclude-user-agent-fuzzing Exclude User-Agent header from fuzzing - useful to bypass weak checks on User-Agents. --wait-time WAIT_TIME Wait time after all URLs are processed (in seconds) - [Default: 5]. --waf-bypass Extend scans with WAF bypass payloads. --test-CVE-2021-45046 Test using payloads for CVE-2021-45046 (detection payloads). --server SERVER ldap_server --disable-http-redirects Disable HTTP redirects. Note: HTTP redirects are useful as it allows the payloads to have higher chance of reaching vulnerable systems.

log4j2 靶場: docker pull registry.cn-hangzhou.aliyuncs.com/fengxuan/log4j_vuln docker run -it -d -p 8080:8080 --name log4j_vuln_container registry.cn-hangzhou.aliyuncs.com/fengxuan/log4j_vuln docker exec -it log4j_vuln_container /bin/bash /bin/bash /home/apache-tomcat-8.5.45/bin/startup.sh

審核編輯:彭菁

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

協議

+關注

關注

2文章

602瀏覽量

39265 -

RMI

+關注

關注

0文章

5瀏覽量

6535 -

LDAP

+關注

關注

0文章

10瀏覽量

7672 -

檢測工具

+關注

關注

0文章

21瀏覽量

2038

原文標題:【紅隊】一款無須借助dnslog的log4j2內網掃描工具

文章出處:【微信號:菜鳥學安全,微信公眾號:菜鳥學安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

通過python-ldap操作管理ADLDAP用戶及組織結構

AD是基于LDAP的擴展,則LDAP大部分協議,AD均可原生支持,這位我們操作和管理AD認證服務器提供了大大的便利。在軟件開發過程中,很多公司都采用AD/LDAP用于自己的用戶認證體系

發表于 07-05 07:22

統一用戶中心ldap工具的安裝方法

1、安裝yum -y install openldap openldap-servers openldap-clients openldap-devel compat-openldap安裝完之后查看自動創建了ldap用戶

發表于 07-05 07:46

Gitlab安裝及集成LDAP

Gitlab-ceEXTERNAL_URL="***" yum install -y gitlab-ce

配置LDAP

配置文件/etc/gitlab/gitlab.rb

發表于 07-09 06:28

Ldap的配置

keywords: 持續集成,jenkins,ci,自動部署,android,自動化測試,ldap,ad公司內部的系統需要統一走Ldap,使用同一套賬號和密碼登錄,所以搭建的Jenkins也不例外

發表于 07-17 07:22

基于LDAP認證的相關資料下載

隨筆,筆記。連接上一篇基于 LDAP 的認證LDAP是 Lightweight Directory Access Protocol(輕量級目錄訪問協議)的縮寫。找到一篇介紹LDAP的文

發表于 12-24 07:26

Java RMI在分布計算中的應用

隨著網絡技術、面向對象技術的成熟,分布計算已成為軟件設計的主流技術。Java RMI是Java 實現網絡分布計算應用模型的解決方案之一。本文簡單介紹RMI 的編程方法,討論了利用RM

發表于 09-14 15:23

?11次下載

基于Java+RMI的網絡信息監控系統設計

在分析Java RMI 技術的基礎上,論述了Java RMI 實現Java 同構環境下的分布式對象計算的關鍵技術,同時探討了Java RMI 體系結構. 結合網絡

發表于 01-04 12:14

?17次下載

如何利用C++也實現RMI功能

由于沒有類似java的“反射”機制,標準C++下實現RMI似乎有些困難。為C++程序員所熟悉的Boost庫雖然有RCF實現了類似RMI的功能,但RCF本身需依賴于Boost::serl

發表于 11-17 18:12

?14次下載

基于LDAP的校園統一身份認證系統的研究與實現

本文根據LDAP協議特點,針對多個應用系統與LDAP認證服務器之間的低耦合銜接問題,通過案例與文獻研究相結合的方式,在校園網統一身份認證方面做出了相關探索和研究,并結合實際

發表于 12-16 14:49

?40次下載

LDAP認證實現與性能分析

LDAP目錄服務技術就是一種管理資源信息技術,同時它作為認證服務得到廣泛應用。文中研究了LDAP認證實現原理,模擬了LDAP目錄存儲及認證過程,展示了

發表于 02-10 17:03

?36次下載

基于解析RMI和LDAP協議實現掃描工具

基于解析RMI和LDAP協議實現掃描工具

評論