11月期間,Morphisec在調查一個客戶的防范事件時發現了Babuk勒索軟件的一個全新變種。Babuk在2021年初首次被發現,當時它開始針對企業進行雙重勒索攻擊,以竊取和加密數據。這一年晚些時候,一個威脅者在一個講俄語的黑客論壇上泄露了Babuk的完整源代碼。

現在,威脅者將Babuk泄露的源代碼與開源規避軟件和側面加載技術結合起來,創造了一個以前未曾見過的變體。在同一個月,趨勢科技發布了有關類似勒索軟件的細節,錯誤地將其歸于WannaRen,并以目標公司的名字命名該勒索軟件。這一次,攻擊者使用了一種新的Babuk病毒株,針對一家擁有超過1萬臺工作站和服務器設備的數十億美元的制造公司。

攻擊者在發動攻擊前有兩周的網絡訪問權,進行了充分的偵察。他們破壞了該公司的域控制器,并利用它通過GPO向該組織內的所有設備分發勒索軟件。在這個時候,由于正在進行的調查,我們不會公布整個攻擊鏈的細節。相反,我們將深入研究勒索軟件本身。

技 術 分 析

部署

在開始在域中大規模感染之前,攻擊者在域控制器中部署了以下惡意軟件文件:

·.bat一個BAT腳本,負責檢查安全解決方案的存在,并開始執行一個微軟安裝程序(.msi)

·.msi我們在下面更詳細地討論這個安裝程序

攻擊者使用域控制器的NETLOGON文件夾--存放組策略登錄腳本文件的共享文件夾。這確保了.bat文件在整個域中執行。

執行

msi安裝程序包含四個文件:

· SapphireIMSClient.exe,這個可執行文件是NTSD.exe--一個用于Windows的符號調試器工具。它是一個合法的工具,但容易受到DLL側面加載的影響:

·dbgeng.dll是主要的惡意軟件組件,它冒充NTSD.exe使用的合法DLL,并利用DLL側面加載漏洞。

·兩個加密的文件sc.ocs和config.ocs

.bat文件將:

· 在注冊表中設置一個UAC旁路

·檢查安全解決方案并通過添加新的防火墻規則阻止與它們的通信

·執行安裝程序,負責將文件解壓到C:\Users\Public\SapphireIMSClient\文件夾中。

之后,.bat會執行以下命令行:

C:\Users\Public\SapphireIMSClient\SapphireIMSClient.exe

C:\Users\Public\SapphireIMSClient\sc.ocs

C:\Users\Public\SapphireIMSClient\config.ocs

將開源工具注入合法的DLL中

如前所述,NTDS.exe(SapphireIMSClient.exe)是一個合法的可執行文件,它加載了一個名為dbgeng.dll的已知核心DLL,而沒有驗證其路徑。攻擊者在同一目錄下投放了同名的惡意DLL。這導致了合法的微軟簽名進程的執行。攻擊者之前也在使用有漏洞的Word Office應用程序。我們目前的假設是,他們的目標是微軟簽名的應用程序,因為這大大降低了機器學習的可疑分類閾值。(沒有廠商想殺死微軟的進程)。

dbgeng.dll中的惡意代碼有兩個職責:

1、將.OCS文件讀入內存

A) sc.ocs 一個加密的shellcod--最終有效載荷的實際反射性裝載器

B) config.OCS 一個加密的二進制文件--最終的有效載荷

2、執行下一個階段

第一個任務是在一個新的線程中完成的,如以下片段所示:

該惡意軟件從微軟應用程序執行期間交付的命令行參數中讀取.OCS文件路徑,并對內容進行解密。

雖然這種邏輯在網上廣為流傳,但DLL中的代碼與開源項目:pe-loader

(https://github.com/polycone/pe-loader/blob/master/loader/src/system/system.cpp)中的代碼有高度的相似性。

如前所述,執行過程分為兩個例程。第一個,由上圖表示,位于DLL加載例程中,負責讀取.OCS文件并解密sc.OCS文件(即shellcode)。第二個例程是DebugCreate導出的函數。它以一個長的 "Sleep "開始,等待讀取任務結束,然后再繼續。

在DebugCreate中,惡意軟件將保護權限調整為RWX,解密有效載荷,并將執行轉移到解密的shellcode。

反射式加載器shellcode

該shellcode作為一個反射性加載器。該代碼是由Stephen Fewer(https://github.com/stephenfewer)首次發布的,但我們注意到了修改。原始技術有幾十種實現和修改,但深入挖掘后發現,攻擊者使用的shellcode與以下GitHub項目之間有很高的相關性:malisal/loaders/pe.c (https://github.com/malisal/loaders/blob/master/pe/pe.c)

攻擊者編輯了一些函數,如Windows API散列函數,但整體結構和代碼流是相同的。看起來攻擊者從這個開源項目中獲得了 "靈感"。

最后付費:修改后的Babuk勒索軟件

最后的有效載荷是由去年泄露的源代碼編譯的Babuk勒索軟件。

Hildaboo/BabukRansomwareSourceCode (https://github.com/Hildaboo/BabukRansomwareSourceCode)

有了以下要停止的進程列表:

"sql.exe""dbeng50.exe"

"oracle.exe""sqbcoreservice.exe"

"ocssd.exe""excel.exe"

"dbsnmp.exe""infopath.exe"

"synctime.exe""msaccess.exe"

"agntsvc.exe""mspub.exe"

"isqlplussvc.exe""onenote.exe"

"xfssvccon.exe""outlook.exe"

"mydesktopservice.exe""powerpnt.exe"

"ocautoupds.exe""steam.exe"

"encsvc.exe""thebat.exe"

"firefox.exe""thunderbird.exe"

"tbirdconfig.exe""visio.exe"

"mydesktopqos.exe""winword.exe"

"ocomm.exe""wordpad.exe"

"dbeng50.exe""notepad.exe"

相似性

·代碼結構:整體執行流程和代碼結構與Babuk勒索軟件所呈現的結構相關。

·相同的加密算法:任何勒索軟件最具有特征的功能之一是加密方法。我們驗證了我們案例中的有效載荷與Babuk源代碼中的有效載荷相匹配。

·配置:原始和變種的配置和使用是重疊的。

下面的截圖顯示了某些代碼塊在源碼和反編譯中的匹配情況。

注意:編譯器在某些情況下會發揮它的魔力,這可能導致不同的代碼定位和代碼減少。

修改

我們注意到影子拷貝的刪除程序與源代碼中的不同。

Babuk勒索軟件

泄露的Babuk源代碼顯示,通過創建新的cmd.exe進程刪除的影子副本將執行vssadmin.exe工具:

修改后的Babuk勒索軟件:最終使用的有效載荷

惡意軟件通過使用執行WMI查詢的COM對象來遍歷可用的影子副本。下面的代碼片段顯示了惡意軟件如何執行WMI查詢以獲得每個影子副本的ID,然后使用COM,按ID刪除每個影子副本。

值得注意的是,BlackMatter和Conti勒索軟件等惡意軟件也表現出類似的行為。

為什么防御Babuk勒索軟件是如此困難

現代NGAV、EPP和EDR/XDR對運行時的可見性有限。它們通常被限制在使用鉤子和/或Windows的事件跟蹤(ETW)。假設鉤子和ETW沒有被篡改,它們只是應用程序生命周期內執行活動的滄海一粟。這意味著如果一個應用程序被成功加載,大多數時候安全監控解決方案將對應用程序的執行保持盲目,直到對系統的重大影響可見。

應用程序的虛擬化運行時地址空間要比單個文件大得多。因此,在應用程序執行期間應用傳統的掃描方法是一場失敗的戰斗。此外,這種掃描大大降低了可用性,必須盡可能地減少。

攻擊者知道監控和掃描解決方案的這些弱點,并努力在應用程序的內存中保持隱蔽。這適用于這個新的Babuk變體,它實現了側面加載,在合法的應用程序內執行,并實現了反射性加載功能以隱藏其余的執行步驟。攻擊者對其初始訪問和橫向移動步驟實施類似的規避技術,我們將在下一篇博客中介紹。

移動目標防御技術

由于這些威脅具有高度的規避性,而且主要存在于設備內存中,任何級別的NGAV或最佳EDR都無法可靠地檢測和阻止它們。Morphisec革命性的、獲得專利的移動目標防御(MTD)技術是一個行業領先的解決方案,可以阻止無法檢測到的攻擊。它對內存攻擊提供了一種超輕量級、高度有效的防御。

MTD以不可預測的方式改變運行時的內存環境,以隱藏應用程序和操作系統的目標,不讓對手發現。這導致了攻擊面的大幅減少,使目標無法找到。MTD在不影響可用性的情況下提出誘餌來欺騙和誘捕威脅。它阻止并暴露了依賴內存中動態執行的隱蔽性的攻擊者。

通過在運行期間對設備內存進行變形,Morphisec的MTD增強了業現有的安全堆棧,以阻止和歸因于無文件攻擊,否則就不可能檢測到。

攻擊的結果

該公司使用下一代反病毒(NGAV)解決方案和Morphisec Guard來保護他們的端點。勒索軟件躲過了該公司端點上的NGAV,但Morphisec的移動目標防御(MTD)技術阻止了攻擊,防止了任何損害。

市場領先的EDR,如CrowdStrike和SentinelOne,在攻擊發生時無法阻止新的Babuk變體。SentinelOne更新了其簽名,在贖金軟件被上傳到一個開放資源庫72小時后檢測到加密的殼碼參數,CrowdStrike現在也更新了其檢測。

正如Babuk勒索軟件的這個新變種所顯示的,MTD對未知和內存中的攻擊提供了無與倫比的保護。

-

網絡安全

+關注

關注

10文章

3192瀏覽量

60186

發布評論請先 登錄

相關推薦

網絡攻擊中常見的掩蓋真實IP的攻擊方式

高鴻信安推出可信“AI+”勒索病毒解決方案

國產網絡安全主板在防御網絡攻擊中的實際應用

IDS、IPS與網安防御

IP 地址在 SQL 注入攻擊中的作用及防范策略

恒訊科技分析:高防ip攻擊超過了防御峰值怎么辦?

美國醫療巨頭Ascension遭勒索軟件攻擊,涉及140家醫院

波音遭遇勒索軟件攻擊,拒付2億美元贖金

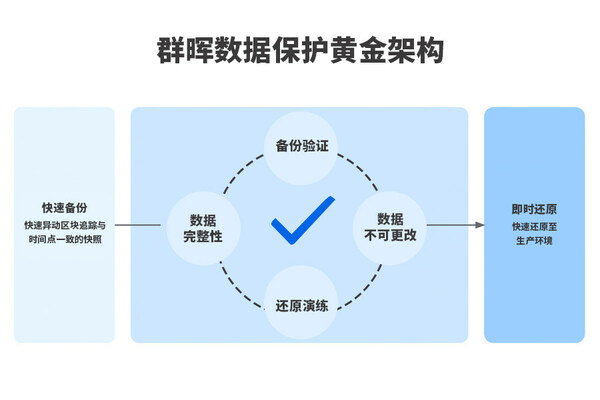

應對勒索病毒,群暉數據保護黃金架構,多維度保護企業安全

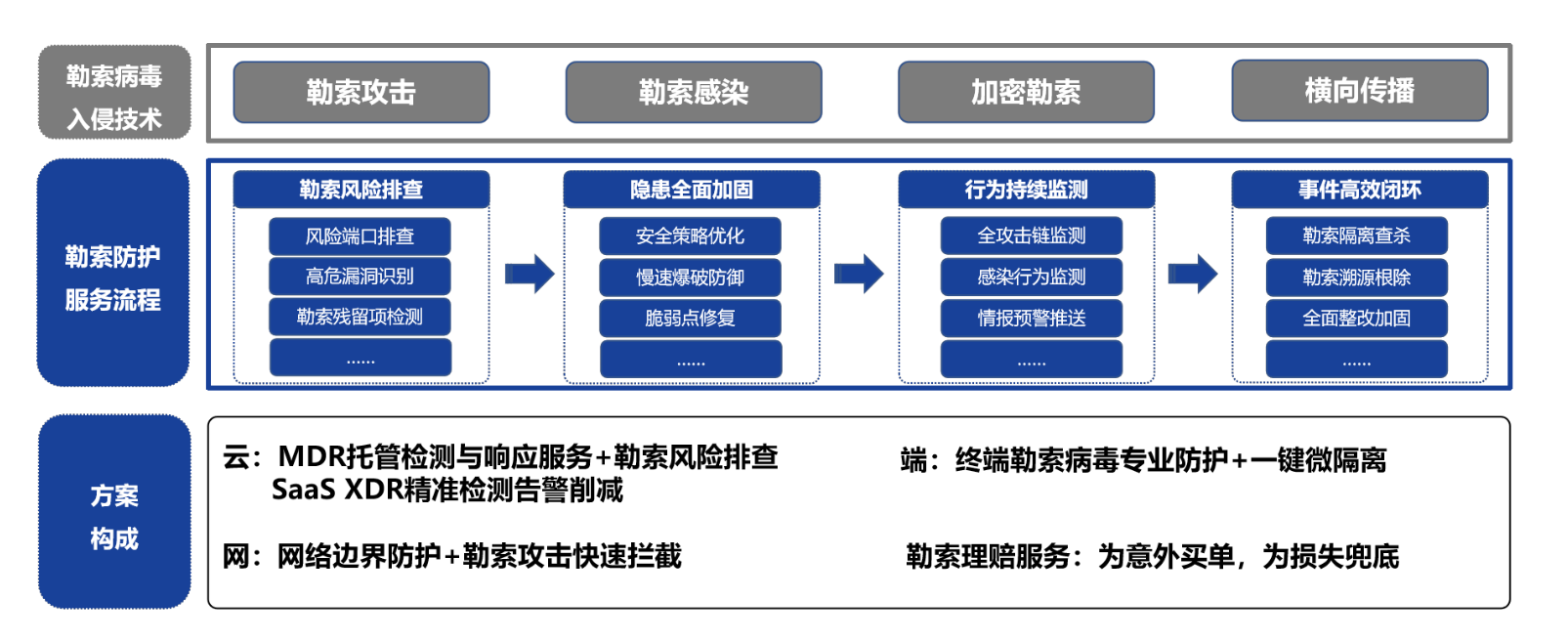

勒索病毒防護解決方案---預防、監測、處置、理賠,實現全面網絡安全

虹科技術 | 終端入侵防御 | 在重大攻擊中發現新的Babuk勒索軟件

虹科技術 | 終端入侵防御 | 在重大攻擊中發現新的Babuk勒索軟件

評論