0x01 微信代理抓包

以Windows系統為例,打開微信客戶端,點設置按鈕,添加本地代理:

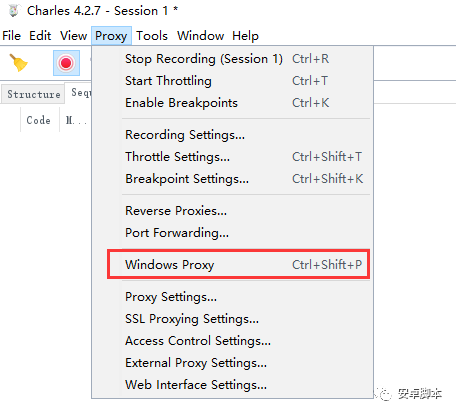

打開IE瀏覽器,為本地服務開啟相同的本地代理:

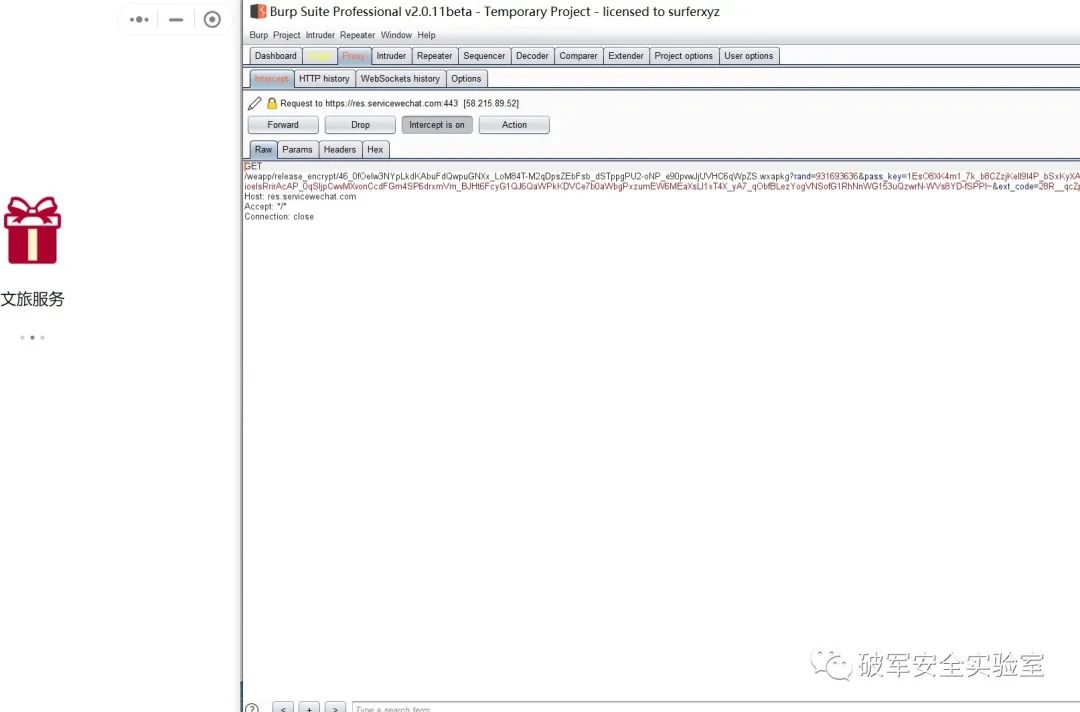

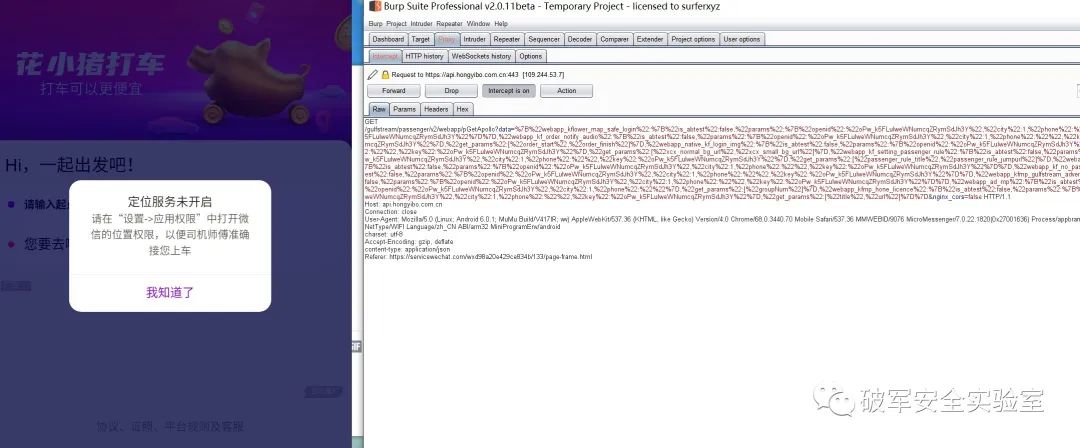

burp打開代理,就可直接抓取微信數據包了:

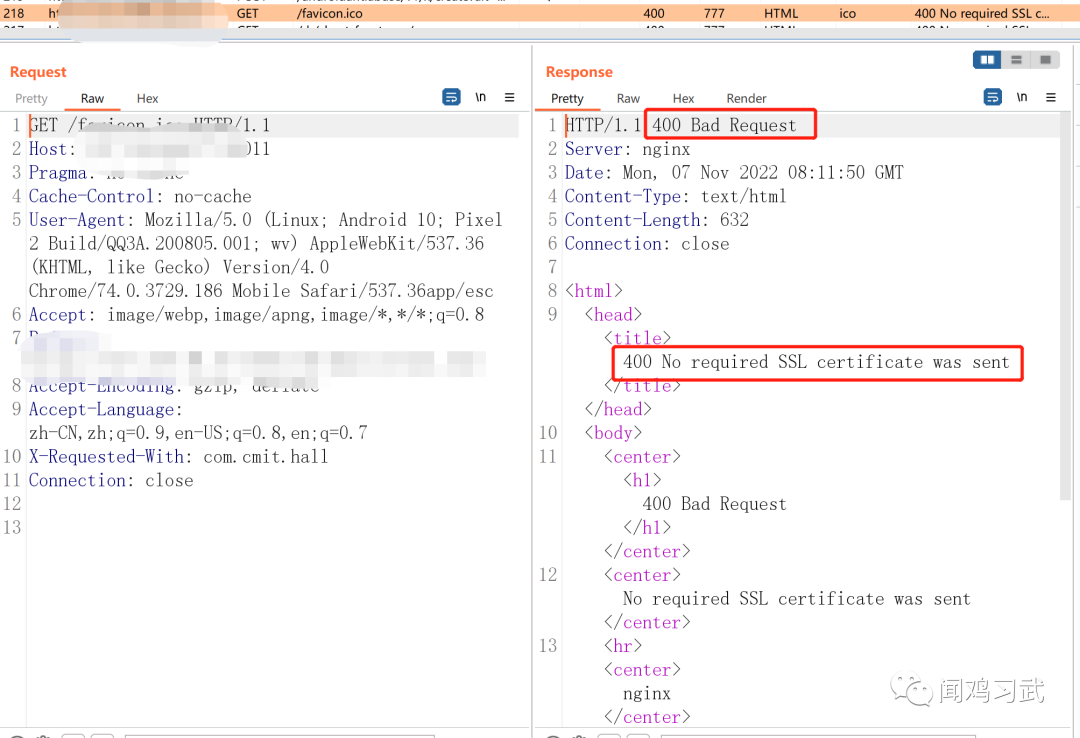

但由于代理本地服務,很多流量都會通過IE內核,存在流量復雜的問題,加上微信7.0之后只信任內置證書,部分小程序不能有效抓包。

0x02 模擬器抓包(Burp CA)

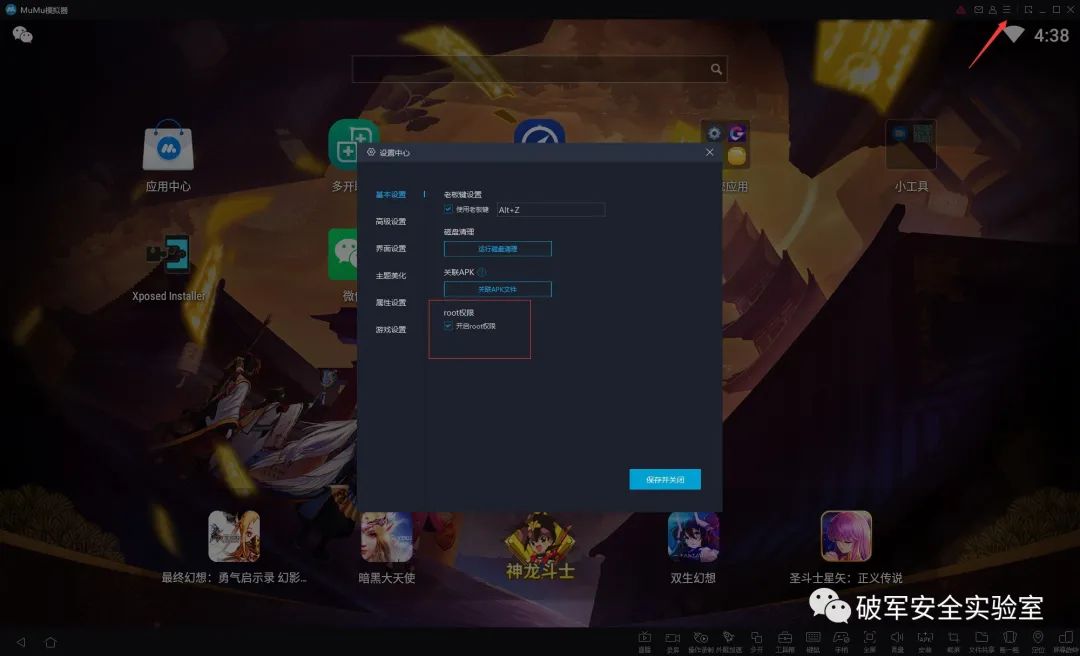

在此我使用的是MUMU模擬器,官網直接下載最新版就行。首先需要打開模擬器root權限:

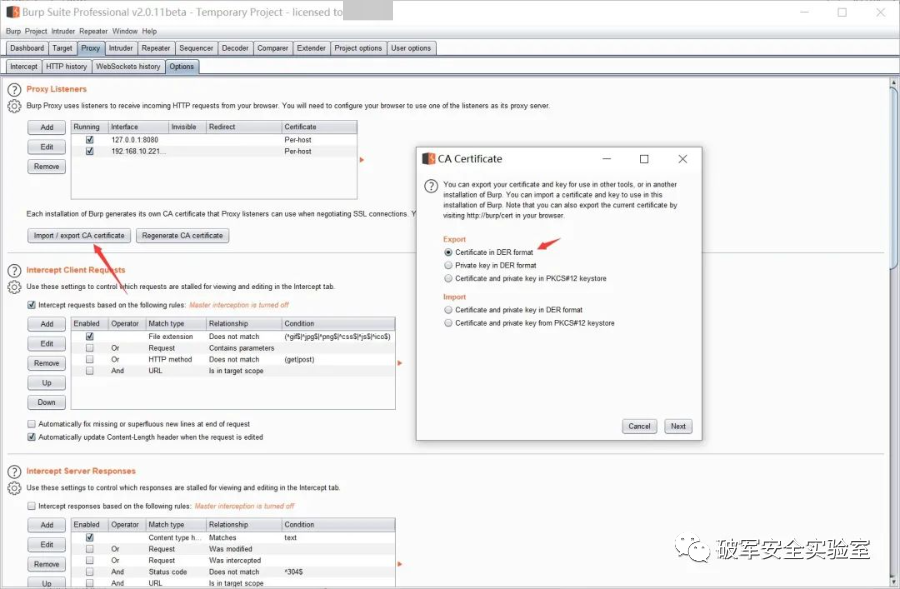

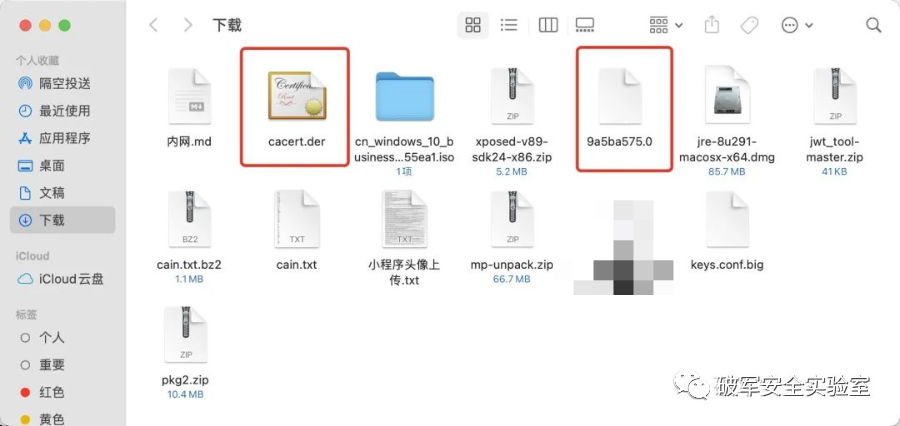

導出burp CA證書,以DER格式導出CA證書,保存為cacert.der :

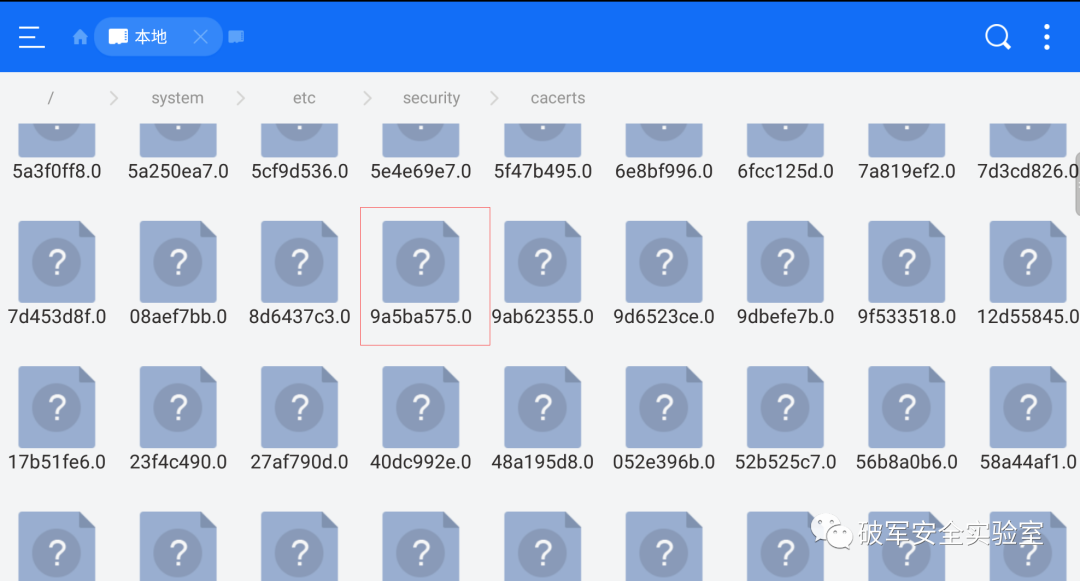

Android使用PEM格式的證書,并且文件名為subject_hash_old值并以.0結尾,存儲,在/system/etc/security/cacerts目錄下。我們需要使用openssl工具將DER轉換成PEM,然后輸出,subject_hash_old并重命名該文件。

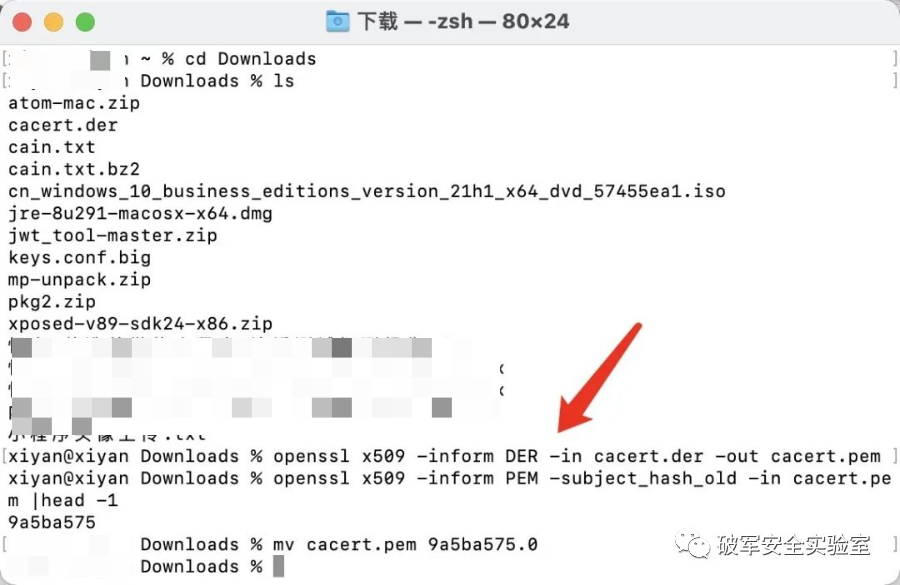

MAC終端執行如下命令生成相關文件:

openssl x509 -inform DER -in cacert.der -out cacert.pem

openssl x509 -inform PEM -subject_hash_old -in cacert.pem |head -1 mv cacert.pem 9a5ba575.0

9a5ba575.0文件輸出在cacert.der文件同目錄下:

將生成的.0文件通過MUMU模擬器的共享文件,拷貝到模擬器的 /system/etc/security/cacerts 目錄下:(這里推薦使用ES文件瀏覽器)

給MUMU模擬器的設置-wi?配置代理,即可登入模擬器微信抓包:(代理地址為物理機內網地址,同時在本機Burp上設置同樣的代理即可)

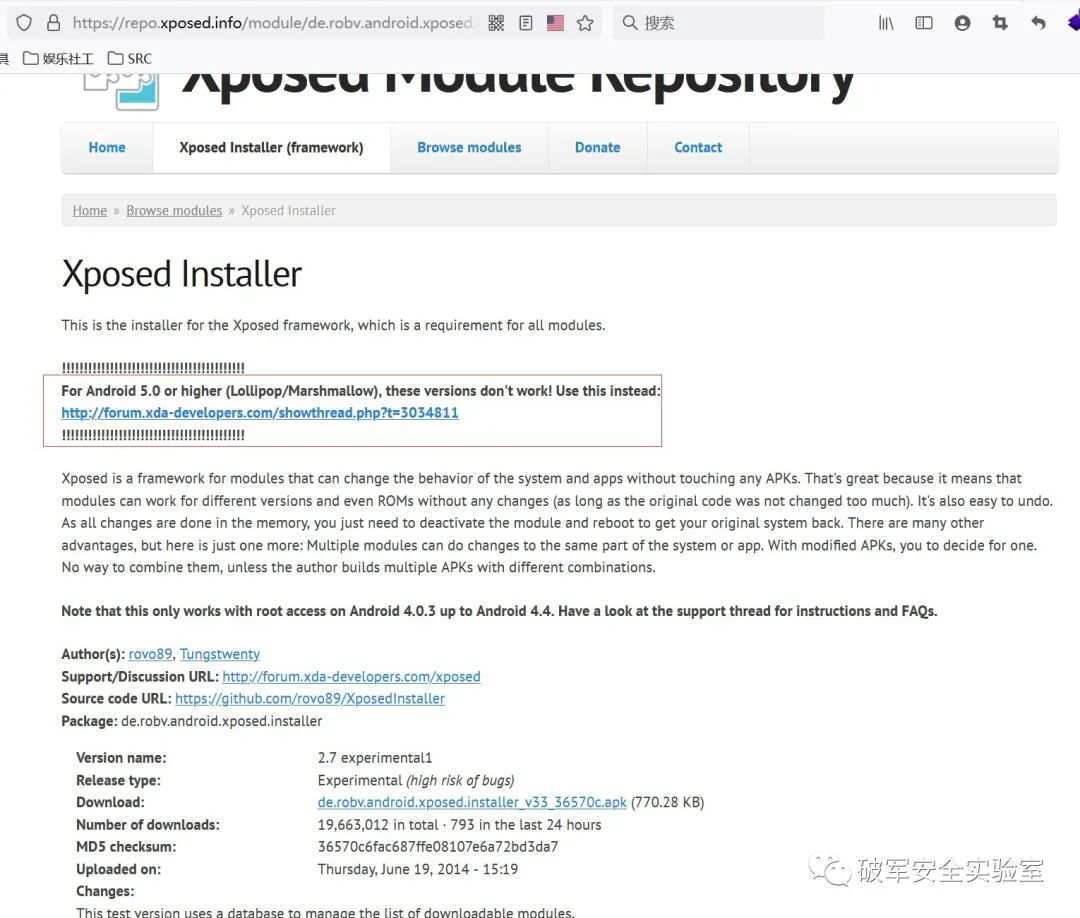

0x03 模擬器抓包 (XPosed+JustTrustMe)

根據模擬器安卓版本,選擇合適的XPosed框架進行下載,將下載好的XPosed.apk文件放入MUMU模擬 器的共享文件夾雙擊安裝即可:(此處MUMU模擬器也需要開啟root權限)

安裝過程中如果多次顯示XPosed框架未激活,可嘗試更改為移動手機熱點重試,自己下載對應sdk解決,安裝好XPosed之后,下載JustTrustMe.apk放入MUMU共享文件夾安裝。按照Burp CA方式配置手機代理即可抓包,這里不再演示。

0x04 手機代理抓取微信數據包

網上有很多關于手機抓包設置,相關證書導入等文章,

根據自己使用感受,手機代理直接抓包丟包問題稍微有點嚴重,不知道是不是本人ios系統的原因,有 時候還不能抓到,這里首先還是推薦Burp CA和XPosed框架代理兩種方式,相對穩定很多。

以上就是自己在小程序滲透測試過程中所使用過的數據包截取方式,如果有合適的好方法,還希望大家分享。

審核編輯 :李倩

-

數據包

+關注

關注

0文章

265瀏覽量

24418 -

模擬器

+關注

關注

2文章

879瀏覽量

43286 -

小程序

+關注

關注

1文章

238瀏覽量

12174

原文標題:微信小程序滲透測試之代理抓包

文章出處:【微信號:菜鳥學信安,微信公眾號:菜鳥學信安】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

微信小程序滲透測試之代理抓包

微信小程序滲透測試之代理抓包

評論