介紹

在密碼學和嵌入式安全IC中,PUF用于創建按需生成的密鑰,一旦使用就會立即擦除。PUF依賴于隨機物理因素(不可預測和不可控制),這些因素是原生存在的和/或在制造過程中偶然引入的。這就是為什么幾乎不可能復制或克隆的原因。PUF 技術原生為其關聯的安全 IC 生成數字指紋,該指紋可用作唯一的密鑰/機密,以支持加密算法和服務,包括加密/解密、身份驗證和數字簽名。

除了加密操作的瞬時持續時間外,PUF 密鑰值永遠不會以數字形式存在于安全 IC 的電路中。此外,由于密鑰是根據電路元件的物理特性按需派生和生成的,因此它們永遠不會存在于器件的非易失性存儲器中。任何通過微探測或其他侵入性技術發現PUF密鑰的嘗試都會破壞用于構建PUF密鑰的敏感電路,并使輸出無用。因此,它們提供了當今嵌入式系統中非常理想的安全級別。

在這個簡短的課程中,您將通過簡化的假設 PUF 體系結構及其用法更好地了解為什么基于 PUF 的密鑰生成可以在加密應用程序中提供如此出色的保護。

PUF 示例

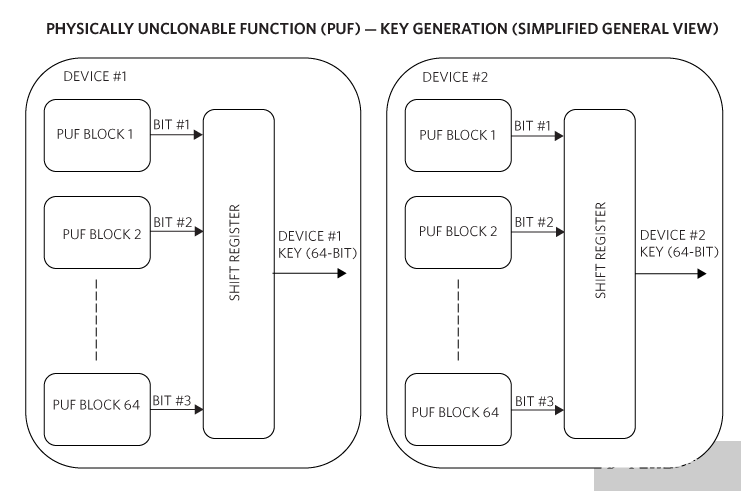

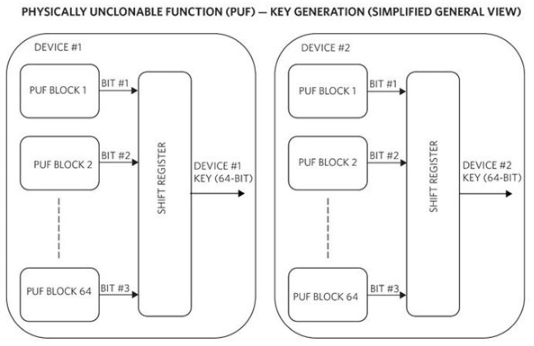

圖 1 顯示了兩個獨立的示例設備,每個設備都有一個基于 64 位 PUF 的密鑰(這是一個簡化的一般視圖)。

圖1.此圖顯示了兩個設備及其 PUF 密鑰生成塊。

PUF – 密鑰生成

圖 1 中的每個器件都有 64 個不同的 PUF 模塊,可生成 1 位數據。然后移動位以創建 64 位密鑰。現在我們的目標是為這些設備中的每一個提供獨立的密鑰,這些密鑰在電壓、溫度和期限內都是可重復的。設備 1 將生成一個密鑰,該密鑰將具有與設備 2 生成的密鑰不同的足夠數量的位。但是,每個器件按鍵在指定的電壓和溫度范圍內將保持不變。

讓我們詳細考慮其中一個設備的 PUF 塊的潛在實現。

數據位生成(簡化的一般視圖)

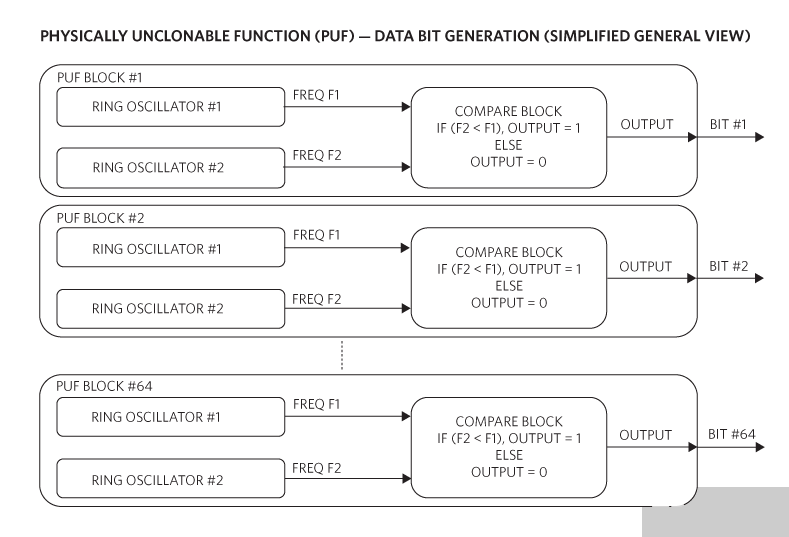

在圖2中,我們展示了一種基于環形振蕩器頻率變化的簡單PUF實現方案。在本應用筆記的后面部分,我們將對環形振蕩器進行擴展,并了解為什么它們對模塊的每個實例產生略有不同的頻率。

圖2.PUF 數據位生成使用環形振蕩器。

現在,我們假設每個PUF模塊都有兩個環形振蕩器,它們產生略有不同的頻率。在 PUF 塊 1 中,F1 將與 F2 略有不同,這將允許比較塊根據 F2 是否比 F1 快生成位 0 或位 1。

這種設計如何幫助解決電壓、溫度和年齡變化?我們將比較兩個值以生成位,而不是基于一個頻率輸出。因此,如果電壓越高,F2 也會增加,但兩個值之間的增量應該保持不變。這導致使用不同的施加電壓產生相同的位值。溫度和老化的影響可以通過類似的方式減輕。

當 PUF 塊 2 到 64 被實例化時,它們內部的環形振蕩器塊將以不可預測的方式產生略有不同的頻率。這會導致位 1 到 64 的位模式不可預測。雖然整體位模式不能預測,但實際生成的位模式是可重復的,因為每個塊總是產生相同的位。

現在讓我們看一個簡化的環形振蕩器設計。

簡化的 PUF 元件 – 環形振蕩器

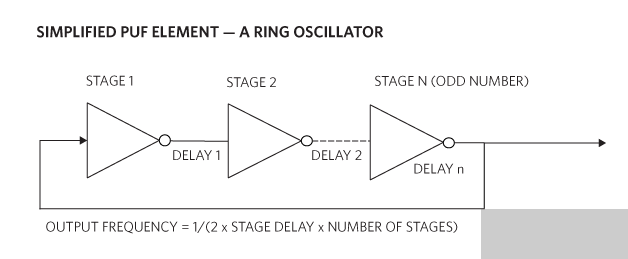

環形振蕩器由奇數個逆變器構成,如圖3所示。振蕩器的輸出頻率取決于環形每個級的延遲。從IC的角度來看,這種延遲取決于晶圓特性,包括構成逆變器級的每個晶體管的氧化物厚度、電容和閾值電壓。由于半導體制造工藝的缺陷和變化,所有這些參數都略有變化,并且完全隨機。無論過程如何控制,都不可能避免這種隨機變化。所有這些對于PUF實現來說都是一件好事,因為生成的密鑰需要具有加密質量的隨機性。

圖3.由奇數個逆變器構成的簡化的PUF元件環形振蕩器。

PUF為密碼學帶來的主要價值是對它從電路元件的物理特性派生和產生的密鑰/機密值的固有保護。如環形振蕩器示例所述,閾值電壓、電容和柵極氧化層厚度等電敏感參數直接影響電路的延遲。為了獲取密鑰而探測或修改 PUF,會永久修改和破壞這些敏感特征。這會導致 PUF 輸出的密鑰值發生變化,使其無用,并使加密 IC 永久不起作用。同樣,任何對PUF進行逆向工程和克隆的嘗試都會導致電路無法輸出對部署安全IC的系統環境正確的密鑰值。

芯片脫氧核酸?聚氨酯技術

Maxim Integrated已經開發出一種名為ChipDNA的PUF技術。它不像假設的例子那樣基于環形振蕩器。相反,ChipDNA從根本上從MOSFET半導體器件的模擬特性的自然隨機變化和不匹配中運行。這種隨機性源于與前面描述的類似的因素:氧化物變化、閾值電壓的器件間不匹配、互連阻抗以及晶圓制造中通過不完美或不均勻的沉積和蝕刻步驟存在的變化。ChipDNA還采用專利方法運行,以確保每個PUF電路生成的唯一二進制值具有高加密質量,并保證在溫度,電壓和器件使用壽命內可重復。

芯片DNA應用

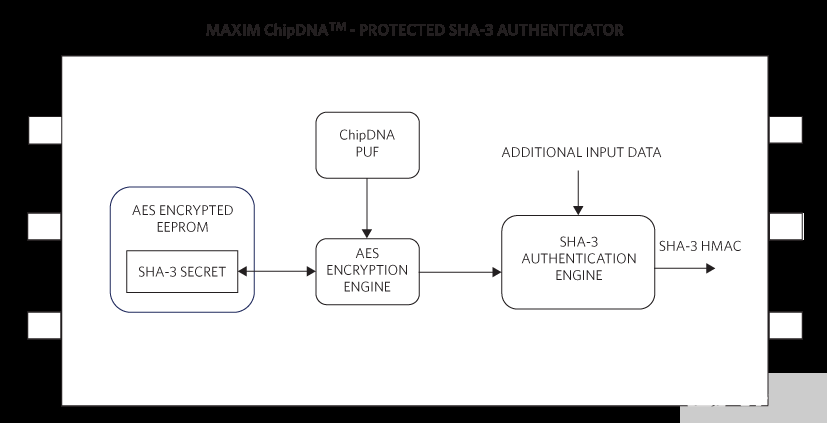

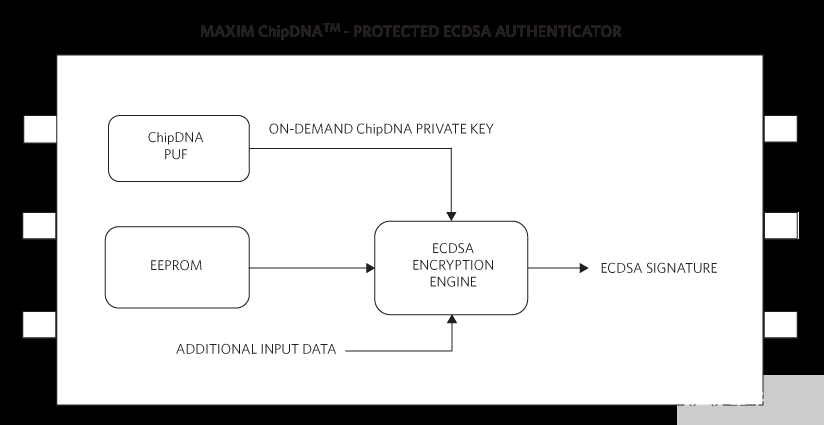

圖4和圖5顯示了集成到安全認證器加密IC中的ChipDNA PUF技術的用例。

保護存儲的數據

圖4.受ChipDNA保護的SHA-3身份驗證器可保護存儲的數據。

在這種情況下,我們在需要時使用 ChipDNA PUF 密鑰來解密用于身份驗證序列的 EEPROM 存儲的 SHA3 密鑰。任何從EEPROM獲取密鑰的嘗試都將導致AES加密數據對攻擊者毫無用處。此外,任何探測 PUF 的努力都會導致其操作永久中斷,導致設備無法操作,并且再次對攻擊者無用。但是,如果設備未被篡改,它將通過按需生成 PUF 密鑰并解密 SHA-3 機密以進行瞬時身份驗證操作來忠實地實現其目的。

用于身份驗證的密鑰生成

圖5.受 ChipDNA 保護的 ECDSA 身份驗證器提供按需密鑰生成。

在圖5中,ChipDNA PUF密鑰直接用作ECDSA簽名計算的私鑰。根據定義,對于ECDSA,私鑰是一個隨機數。ChipDNA是理想的,因為它會產生高加密質量的隨機數。對于非對稱ECDSA,還需要一個公鑰來驗證簽名,它在數學上與私鑰相關聯。由于PUF密鑰和本例中的ECDSA私鑰永遠不會暴露在IC外部,因此公鑰將由器件內的ECC引擎計算并存儲在EEPROM中,以便在請求時傳輸到主機控制器。

第二個例子還展示了ChipDNA PUF在有利于關鍵基礎設施和管理的范圍內。在更復雜的用例中,ChipDNA成為安全IC的不可變根密鑰。

審核編輯:郭婷

-

嵌入式

+關注

關注

5087文章

19148瀏覽量

306186 -

PUF

+關注

關注

2文章

24瀏覽量

8598

發布評論請先 登錄

相關推薦

密碼學:了解物理不可克隆功能的優勢

密碼學:了解物理不可克隆功能的優勢

評論