保護物聯網 (IoT) 設備是每個人的首要任務,至少看起來是這樣。無論你在哪里看,都有一個關于更多受損設備的新故事,再次提醒每個人問題的嚴重性。似乎也有很多關于如何正確保護此類設備的困惑。顯然,PC時代的實踐無法實現。物聯網設備沒有防病毒(AV)軟件解決方案,除非該設備具有強大的處理器和足夠的內存,當然,絕大多數設備都沒有。在后PC時代,安全實踐也必須發展。

后PC時代的安全必須是設備的基礎,并且必須設計進去。它需要以隔離和保護關鍵信息,數據和代碼的方式完成。它還應該在設計和實現時考慮到設備將所在的系統。

但究竟什么是基本安全性?

基礎安全性不是一些抽象的概念。相反,它涉及特定技術和過程的實現,例如硬件信任根、安全啟動、硬件加密、對其他設備和應用程序進行身份驗證的能力以及受信任的修正。其中,安全啟動過程可能是最關鍵的。

安全啟動:基礎知識和優勢

實施安全啟動過程對于設備在其整個生命周期中的完整性至關重要,原因很簡單,即受損的啟動過程允許黑客注入惡意軟件或完全替換固件,從而使整個連接的系統容易受到攻擊。安全啟動過程還通過提供必要的信任度使其他安全功能成為可能。實際上,安全啟動過程對于在整個系統中擴展信任根至關重要。

最簡單的方法是,安全啟動過程可防止在設備通電時執行未經授權的代碼,并防止嵌入式啟動代碼和軟件 IP 的暴露。安全啟動過程可以通過許多不同的方式完成,包括使用數字簽名的二進制文件、安全和受信任的啟動加載程序、啟動文件加密和安全微處理器。

雖然大多數安全啟動聲明都以數字簽名的啟動文件為中心,但除非這些簽名可以使用某種不可變的信任根進行驗證,否則它并不安全。在這里,我們不打算深入探討安全啟動的機制,而是布局設備設計人員在實現安全啟動過程時必須考慮的注意事項。這些包括:

保護知識產權 – 不保護公司知識產權(代碼)的安全啟動過程不會帶來真正的業務利益。但是,如果實施得當,可以保護專有算法等軟件IP免受黑客攻擊。

可信修復 –在設備發生故障或受損的情況下進行安全修復的能力是一項關鍵能力,它依賴于具有安全啟動過程,該過程檢查使用信任根啟動的固件映像的有效性。

安全固件更新 –驗證旨在替換現有固件映像的傳入有效負載對于在整個系統生命周期內保持設備完整性至關重要。在應用之前,必須驗證有效負載的源和有效負載本身,并且通過正確實現的安全啟動過程,驗證失敗會導致安全回滾到已知的已驗證映像。

與云資源的安全連接 –安全啟動過程可確保設備在每次嘗試通過使用嵌入式密鑰和證書進行連接時都通過云進行身份驗證。

使用信任區和 TEE 實現安全啟動

ARM 的信任區技術特別適合支持安全啟動過程。如果應用程序使用配備 ARM TrustZone 的設備(從最近發布的 Cortex-M23 和 -M33 微控制器 (MCU) 到 Cortex-A 級應用程序處理器),則該設備包含兩個操作系統 (OS) – 可信執行環境 (TEE),它是一個安全操作系統,用于管理對設備安全安全隔區的訪問,以及執行主要應用程序的豐富操作系統或豐富執行環境 (REE)。

TEE 在安全啟動過程中起著關鍵作用,因為 TEE 在初始 ROM 啟動之后但在 REE 之前啟動。實際上,TEE 可以將 REE 作為引導序列的一部分進行引導,這樣做可以驗證 REE 映像,以便在必要時采取補救措施。

ARM 提供了許多資源,這些資源說明了信任區在物聯網中的實用性。自從 ARM 最近通過一系列擴展將該技術提供給基于 MCU 的設備以來,對信任區的興趣穩步增加(有關此內容的更多信息,請參閱文章“使用適用于 v8-M 的 ARM 信任區保護邊緣”)。

安全啟動:策略,而不是復選框

總而言之,安全啟動對于在設備的整個生命周期內保持設備完整性至關重要。重要的是,設備架構師和應用程序設計人員在定義安全啟動過程之前會列出所有安全注意事項。畢竟,安全性是一種策略,而不是一個復選框。

審核編輯:郭婷

-

處理器

+關注

關注

68文章

19349瀏覽量

230295 -

ARM

+關注

關注

134文章

9111瀏覽量

368037 -

物聯網

+關注

關注

2910文章

44778瀏覽量

374711

發布評論請先 登錄

相關推薦

物聯網就業有哪些高薪崗位?

強化PSA安全生態,安謀科技為無處不在的物聯網設備筑牢“安全”底座

藍牙AES+RNG如何保障物聯網信息安全

芯科科技如何應對物聯網安全挑戰

物聯網系統的安全漏洞分析

如何實現物聯網安全

芯科科技助力“物聯網設備安全規范1.0”發布

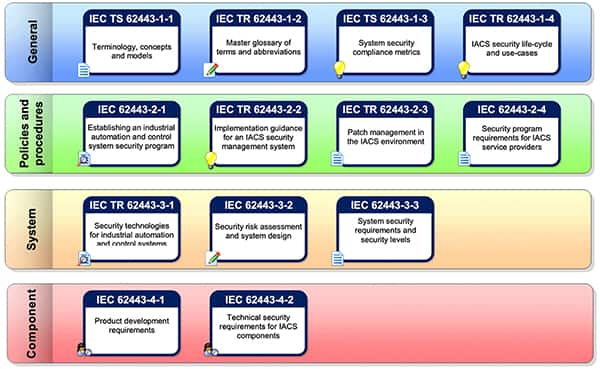

如何根據 ISA/IEC 安全標準確保工業物聯網設計的安全

物聯網安全始于安全啟動

物聯網安全始于安全啟動

評論