車聯網(V2X)通過將其他設備與移動的車輛聯系起來,使運輸系統更加智能,但它也帶來了地理動態入侵問題,而現有的車輛入侵檢測系統(IDSs)只是部署了預設的靜態策略。區塊鏈作為一種新型的安全技術,可以實現分散式防篡改,但由于其剛性結構,它尚未用于車輛入侵檢測系統。本文針對V2X提出了基于微區塊鏈的地理動態入侵檢測,并提出了一種新的嵌套式微區塊鏈結構,在該結構中,在小區域內部署的具有防篡改能力的微區塊鏈可以為車輛構造局部入侵檢測策略,當車輛移動到另一個區域時,再通過所提出的微區塊鏈重復嵌套方案構建時空動態入侵檢測系統策略。此外,本文還提出控制層來將入侵檢測系統策略動態地配置到微區塊鏈中。

引 言

V2X的愿景建立在高度互聯的車輛上,這些車輛通過各種通信方法(車輛對車輛、車輛對基礎設施等)收集有價值的數據來指導開車。然而,與車輛相連的大量實體不僅給駕駛帶來有用的信息,還給這些車輛帶來前所未有的風險。V2X中的車輛必須面對與其相關的不同實體的入侵,這些入侵具有多樣性和動態地理特征。針對車內和車間網絡的各種入侵可以合作摧毀車輛,此外,車輛的頻繁移動導致針對車輛的入侵因位置和時間段而異,這意味著這些入侵具有高度的時空動態性。例如,一個地區的攻擊者可能會集中攻擊控制器局域網(CAN)總線,而另一個地區的攻擊者則對Sybil攻擊感興趣。

近年來,大量傳統入侵檢測系統被提出用于智能車輛。具體來說,諸如遞歸神經網絡(RNNs)、卷積神經網絡(CNNs)、統計技術和長短期記憶(LSTM)等技術已被用作檢測針對車輛的入侵的模型。例如,RNN和LSTM被結合起來,形成了識別拒絕服務攻擊(DOS)、惡意軟件攻擊和針對機器人車輛的命令注入攻擊的策略。統計技術被用來檢測針對車載自組織的網絡虛假信息攻擊和西比爾攻擊。

遞歸最小二乘濾波被用來識別對車輛傳感器的入侵。然而,傳統的智能決策支持系統有三個缺點。由于缺乏可靠的本地入侵樣本,每個傳統的入侵檢測系統通常只能檢測針對車內和車間網絡的特定部分(例如,can總線、遠程信息處理單元)的特定攻擊(例如,欺騙攻擊、重放攻擊),而不是在特定區域盛行的入侵方法。傳統的身份識別系統通常建立在一個或兩個特定的模型上(例如卷積神經網絡、循環神經網絡)。

傳統入侵檢測系統的結構是靜態的,這表明部署在系統節點中的檢測策略是靜態的,不能隨著入侵方法的變化而變化。因此,如何有效地檢測V2X中大量的動態入侵仍然是一個有待解決的問題。為了應對V2X中入侵檢測的挑戰,我們首先將地理動態入侵檢測(GDID)概念化,并說明其愿景。GDID旨在基于可靠的本地入侵樣本,為本地車輛按需動態提供入侵檢測策略。

最近,以防篡改和不可否認性為特征的區塊鏈技術已被用于處理車輛到電網網絡中的安全問題;因此,我們試圖用區塊鏈技術建立一個GDID模式。然而,很難用傳統的區塊鏈來建造GDID模式,因為它不加區別地存儲屬于不同地區的數據,并且需要很高的時間成本來存儲區塊鏈的數據。因此,我們提出了一個微區塊鏈架構來為GDID模式構建可靠的入侵策略。架構包含一個宏觀區塊鏈和幾個微觀區塊鏈。本地入侵樣本和入侵檢測策略可以通過在特定區域部署和運行的微區塊鏈架構快速存儲、預付和傳播。此外,幾個微區塊鏈可以構建更大的微區塊鏈,這使得能夠為在大區域周圍移動的車輛提供時空動態入侵檢測策略。微區塊鏈收集的所有數據將存儲在宏區塊鏈,用于驗證收集的數據的合法性,并為數據提供商制作加密貨幣。GDID模式的構建不僅需要可靠的本地數據集,還需要入侵策略的動態部署。因此,我們建議在微區塊鏈體系結構上建立一個分布式分層控制層,以建立一個GDID模式。

地理動態入侵檢測

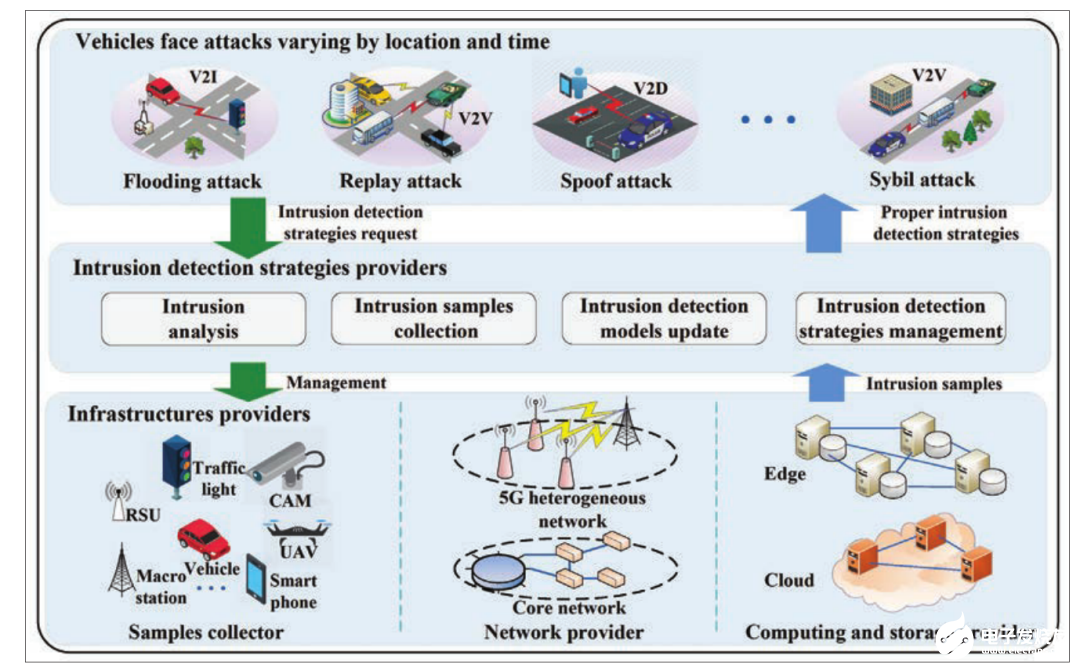

為了識別V2X通信中的入侵,我們首先將GDID概念化。我們將GDID定義為一個安全的分布式系統,能夠基于可靠的區域入侵樣本在車輛上動態部署入侵檢測策略。如圖1所示,從GDID抽象出三個實體:授權車輛、入侵檢測策略提供商和基礎設施提供商。

圖1 從GDID抽象出三個實體:授權車輛、入侵檢測策略提供商和基礎設施提供商

GDID的好處總結如下。

當入侵隨著環境而變化時,授權車輛可以動態地獲得可靠的入侵檢測策略。對于GDID來說,收集到的可靠的本地數據集不僅提供了有關本地入侵的情報,還為構建專業和可靠的入侵檢測策略提供了素材。基礎設施提供者的任務由入侵檢測策略提供商配置和協調;因此,基礎設施可以提供更可靠的服務。由于GDID主要嘗試構建適合本地環境的各種可靠的入侵檢測策略,因此傳統的入侵檢測模型可以在GDID重復使用。

基于微區塊鏈的地理動態入侵檢測模式

架構總覽

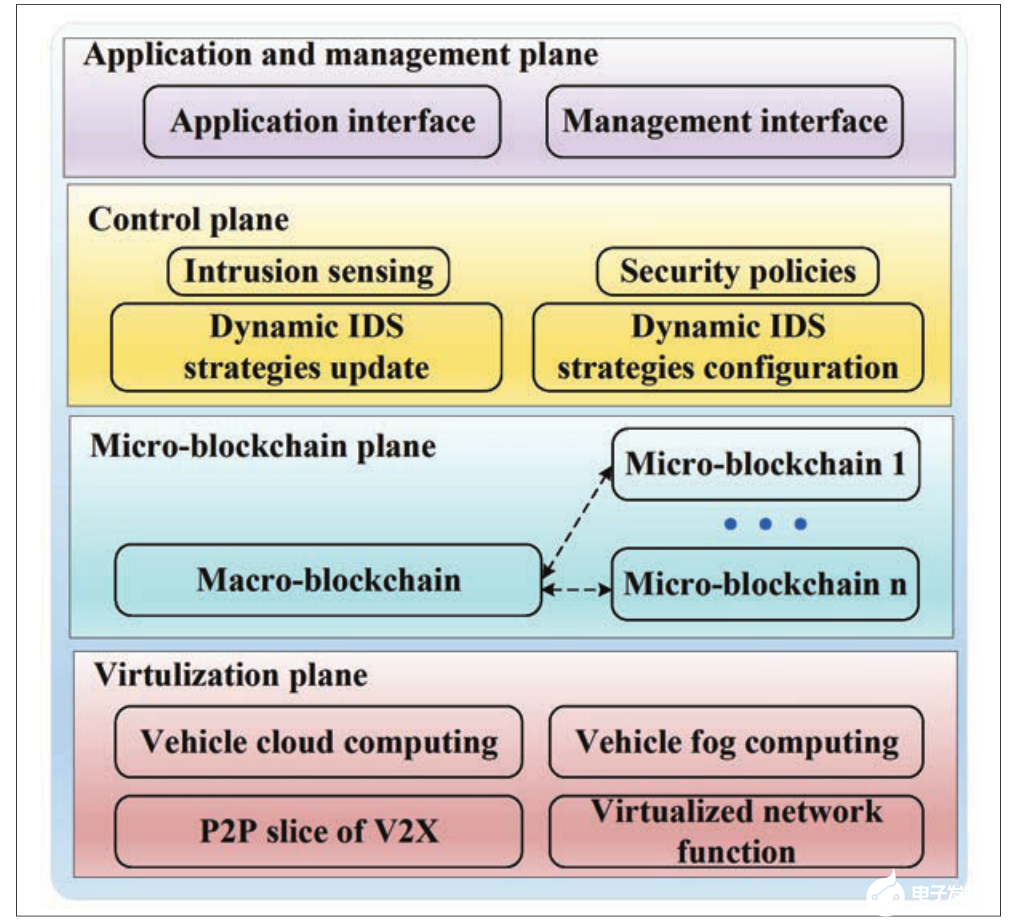

如圖2所示,基于微區塊鏈的地理動態入侵檢測(MBID)模式包含四層:微區塊鏈層、虛擬化層、控制層以及應用和管理層。微區塊鏈層為MBID中的數據收集和入侵檢測策略部署提供了可靠性和激勵。虛擬化層旨在提高部署微型區塊鏈的效率和靈活性。控制層提供微區塊鏈管理服務、入侵檢測統計服務、入侵檢測模型上傳服務和入侵模型部署服務。應用和管理層包含MBID的應用和管理接口。

圖2 基于微區塊鏈的地理動態入侵檢測

微區塊鏈層

MBID需要一種機制,該機制不僅提供激勵來鼓勵用戶共享更多的入侵檢測策略、入侵樣本和入侵模型,而且能夠確保這些數據的可靠性。因此,我們試圖提出一個區塊鏈層,為MBID中的數據收集和部署提供可靠性和激勵。傳統區塊鏈不能直接部署在MBID中,原因如下。在MBID中,需要在本地存儲與特定區域和時隙相關的入侵樣本和入侵檢測策略,而不引入無關數據。但是,傳統的區塊鏈節點包含區塊鏈收集的所有數據。

在不同區域和時間段收集的數據需要易于關聯,以構建適合大區域的入侵檢測策略。然而,為每個地區部署一個獨立的傳統區塊鏈會破壞數據集的相關性。在MBID中,數據提供者應該快速得到報酬,以保持他們共享可靠的入侵樣本和入侵檢測策略的熱情。然而,傳統的區塊鏈需要很多時間來確認交易。

微區塊鏈架構的結構:微區塊鏈架構旨在加快小區域入侵樣本收集和入侵檢測策略部署的速度,同時保持這些數據的可靠性。為了減少等待確認的塊的數量和用于工作證明(PoW)的時間,微區塊鏈架構被設計為由一個宏觀區塊鏈和大量微觀區塊鏈組成的區塊鏈。有待分析的尺寸最小的區域稱為基本區域。微區塊鏈是為用戶收集數據和部署入侵檢測策略而構建,用戶位于由幾個基本區域組成的區域中。微區塊鏈可以重復嵌套形成更大的微區塊鏈,為從一個區域移動到另一個區域的車輛提供時空動態入侵檢測服務。由于微區塊鏈負責高效收集本地數據并快速預付數據,其共識機制應該很簡單。對于拜占庭容錯(PBFT)共識機制微區塊鏈,可以采用以下主動機制來減輕惡意節點對投票過程的干擾。

由于攻擊只能通過串通位于PBFT的區塊鏈1/3以上的節點來實現,因此可以通過添加更多節點來參與協商過程來減輕干擾。增加運行共識過程的成本也可以減輕惡意節點的干擾。例如,我們可以要求參與共識過程的節點提供一個PoW。當PoW的成本足夠大時,成為惡意節點的好處可能小于成為正常節點的好處。微區塊鏈體系結構中的宏區塊鏈被設計用于存儲系統中分布的所有入侵樣本和入侵檢測策略;因此,宏觀上的區塊鏈需要被設定為一個傳統的區塊鏈,有一個PoW一致的機制來保證存儲在其中的數據的可靠性。

微區塊鏈中的入侵樣本和入侵檢測模型存儲:為了給特定的微區塊鏈提供入侵樣本/入侵檢測策略,微區塊鏈中的節點需要檢查數據提供者的身份。在這里,入侵檢測策略是基于入侵檢測模型構建的,包括RNN、CNN、LSTM、隨機森林等。如果數據提供者因提供虛假信息而被列入信任機構(TA)的黑名單,其上傳數據的請求將被拒絕。否則,數據提供商將使用其數字簽名對數據進行簽名,并將其發送到微區塊鏈的一個節點。由于入侵樣本有多種類型,入侵樣本需要使用模板來描述其內容。例如,拒絕服務(DoS)攻擊的入侵樣本應該用協議類別、標志等來描述。節點會將收集到的入侵樣本組織到相應的微區塊鏈。在檢查上傳數據的簽名之后,微區塊鏈中的節點將數據打包成一個塊,并將該塊廣播給整個微區塊鏈。當所有節點都被確認后,該塊將被存儲在微區塊鏈中。由于微區塊鏈只存儲本地數據,并自行向數據提供者付費,因此收集到的入侵樣本/入侵檢測模型應該存儲到宏區塊鏈中,讓微區塊鏈中的節點獲得獎勵。借助宏觀區塊鏈,一個地區收集的入侵情報可以被其他地區的用戶獲得。數據將由微區塊鏈中的每個節點簽名,然后發送到宏區塊鏈。簽署的數據將被組織為在宏觀區塊鏈中等待確認的塊。為了確認包含微區塊鏈上傳數據的塊,宏區塊鏈節點將檢查每個簽名和每個哈希值。一旦上傳到宏觀區塊鏈的數據被確認為合法,微觀區塊鏈的節點將根據上傳到宏觀區塊鏈的數據量賺取一些加密貨幣。為了獲得宏觀區塊鏈的報酬,所有微觀區塊鏈節點也充當宏觀區塊鏈節點。與本地存儲整個宏區塊鏈的完整節點不同,每個微區塊鏈節點只存儲最長的宏區塊鏈的頭部。他們可以像其他類似比特幣的區塊鏈節點一樣,通過使用簡化的支付驗證協議來檢查自己是否已被支付。如果收集的數據被發現是非法的,數據將被放棄,并且微區塊鏈中的節點將從微區塊鏈中移除。新節點將由TA部署,通過回滾到存儲在宏區塊鏈中的最后正確狀態來運行微區塊鏈。新加入的節點將由微區塊鏈結構中的TA認證。TA可以使用公鑰基礎設施(PKI)來提供嚴格的識別和認證服務。如果運行微區塊鏈的節點繼續在包含非法數據塊的基礎上形成塊,它們將不會得到報酬。

微區塊鏈的入侵檢測策略部署:當入侵檢測策略涉及交付給用戶時,攻擊者可能會修改這些策略,因此,如何實現入侵檢測策略防篡改是亟待解決的問題。入侵檢測策略的部署應該通過在微區塊鏈體系結構中加密和存儲策略來實現,如果車輛連接到微型區塊鏈并向入侵策略提供商付費,它就可以獲得解密密鑰。當入侵檢測策略的表現不如其承諾時,車輛可以要求TA將策略提供商從微區塊鏈網絡中移除。微型區塊鏈交付網絡的不可用性不會影響已經部署在車輛上的入侵檢測策略,因此,針對微區塊鏈交付網絡的不可用性執行安全策略的解決措施如下。

首先,基于信譽的策略不依賴于微區塊鏈,需要作為基本策略嵌入到車輛中,盡管這些策略可能會導致大量的錯誤警報。那么車輛可以通過拒絕連接信譽值低的實體來保護自己。

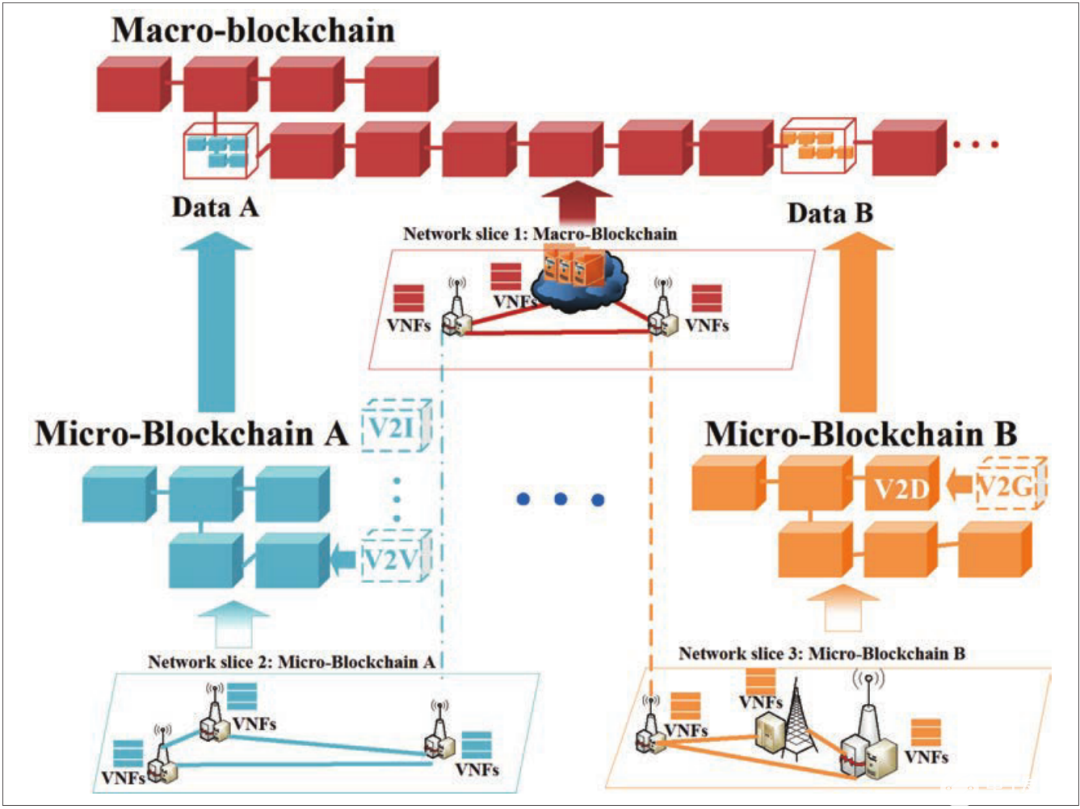

其次,應該執行從微區塊鏈獲得的入侵檢測策略來保護車輛。此外,目標區域的入侵檢測策略需要在車輛上路之前預先下載。圖3給出了入侵樣本傳送和入侵檢測策略部署的細節。

圖3 微區塊鏈的入侵樣本收集和入侵檢測策略部署

控制層

控制層關注身份認證、查詢和分析微區塊鏈中的入侵樣本、更新入侵檢測模型以及為車輛和管理人員部署入侵檢測策略。為了處理具有高度時空動態性的入侵,控制層中的控制器采用分布式和分層的體系結構進行組織。對于旨在服務于小區域用戶的控制器,它們通常部署在具有時空感知的邊緣節點上。

分布式分層架構:控制層中的控制器基于它們所支配的區域大小,以分布式和分層結構來組織。具體來說,在一個基本區域中,使用多個控制器而不是單個控制器來服務于該區域中的用戶,以防止單點故障。這些控制器以分布式方式組織,并部署在控制層架構的低層。此外,為了滿足居住在包含幾個基本區域的大區域中的用戶的需求,需要控制層中更高級別的控制器。類似地,多個控制器被同時分配以覆蓋由幾個基本區域組成的大區域,并且它們也以分布式方式組織。上級控制器管理其大區域內所有下級控制器;因此,他們主要負責提供只能在大區域或跨區域提供的服務。

動態更新:控制器需要通過分析微區塊鏈采集的入侵樣本,周期性地感知其覆蓋區域內流行的入侵方法。隨后,控制器可以基于分析結果構建可靠的入侵檢測策略。

可擴展部署:由于向MBID系統請求入侵檢測策略的車輛分布隨時變化,屬于不同區域的控制器的負擔具有可擴展的特征。這表明上級控制器需要主動收集其覆蓋區域內下級控制器的需求信息。上層控制器需要包含下層控制器上的所有配置,并部署下層控制器,以可擴展的方式滿足用戶的需求。

圖4 虛擬化層支持的微型區塊鏈

虛擬化層

如圖4所示,微區塊鏈建立在虛擬化層上。虛擬化層旨在通過提供數據收集器、存儲資源、計算資源和網絡資源的邏輯視圖來支持微區塊鏈層和控制層的可靠運行。在微區塊鏈體系結構中,許多微區塊鏈同時存在于一個基本區域,其中每個微區塊鏈需要獨立的存儲資源、計算資源和網絡資源。然而,為每個邊緣節點和云中心構建分配網絡資源、計算資源和存儲資源的靜態策略來運行不同類型的微區塊鏈是不切實際的。控制層中控制器的位置和數量是動態的,而不是靜態的。因此,微區塊鏈層和控制層應該基于虛擬化技術來構建。網絡切片建立在網絡功能虛擬化和軟件定義的網絡技術之上。通過網絡切片,每個服務可以有一個專用于運行該服務的特定網絡,因此網絡切片可用于為部署在同一地區的微區塊鏈構建對等(P2P)網絡。特別是,可以通過為每個微區塊鏈構建唯一的網絡片來保證塊廣播的速度。此外,虛擬機可用于為微區塊鏈節點和控制器動態提供計算資源。通過利用以分布式方式將數據塊存儲到邊緣節點的虛擬存儲技術,可以解決存儲具有大量數據的微區塊鏈的問題。

應用和管理層

應用和管理層為用戶提供應用界面和管理界面。具體來說,當它接收到來自車輛的請求時,它將授權車輛發送的請求轉換成可由控制層操作的服務。用戶可以從其他層獲得入侵檢測相關服務(例如,入侵檢測策略更新、入侵信息分析)和管理服務(例如,移除區塊鏈節點),而不必知道它們如何工作的細節。

微區塊鏈的架構的優點

在V2X場景中,車輛需要面對各種各樣的攻擊,這些攻擊因時間和位置而異。微區塊鏈增強了V2X的安全性,具體如下。

當車輛從一個區域移動到另一個區域時,微型區塊鏈可以重復嵌套,以提供適合車輛實時位置的防篡改入侵檢測策略。

微區塊鏈結構能夠以防篡改的方式在特定區域高效地收集可靠的入侵檢測模型和入侵樣本。可信入侵檢測模型和區域入侵樣本可用于為目標區域構建可靠的入侵檢測策略。

微區塊鏈結構提供了分散式結構,為分散和頻繁移動的車輛提供入侵檢測服務,并且消除了單點故障。

性能評估

為了比較MBID與常規IDS的性能,在運行于具有13,335,276 kb RAM、特斯拉K80 GPU和英特爾Xeon 2.3 Ghz CPU的云平臺上的Keras上進行了仿真。

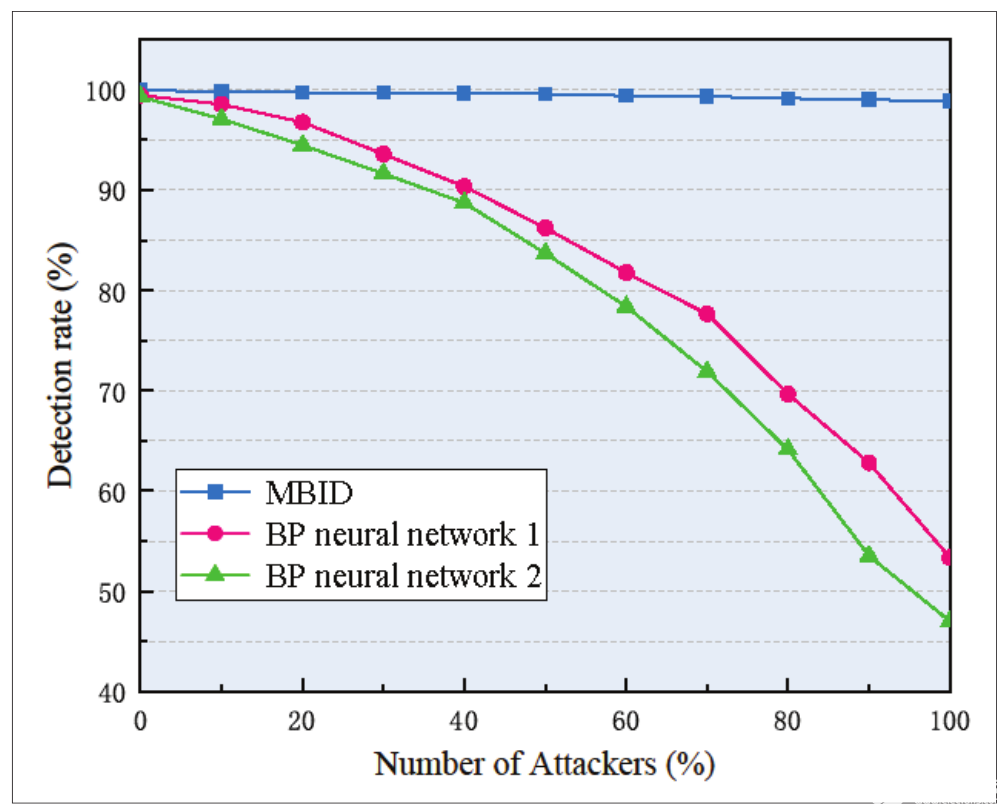

與常規入侵檢測系統相比,MBID中的微區塊鏈可以確保為構建入侵檢測策略而收集的入侵樣本是全面的,并且不可修改。而且MBID基于位置和時隙動態部署入侵策略,常規IDS是靜態部署的。為了模擬MBID,我們基于原始訓練數據集訓練一個經典的反向傳播(BP)神經網絡,其中周期和批量大小分別設置為12和128。為了模擬不能防止篡改的常規入侵檢測系統,我們在MBID中用相同的模型和參數訓練BP神經網絡1,同時使用修改的入侵樣本,其中一半的攻擊被修改為正常數據。為了模擬無法獲得足夠訓練數據集的規則入侵檢測系統,我們基于原始入侵數據集一半大小的不完整入侵樣本訓練神經網絡2,其中模型和參數與MBID中使用的神經網絡相同。MBID、BP神經網絡1和BP神經網絡2的檢測率如圖5所示。可以看出,在相同的入侵檢測模型下,MBID提供的入侵檢測策略比普通IDS提供的策略更準確。此外,MBID有潛力提供基于其他模型構建的入侵檢測策略。

圖5 MBID、BP神經網絡1和BP神經網絡2的檢測率

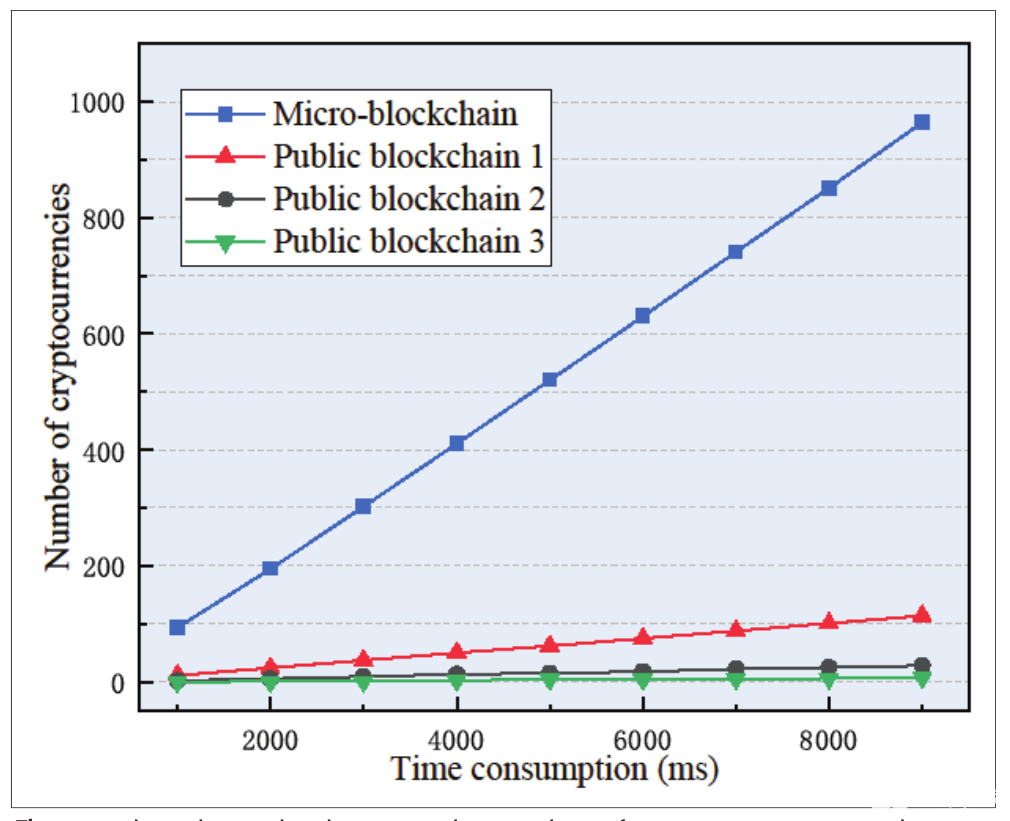

與傳統的公共區塊鏈相比,微區塊鏈結構在審計新收集的數據塊方面更有效。具體來說,公共區塊鏈節點通過驗證簽名、找到塊的PoW并對驗證的數據進行簽名來宣布對塊進行審計。微區塊鏈通過驗證簽名、創建關于該塊和前一個塊的散列值以及對驗證的數據進行簽名來宣布它。我們使用Java模擬微區塊鏈和公共區塊鏈,其中公共區塊鏈1、公共區塊鏈2和公共區塊鏈3的難度級別分別設置為5、6和10。難度等級是從0到255的整數,難度等級較高的公共區塊鏈需要更多的時間來查找PoW。假設當區塊鏈審計一個數據塊時,用戶可以獲得一個加密貨幣;圖6中給出了用戶接收的加密貨幣的數量和一個節點宣布驗證這些塊的時間成本之間的關系。可以看出,微區塊鏈花在宣布驗證塊上的時間更少。此外,向區塊鏈上傳入侵檢測相關數據的用戶可以在有限的時間內使用微型區塊鏈獲得更多的加密貨幣。

圖6用戶獲得的加密貨幣數量與用于宣布驗證塊的時間成本之間的關系

總 結

在V2X中,移動的車輛面臨地理動態入侵。在本文中,我們提出了基于微鎖鏈的入侵檢測,根據車輛的位置變化動態配置入侵檢測策略。特別是,在MBID中,提出了一種微區塊鏈體系結構來收集本地入侵樣本,這些樣本可用于構建適合當前狀態的入侵檢測策略。提出了一種基于微區塊鏈架構的控制層,基于本地入侵信息動態部署車輛入侵檢測策略。通過重復嵌套不同的微區塊鏈,微區塊鏈架構可以為從一個地方移動到另一個地方的車輛提供地理動態入侵檢測策略。仿真結果表明,提出的入侵檢測方法比傳統入侵檢測系統更準確。該方法對提高V2X的安全性具有重要意義。

fqj

-

神經網絡

+關注

關注

42文章

4779瀏覽量

101153 -

數字孿生

+關注

關注

4文章

1342瀏覽量

12358

發布評論請先 登錄

相關推薦

車載終端安全檢測有哪些內容和方法

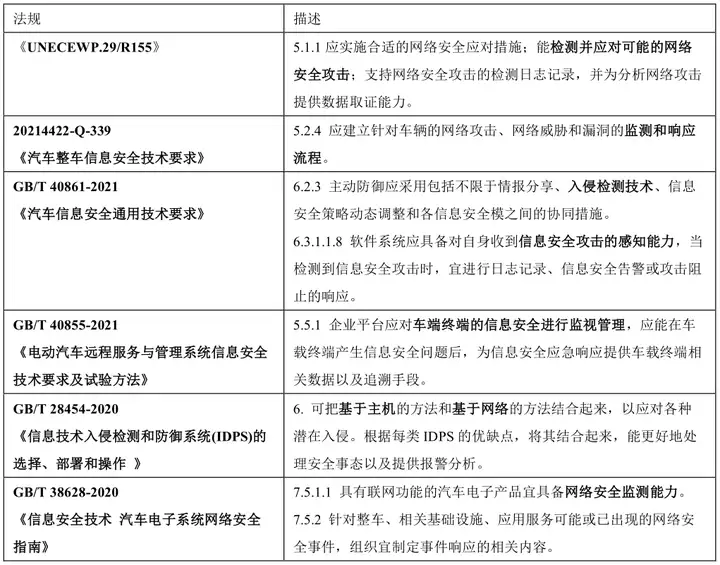

R155 VTA 認證對汽車入侵檢測系統(IDS)合規要求

如何將FMEA應用于充電樁的安全管理?

車輛電子圍欄系統:守護愛車安全的智能新防線

如何將精益思維應用于傳統工廠的數字化轉型?

目標檢測識別主要應用于哪些方面

基于CNN的網絡入侵檢測系統設計

頻譜分析設備是入侵報警前端設備嗎

巍泰技術毫米波雷達如何助力道路車輛預警?靜態目標檢測是關鍵

如何將新型安全技術應用于車輛入侵檢測系統

如何將新型安全技術應用于車輛入侵檢測系統

評論