我們生活在一個互聯的世界中,幾乎所有設備都可以互相連接。物聯網(IoT)正在蓬勃發展,機遇無限,但同時也帶來嚴重的安全威脅。物聯網連接的是物理設備,因此針對物聯網設備的黑客攻擊有可能造成嚴重的后果,甚至是人員傷亡。現在是衡量和計劃物聯網漏洞及其預防措施的時候了。以下是一些重要的物聯網安全問題。

不安全的網絡

實際上,這是指網絡系統中可能存在的漏洞,從而使黑客能夠非法訪問。這是一個主要問題,因為入侵者可以通過網絡訪問連接的設備。進一步的影響可能是 未經授權訪問機密數據,然后將其用于其他犯罪。

可能導致網絡不安全的某些問題包括開放端口(如通用即插即用(UPnP)),UDP用戶數據報協議服務,緩沖區溢出,拒絕服務(DoS),網絡設備模糊測試等。但是,針對此類問題的對策,包括:

僅使必要的端口可用 保護服務免受緩沖區溢出和模糊攻擊 保護服務免受本地或其他網絡中設備的DoS攻擊 不讓網絡端口對UPnP開放

物理篡改

不安全的開放端(例如開放端口,USB連接器,移動充電點等)也可能被惡意軟件利用侵入物聯網設備。設備的物理篡改使攻擊者可以拆卸設備并訪問存儲介質和該介質上存在的數據。此外,如果將這樣的設備用于某些控制系統的維護或配置,由別有用心的人進行操作可能會造成嚴重破壞。

但是,采取某些措施可以防止人為篡改。例如,數據存儲應該被加密并且使其難以刪除。另一種選擇是確保僅允許訪問產品功能所需的必要外部端口。設備管理功能的限制也可以抵制物理篡改。此外,將設備保持在僅允許授權人員訪問的安全位置可以降低風險。

薄弱的Web界面

Web界面用于與IoT設備進行交互。盡管這要求簡化用戶交互,但如果不保證安全,則很可能會被黑客入侵。導致攻擊者獲得對設備的未授權訪問,包括弱默認證書,網絡流量中的公開證書,會話管理,跨站點腳本(XSS),SQL注入等。

解決這些問題可以通過幾種方法來完成。在初始設置過程中,必須強制更改默認用戶名和密碼。用于密碼恢復的方法必須足夠健壯,以防止信息泄漏。密碼還必須具有允許設置強密碼的策略。此外,它們一定不能暴露在網絡流量中。接口的開發必須以不受XSS和SQL注入影響的方式進行。此外,可以使用指定次數的失敗后,開啟帳戶鎖定功能。

過時的協議和系統更新

一些智能設備可能正在使用過時的協議,并且可能沒有定期更新,設備很容易被黑客入侵。開發人員進行更新的目的是修復系統中的錯誤和漏洞。因此,使用未更新的軟件存在很大的風險。許多用于控制電子物品(如冰箱,空調等)的智能系統沒有及時更新軟件,確保修補系統漏洞的唯一方法是定期更新。

同樣,使用過時的協議可能會增加風險,因此值得嚴重關注。這種協議的一個示例是會話發起協議(SIP)。

數據和設備加密

有時,智能物聯網設備未正確加密。這在本地網絡中以及互聯網上很大程度上普遍存在。未經加密的傳輸數據基本上都存在于容易解析的流量中。通常,由于SSL / TLS的實施不正確,數據未加密或容易受到攻擊。此類數據如果使用不當,將導致數據的泄露和篡改。因此,防止這種情況的方法是通過適當的實現來使用SSL / TLS。使用行業標準的加密過程還可以在存儲或傳輸期間幫助提高數據安全性。

自動化系統

眾所周知,享有完全自治權的系統通常是黑客容易攻擊的目標。由于這些系統很少需要人為干預其操作,因此它們很難跟蹤,構成巨大風險。例如,考慮一種可以被破壞以忽略速度限制的自動駕駛汽車,結果顯然是災難性的。至少有十種已知的攻擊神經網絡的方法,它們恰好是自治系統工作的基礎。一個這樣的例子就是黑匣子攻擊,其中輸入可以發送到未知系統,信息可以通過收集輸出來獲得。

戰勝此類攻擊的唯一方法是開發更加分層和復雜的系統,以使其更難于解析和破解。此外,人為干預有時會有助于修補缺陷并防御此類攻擊。

隱私泄露

不可靠的設備制造商以及黑客通常可以通過使用智能設備來暗中跟蹤您。由于收集了可以使用自動化工具查看的個人數據,這些工具可以識別代表敏感數據的特定模式。

為了解決這個問題,使用知名公司的設備可能是解決此問題的方法。確保安全的另一種方法是僅訪問設備功能所需的數據,或者可以設置數據收集范圍的限制。數據加密也是一種保護方式,可以安全地保護收集的數據并防止濫用。

結論

物聯網將繼續蓬勃發展,并將在未來幾年變得更大規模。因此,盡管物聯網系統和設備中存在安全漏洞,只要我們保持謹慎和加強安全控制,便可以正確解決安全問題。

-

物聯網

+關注

關注

2910文章

44778瀏覽量

374685

發布評論請先 登錄

相關推薦

物聯網就業有哪些高薪崗位?

藍牙AES+RNG如何保障物聯網信息安全

芯科科技如何應對物聯網安全挑戰

物聯網系統的安全漏洞分析

如何實現物聯網安全

物聯網賦能工業生產維護與安全

什么是物聯網技術?

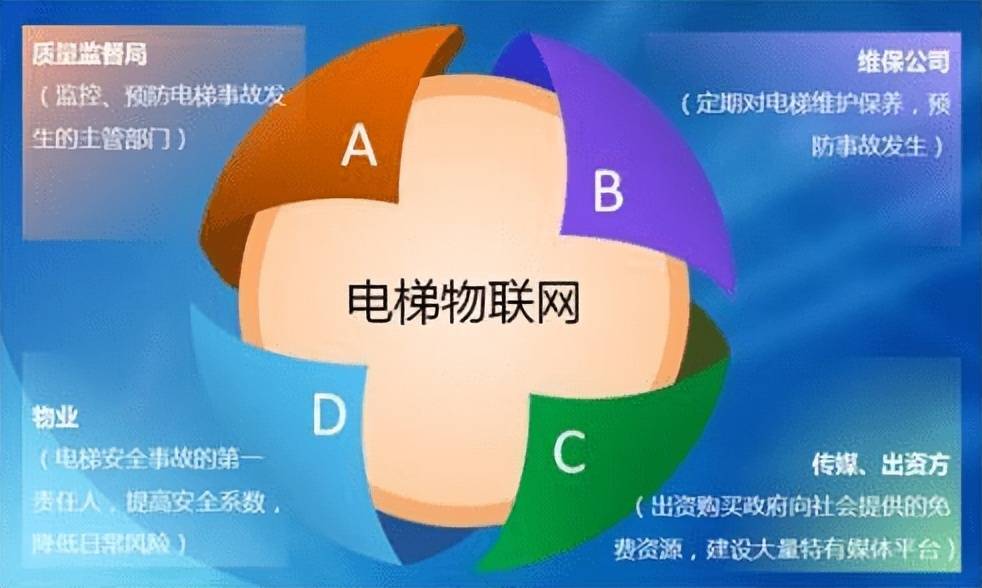

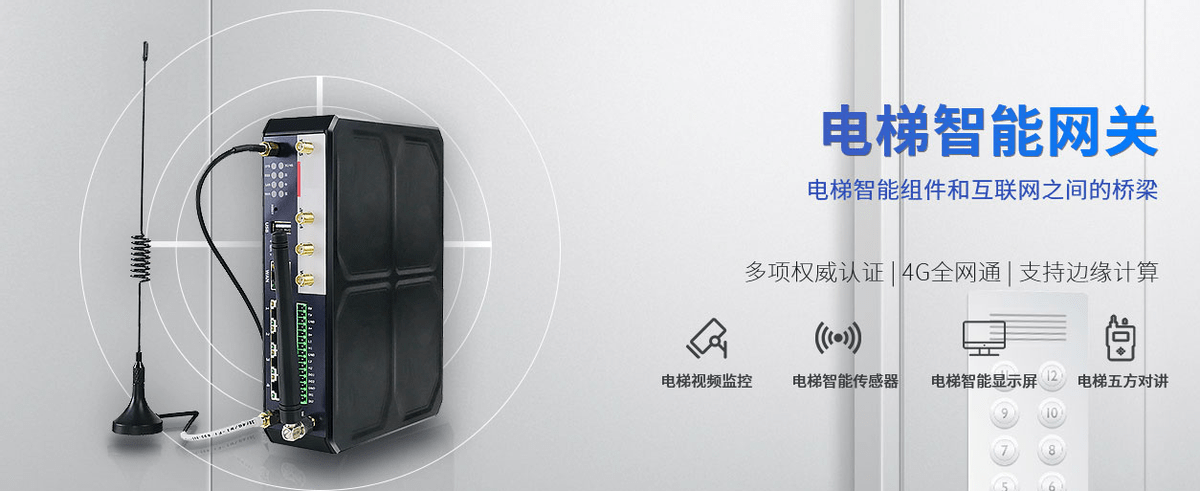

公眾場所全面安裝安全監測系統:電梯物聯網的利好時代

工業路由器的安全問題及應對策略

梯云物聯|夢想飛揚,安全護航:梯云物聯助力電梯安全再升級!

對物聯網安全問題保持謹慎

對物聯網安全問題保持謹慎

評論